漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-02-14: 细节已通知厂商并且等待厂商处理中

2016-02-14: 厂商已经确认,细节仅向厂商公开

2016-02-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-04-09: 细节向核心白帽子及相关领域专家公开

2016-04-19: 细节向普通白帽子公开

2016-04-29: 细节向实习白帽子公开

2016-05-14: 细节向公众公开

简要描述:

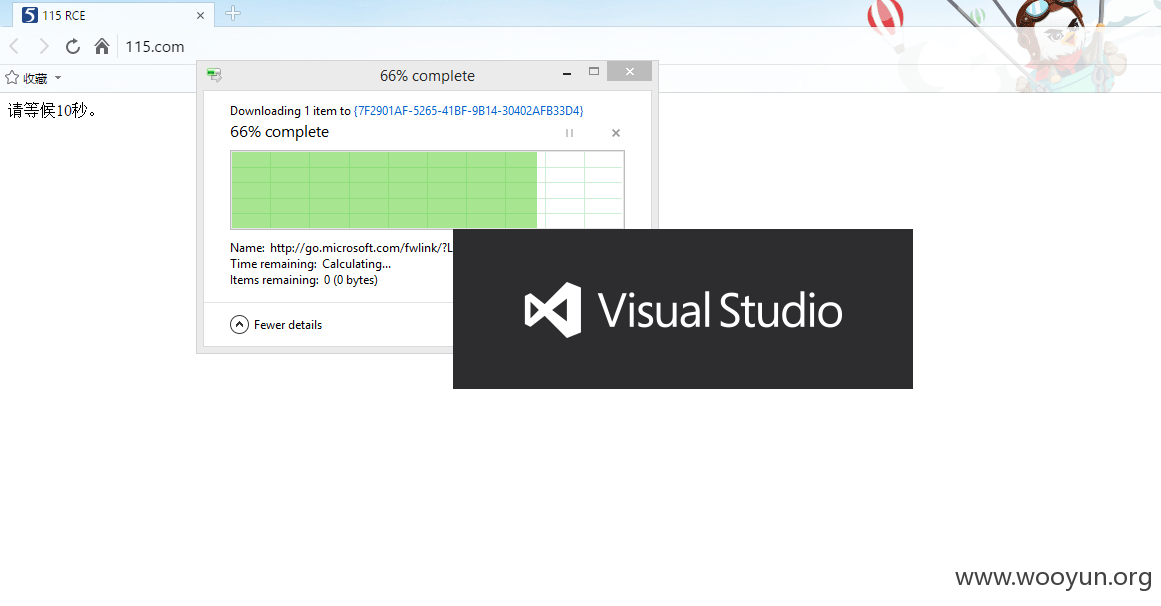

115浏览器(PC端)可被中间人攻击导致代码执行。版本:6.0.2.23

详细说明:

这个漏洞是http://**.**.**.**/bugs/wooyun-2015-0161989的后续。在**.**.**.**版本中downloadInterface.OpenURL已经不能被**.**.**.**以外的非特权域网页调用了,但是http://**.**.**.**下的页面仍然可以调用这个API来下载任意文件,并且可以使用downloadInterface.RunDownloadItem运行它。由于**.**.**.**没有强制HTTPS,导致中间人可以将用户的任意明文请求劫持跳转到http://**.**.**.**/,跳转之后再次劫持http://**.**.**.**这个请求,返回http://**.**.**.**/bugs/wooyun-2015-0161989中的利用代码。即可导致执行任意代码。

版本号:

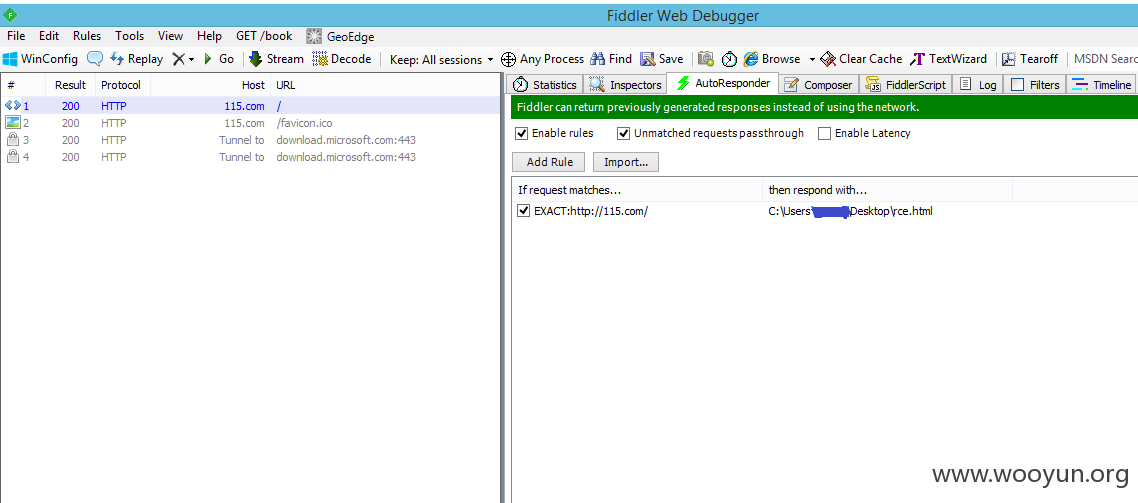

用Fiddler模拟一下:

1、保存http://**.**.**.**/bugs/wooyun-2015-0161989中的代码到本地C:\rce.html

2、在Fiddler->AutoResponder中加入:

If request matches "EXACT:http://**.**.**.**/", then respond with "C:\rce.html"

3、打开115网盘,访问http://**.**.**.**/。

修复方法:

给特权域强制HTTPS,或者彻底关闭downloadInterface.RunDownloadItem这个高危API。

漏洞证明:

修复方案:

版权声明:转载请注明来源 MITM@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-02-14 10:09

厂商回复:

谢谢关注,新版已做修复正在内部测试稍后发布。

最新状态:

暂无