漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

致远某内部系统存在大量弱口令

相关厂商:

漏洞作者:

提交时间:

2016-02-16 13:40

修复时间:

2016-02-22 09:00

公开时间:

2016-02-22 09:00

漏洞类型:

设计缺陷/逻辑错误

危害等级:

高

自评Rank:

13

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-02-16: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://seeyonqd.seeyon.com/seeyon/index.jsp

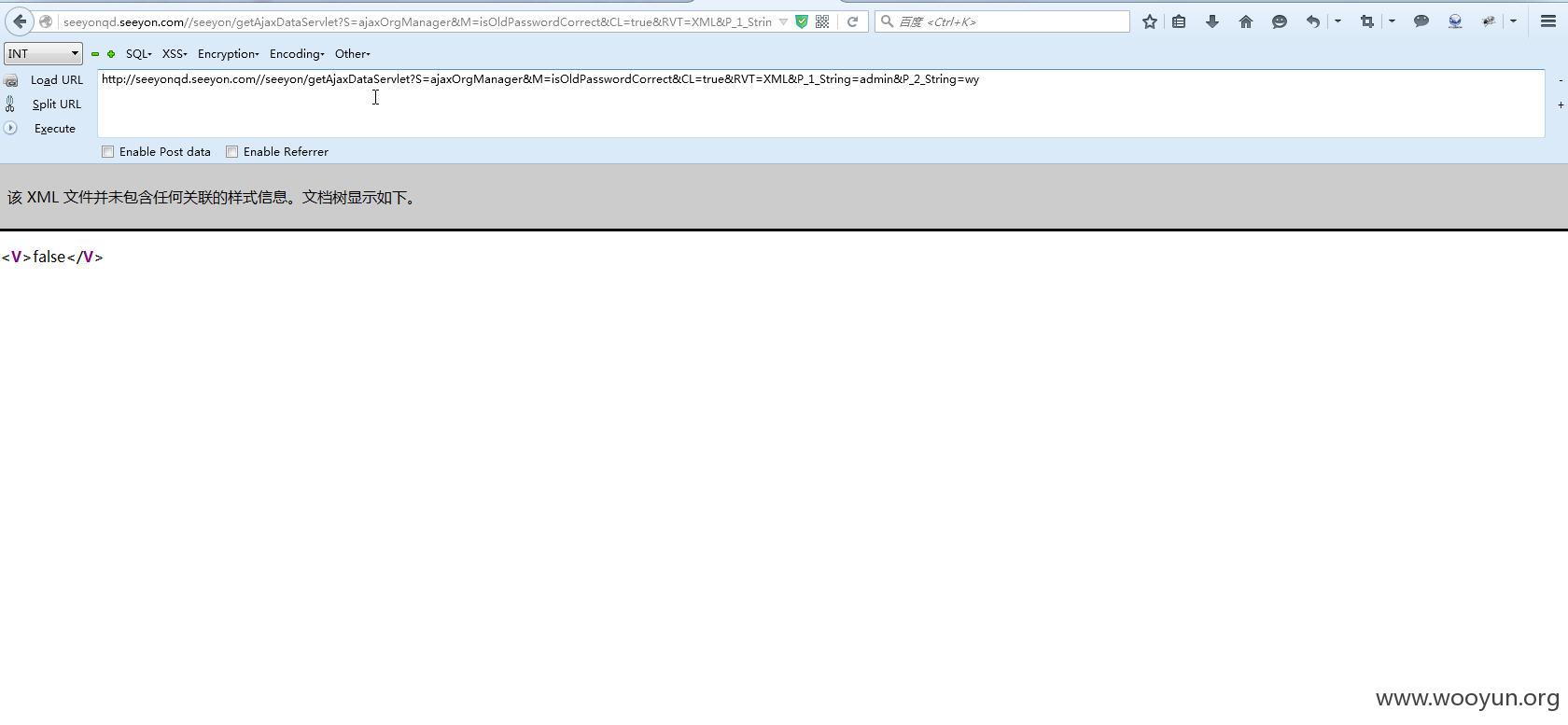

http://seeyonqd.seeyon.com//seeyon/getAjaxDataServlet?S=ajaxOrgManager&M=isOldPasswordCorrect&CL=true&RVT=XML&P_1_String=admin&P_2_String=wy

漏洞证明:

抓包 密码采用123456

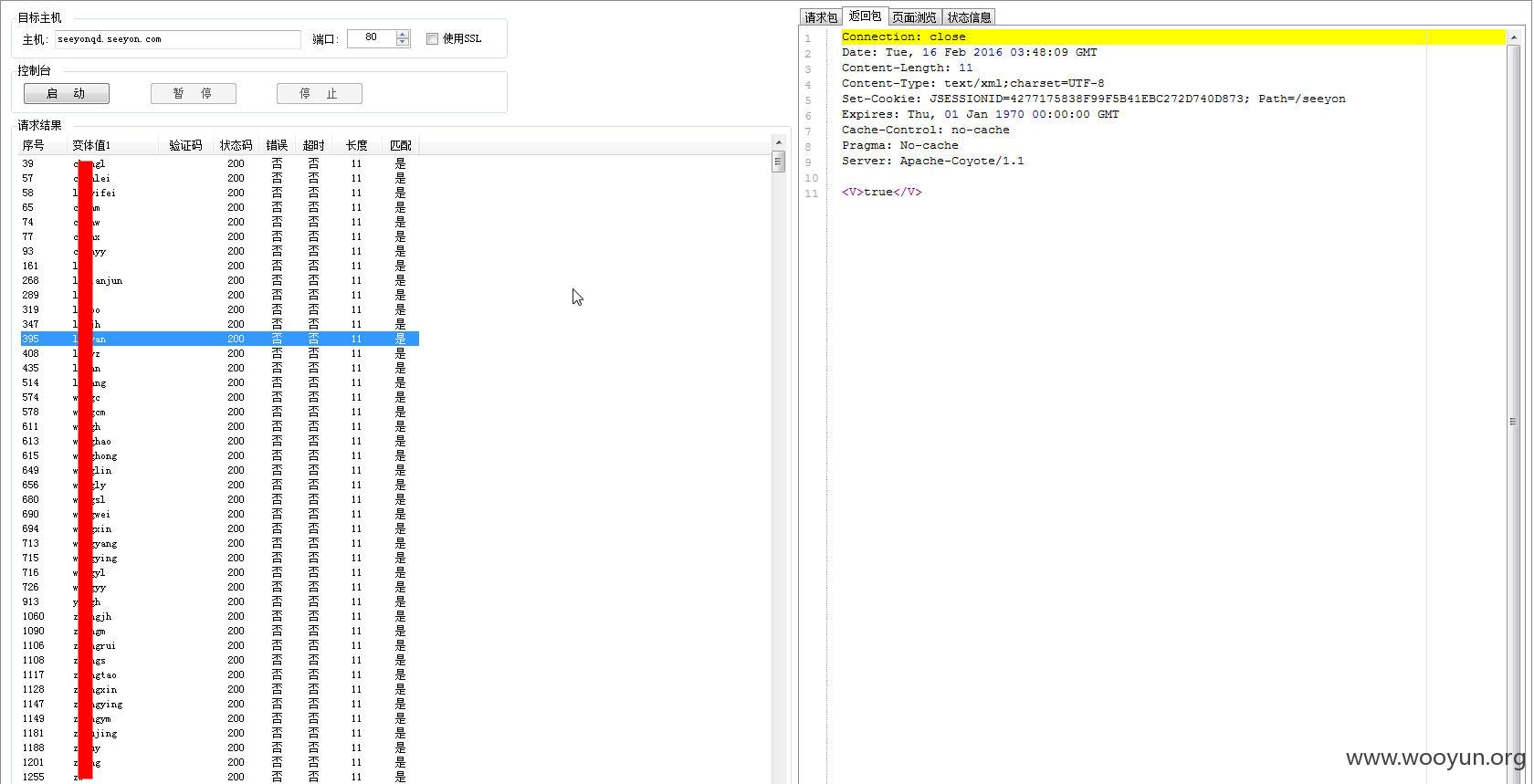

加载字典

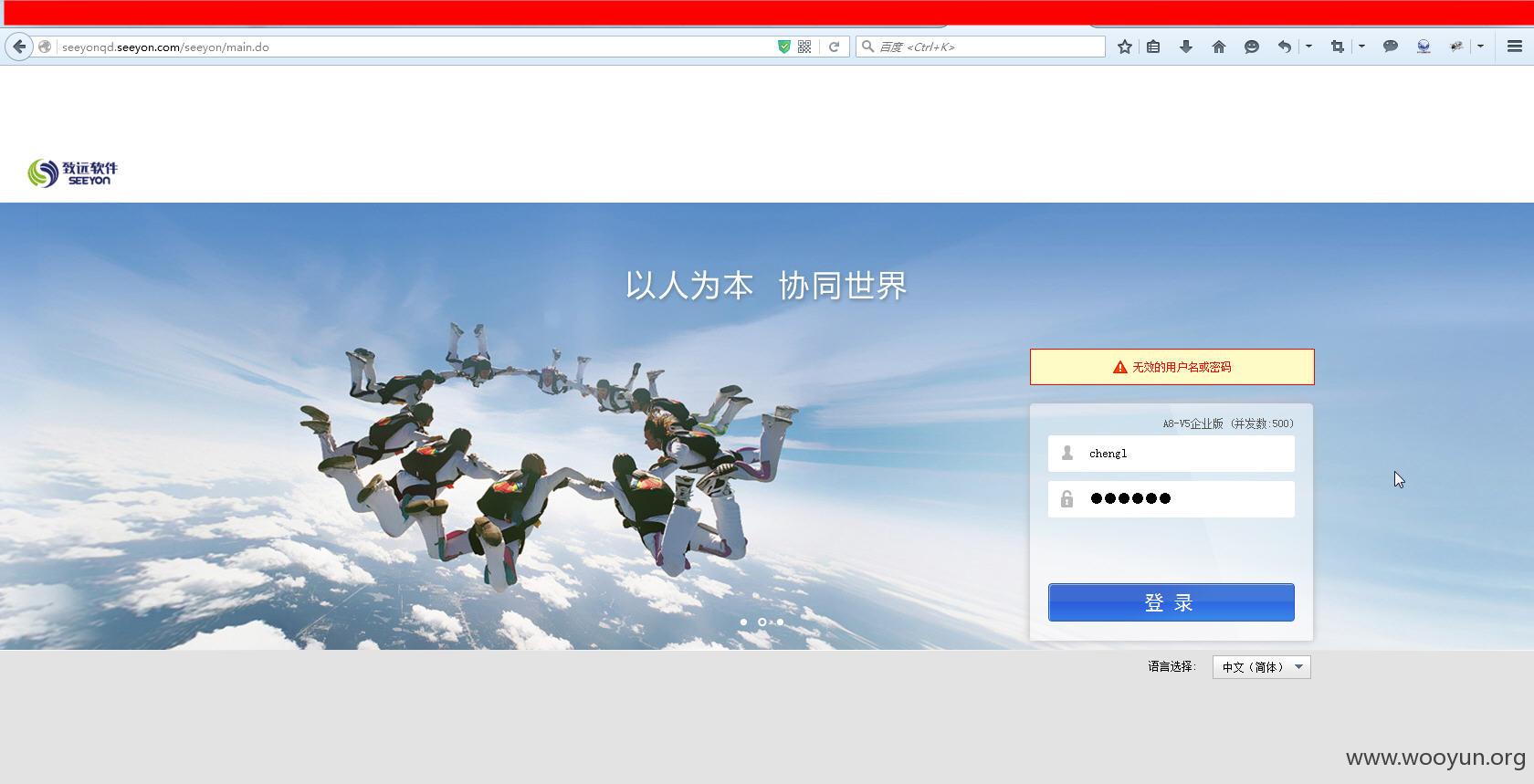

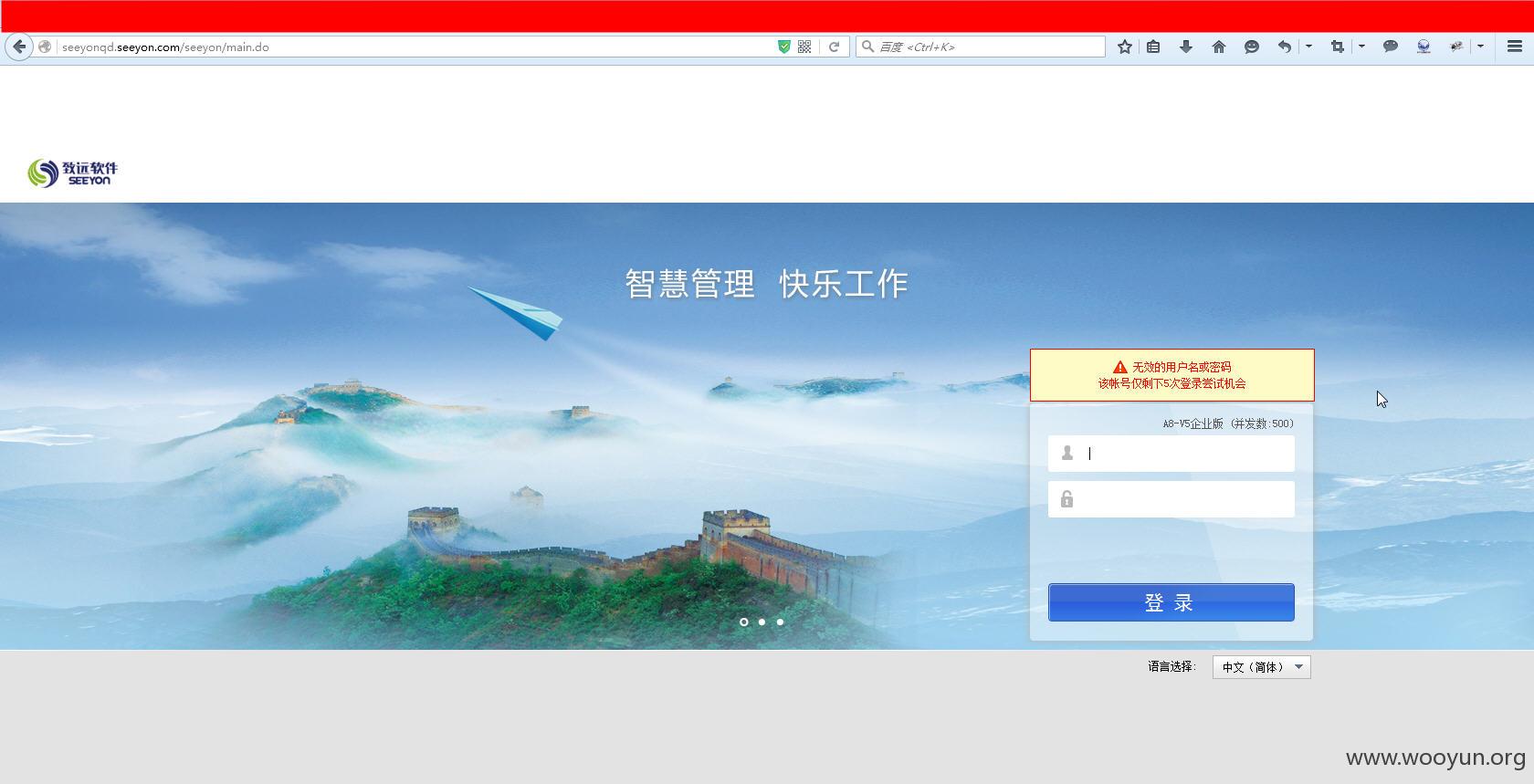

使用chengl 密码123456登录

竟然提示 无效的用户名或密码

但是 换个密码

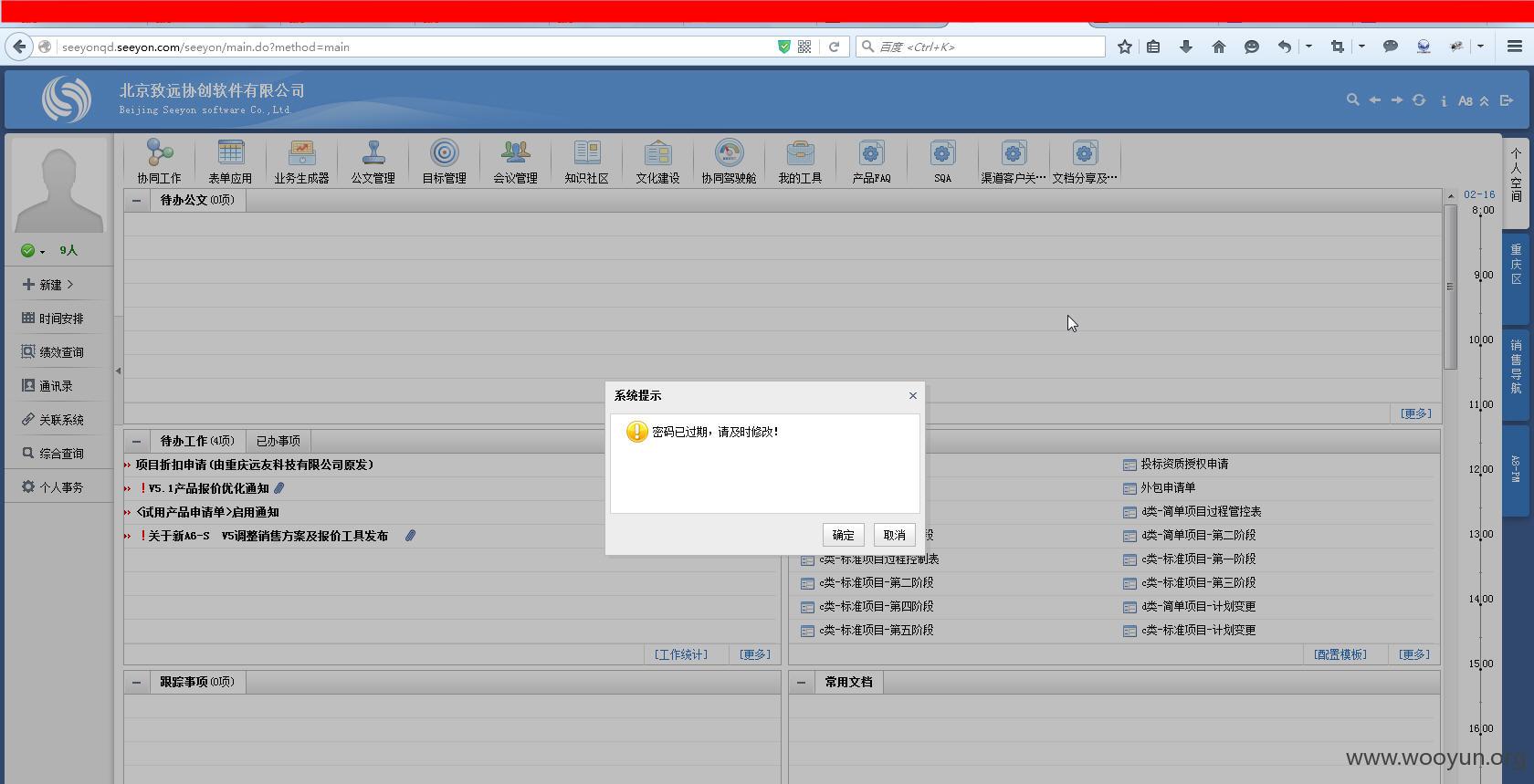

提示

说明这个账号密码正确

但是无法登录

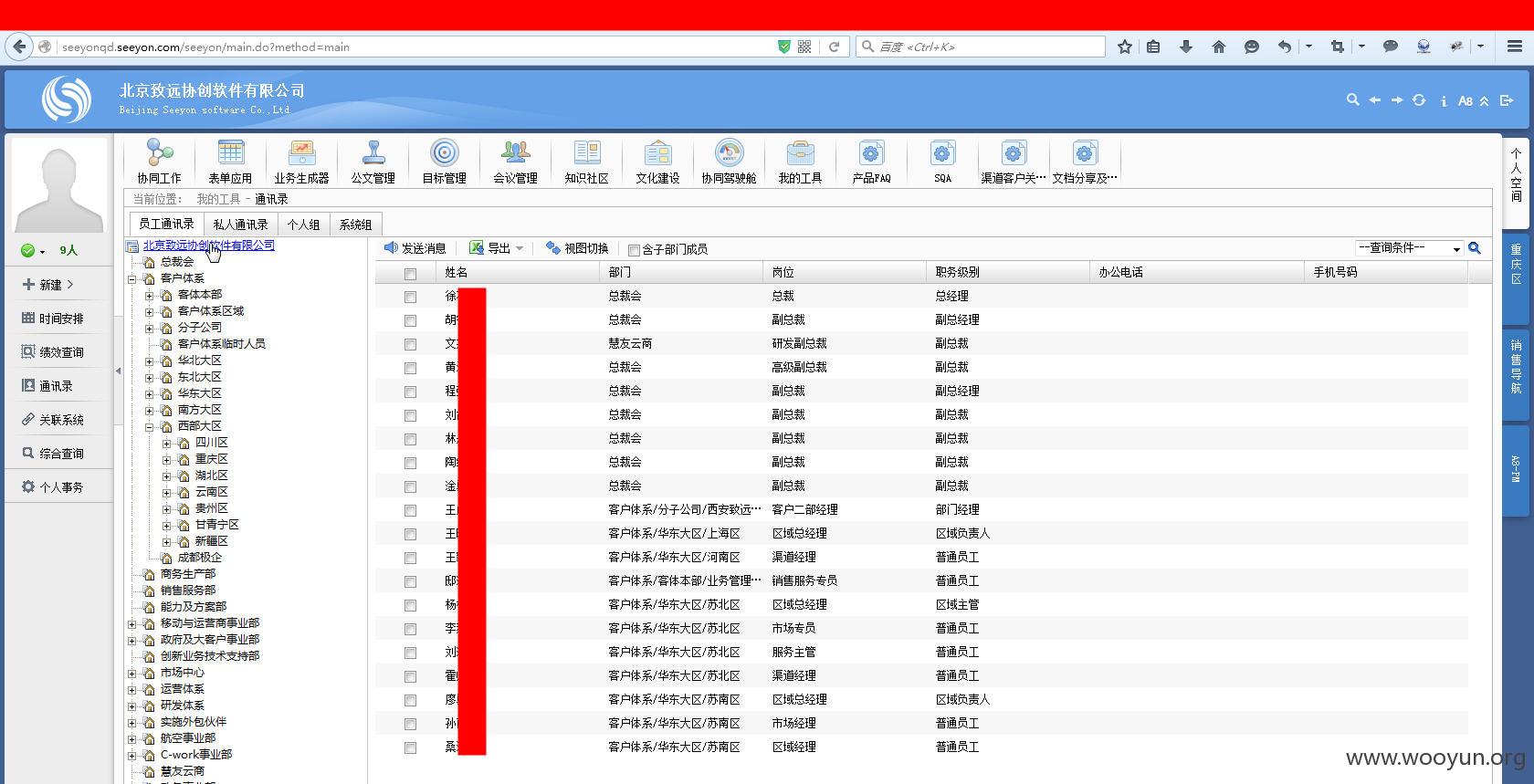

换一个

zw 密码123456

其他就不查看了

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-22 09:00

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

2016-02-26:已经有补丁包,正在更新,非常感谢!