漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

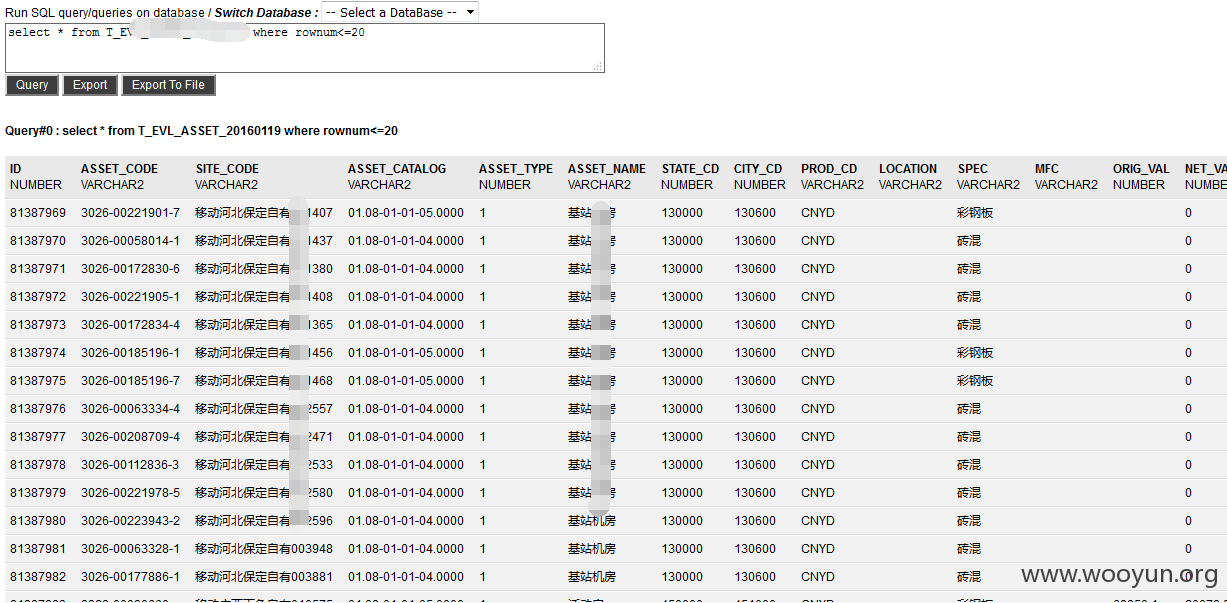

中国铁塔某资源系统GetShell泄露千万铁塔资源\机房相关信息

相关厂商:

漏洞作者:

提交时间:

2016-03-09 08:50

修复时间:

2016-03-14 09:00

公开时间:

2016-03-14 09:00

漏洞类型:

系统/服务补丁不及时

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-03-09: 细节已通知厂商并且等待厂商处理中

2016-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

rt

详细说明:

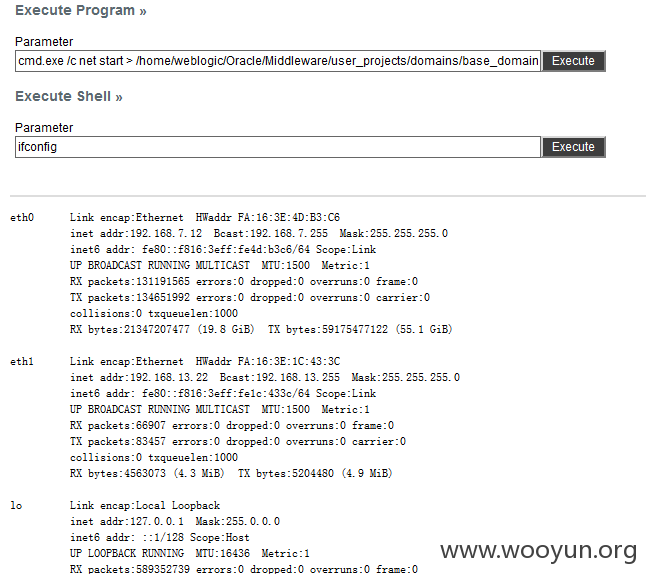

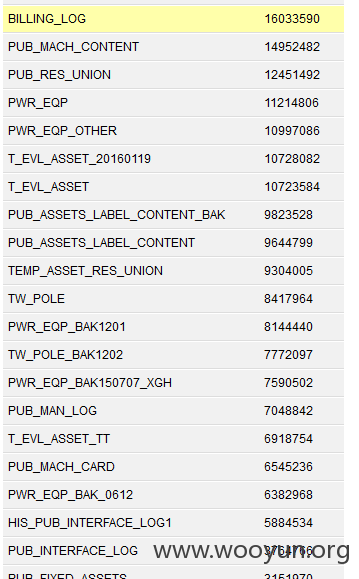

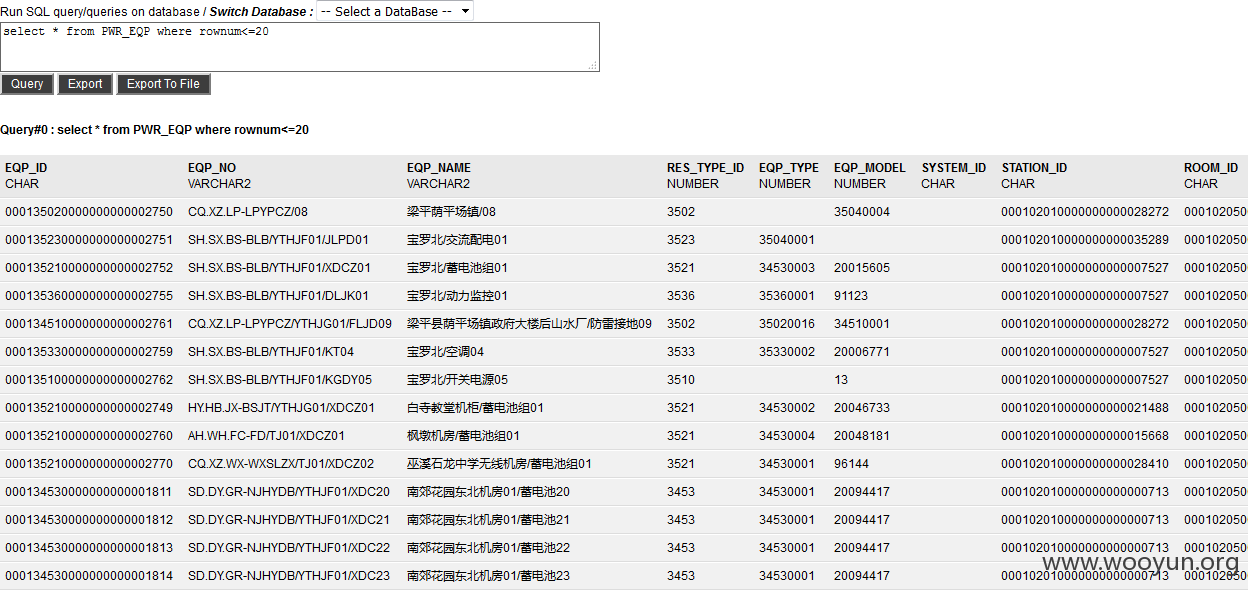

反序列命令执行getshell

1.http://**.**.**/bea_wls_internal/wooyun.jsp

password:

*****npw*****

JDBC:

<url>jdbc:oracle:thin:@192.168.7.15:1521:orcl</url>

<driver-name>oracle.jdbc.OracleDriver</driver-name>

<properties>

<property>

<name>user</name>

<value>RESTW_T07</value>

</property>

</properties>

<password-encrypted>{AES}oA84jpRrZMwQ+bFQ15937UCXi5KYuC2HrqRIJsnX6lA=</password-encrypted>

解密后密码是:

******v*****

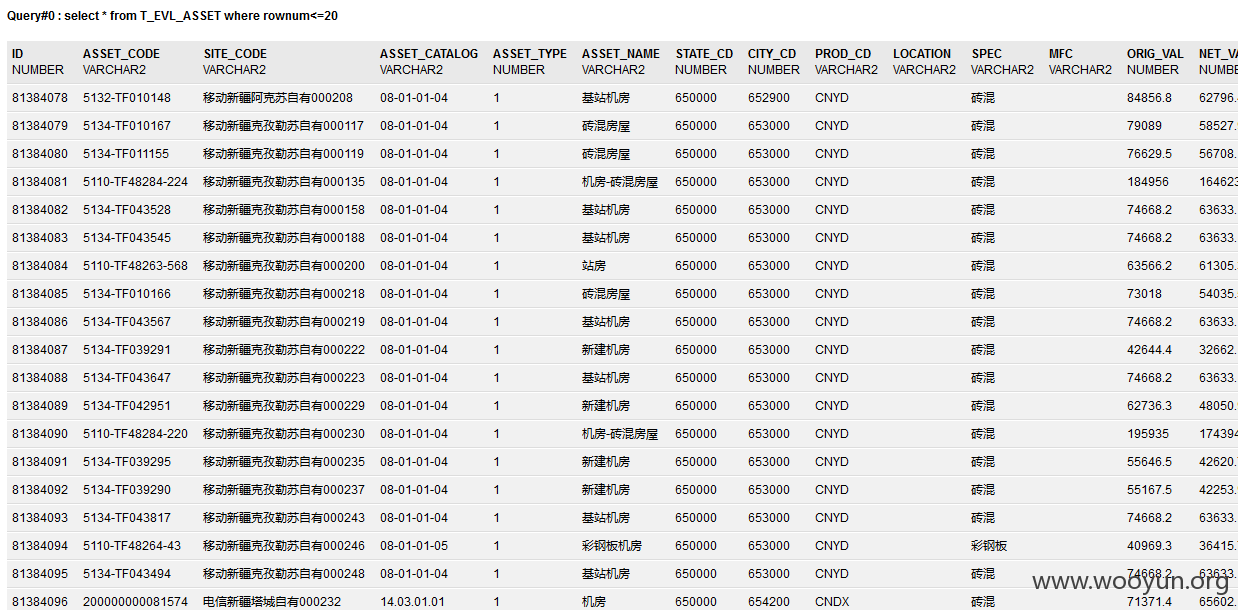

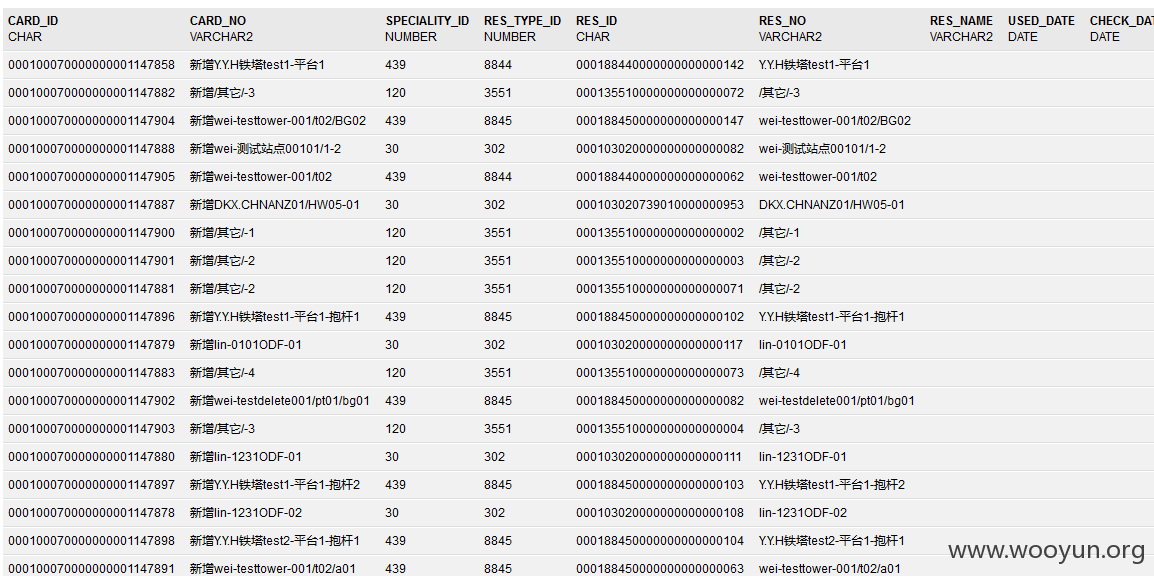

漏洞证明:

修复方案:

更新补丁

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-03-14 09:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无