漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

中国南方电网getshell到内网漫游

>

漏洞详情

披露状态:

2016-03-21: 细节已通知厂商并且等待厂商处理中

2016-03-21: 厂商已经确认,细节仅向厂商公开

2016-03-31: 细节向核心白帽子及相关领域专家公开

2016-04-10: 细节向普通白帽子公开

2016-04-20: 细节向实习白帽子公开

2016-05-05: 细节向公众公开

简要描述:

RT

详细说明:

(PS:能给高rank吗??^_^)

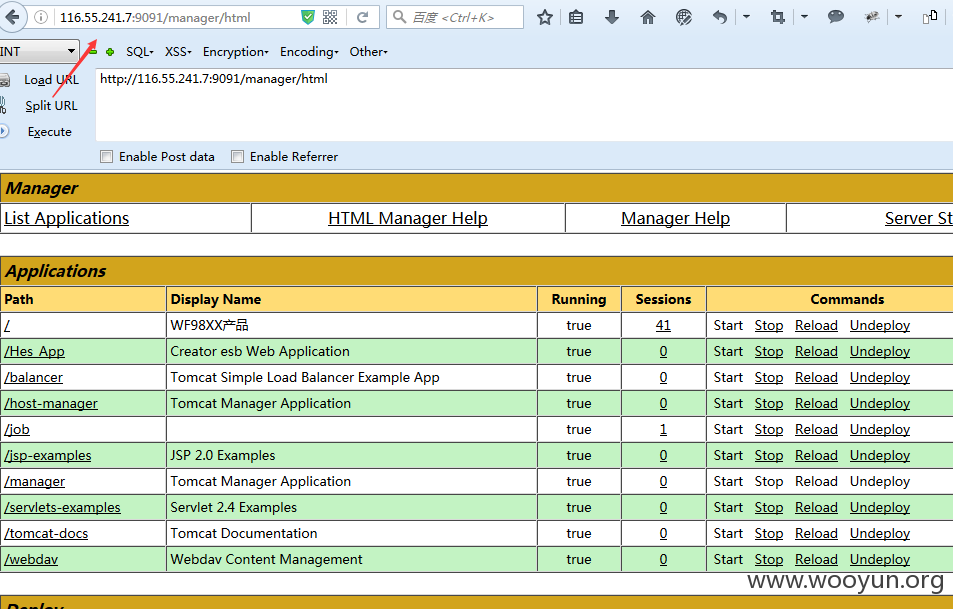

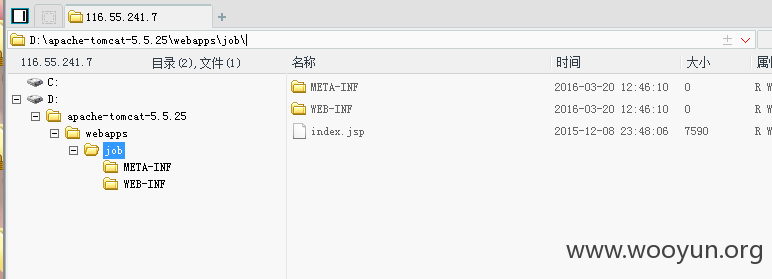

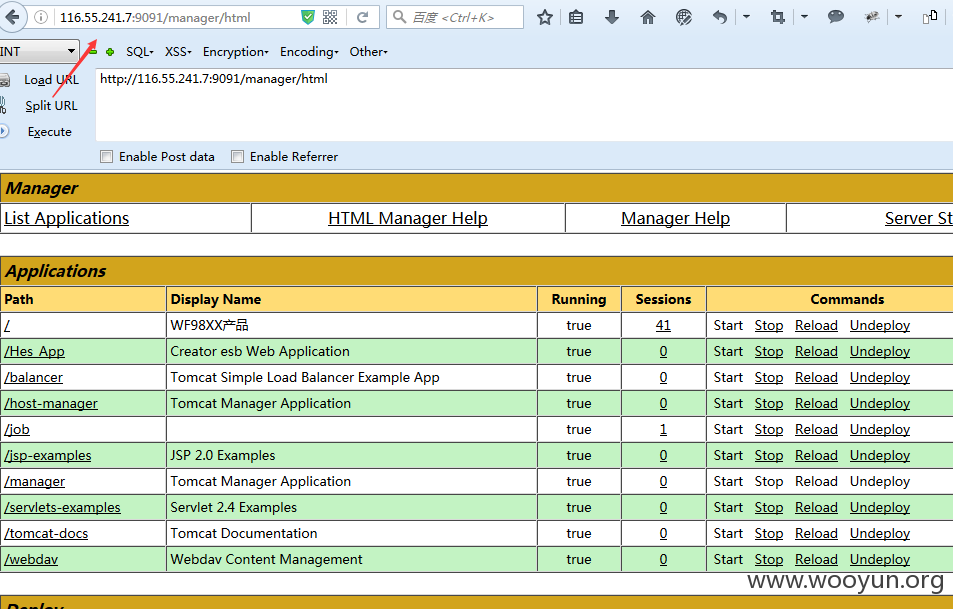

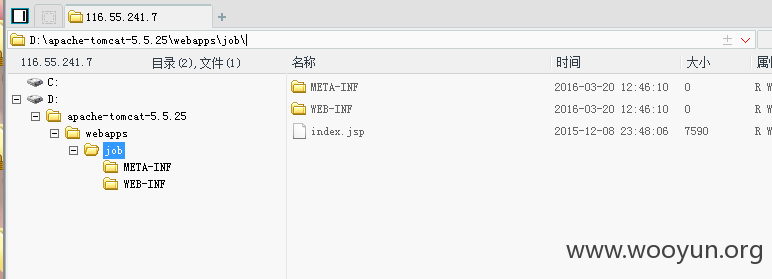

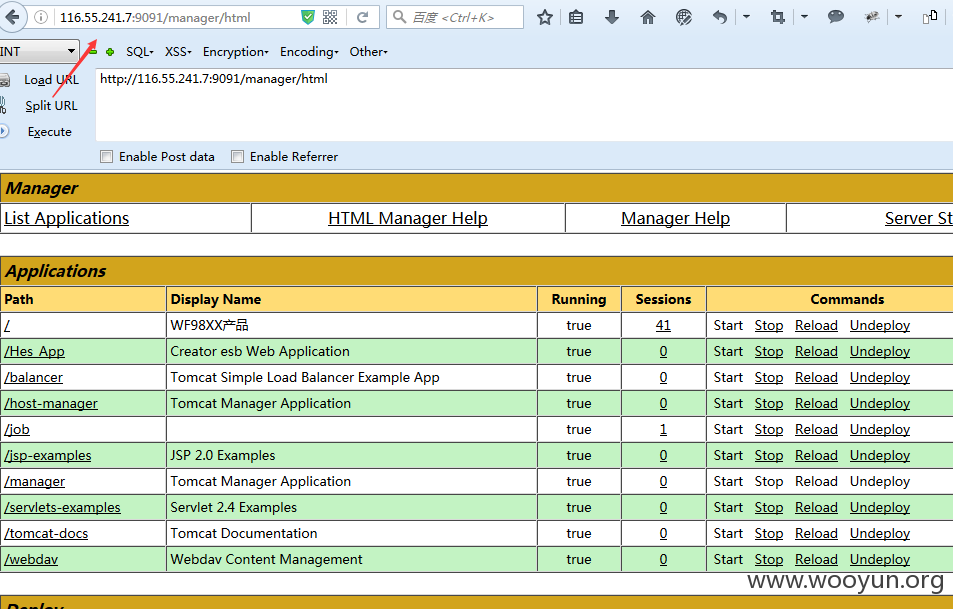

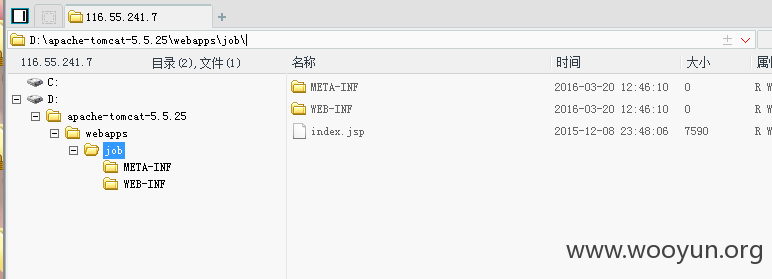

简单部署,getshell

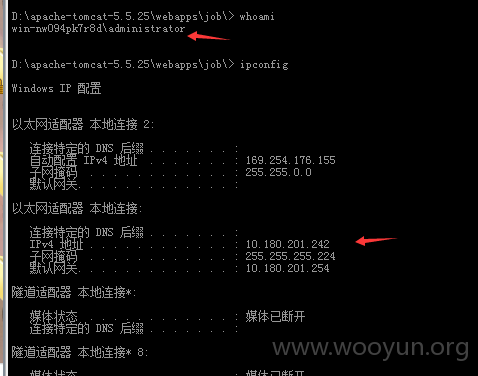

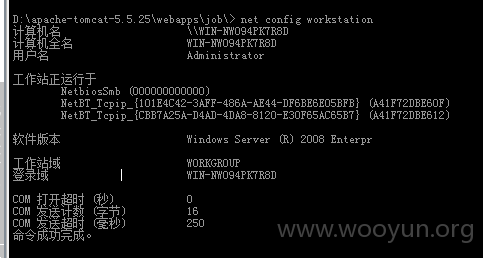

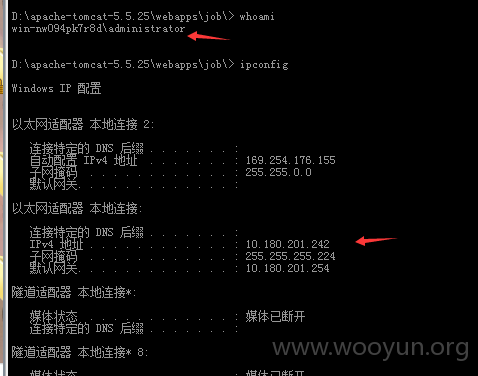

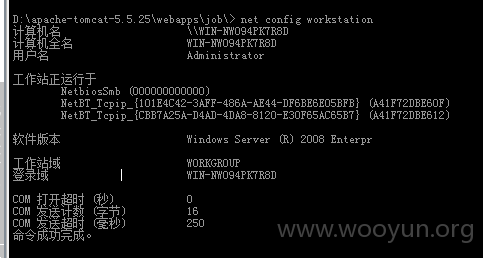

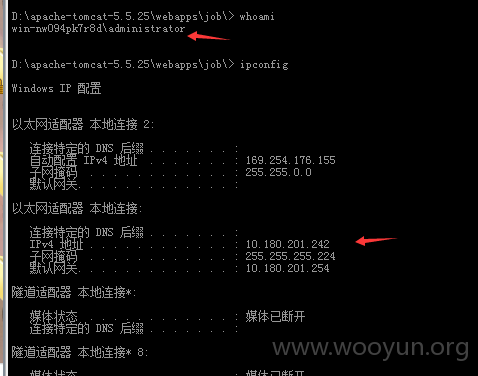

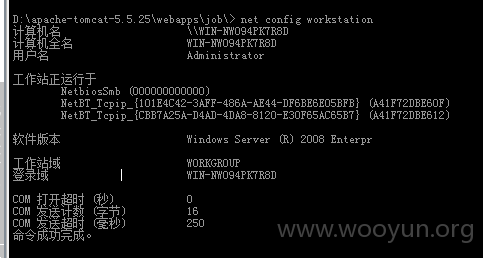

简单看了下,发现是内网机器,权限还是多高的

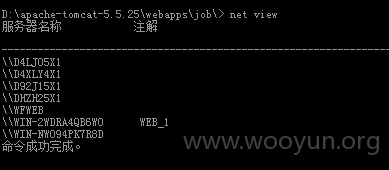

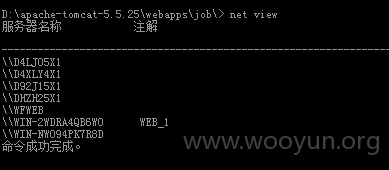

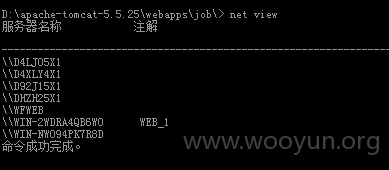

然后就开始内网漫游啦,这里首先给厂商说下抱歉,不知道怎么的,搞的你们的站点有时都不能访问了,就只是简单探测了一下,不敢再深入了

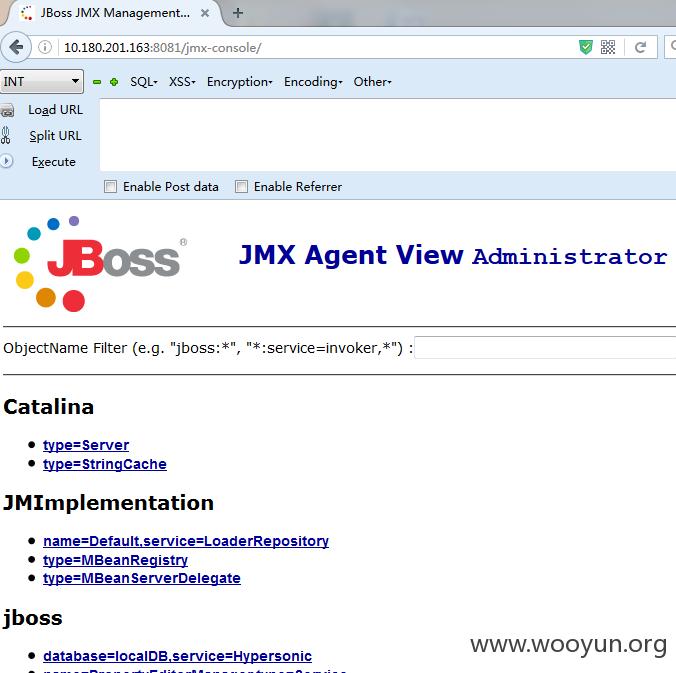

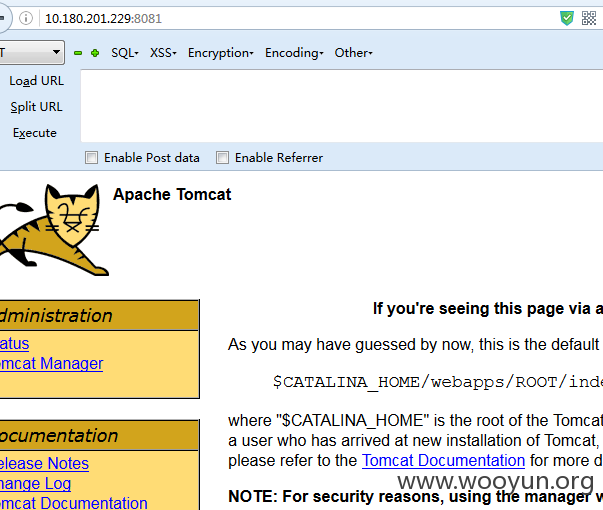

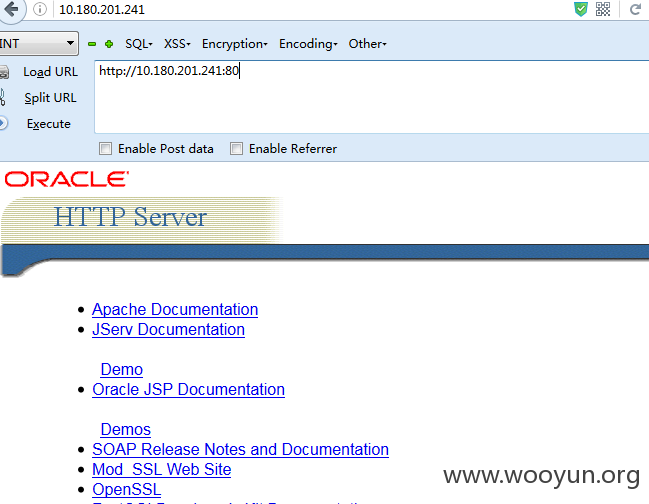

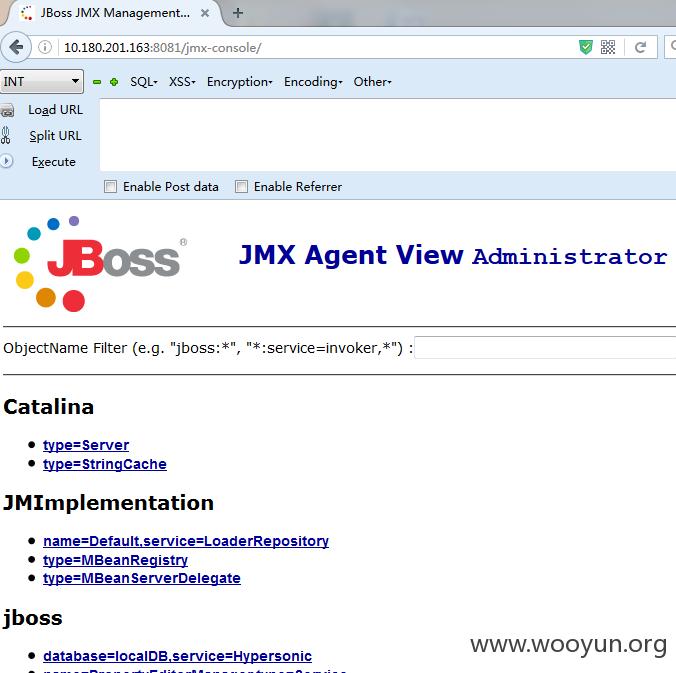

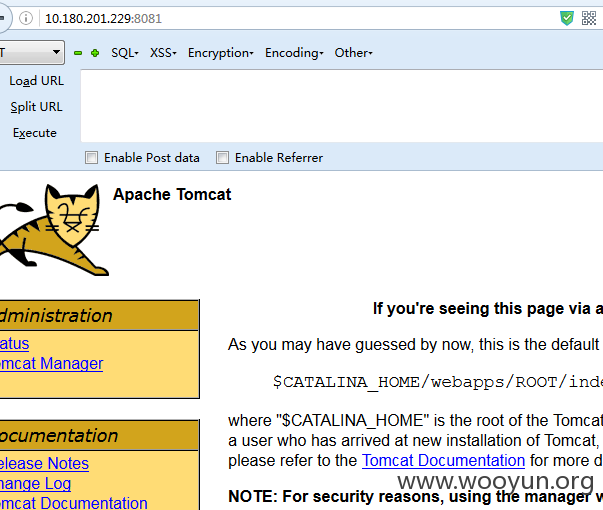

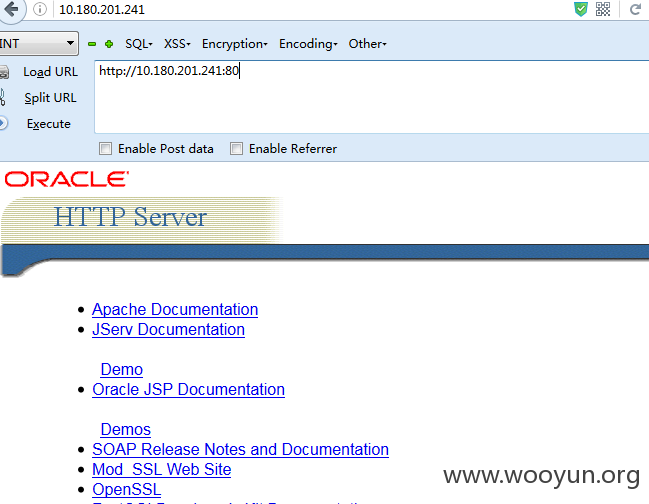

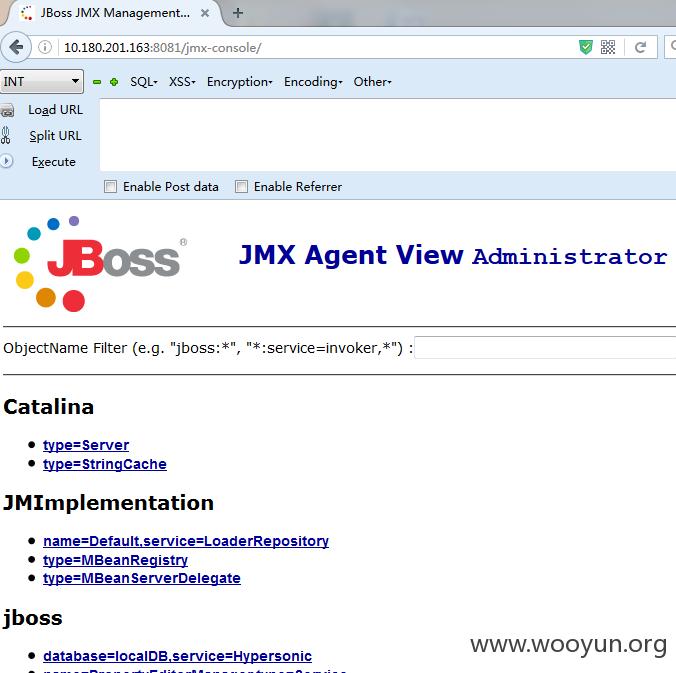

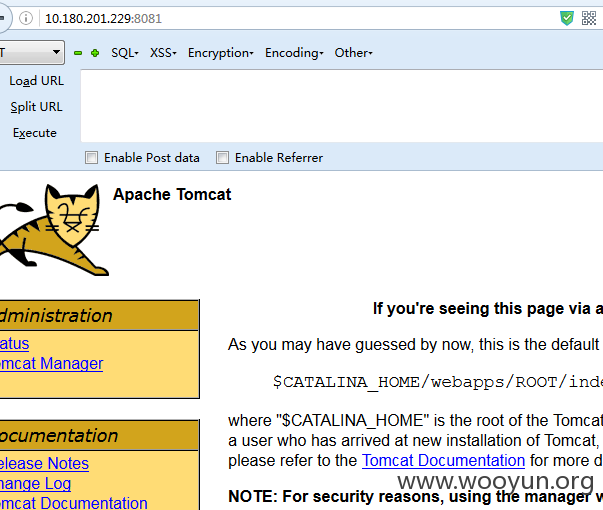

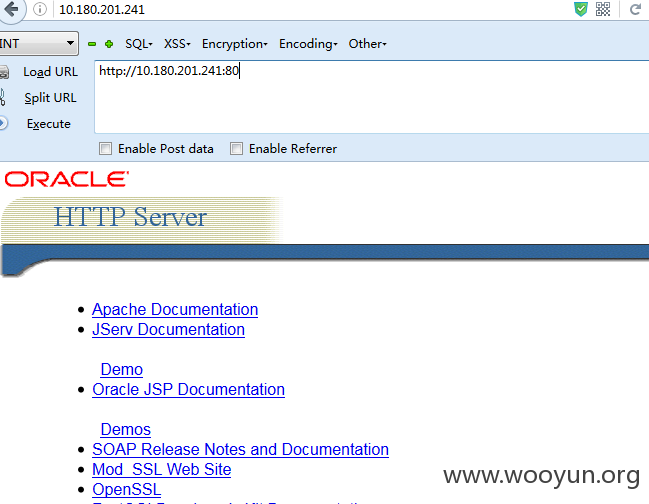

内网开放的web服务:

内网开放端口

就不继续了,危害还是多大的,望尽快修复^_^

漏洞证明:

(PS:能给高rank吗??^_^)

简单部署,getshell

简单看了下,发现是内网机器,权限还是多高的

然后就开始内网漫游啦,这里首先给厂商说下抱歉,不知道怎么的,搞的你们的站点有时都不能访问了,就只是简单探测了一下,不敢再深入了

内网开放的web服务:

内网开放端口

就不继续了,危害还是多大的,望尽快修复^_^

修复方案:

版权声明:转载请注明来源 镱鍚@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-03-21 15:43

厂商回复:

感谢关注。

最新状态:

暂无