漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

春水堂安全意识不足/导致全公司人员信息泄漏/老总身份证也出来了

>

漏洞详情

披露状态:

2016-04-12: 细节已通知厂商并且等待厂商处理中

2016-04-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

安全意识如此之差,忽略就算了,还不修复。

详细说明:

这个洞忽略就算了,一点也不警觉

三个账号密码依然未修改

看到忽略了,我火了

上次没有深入,这次下点功夫好好挖挖看

漏洞证明:

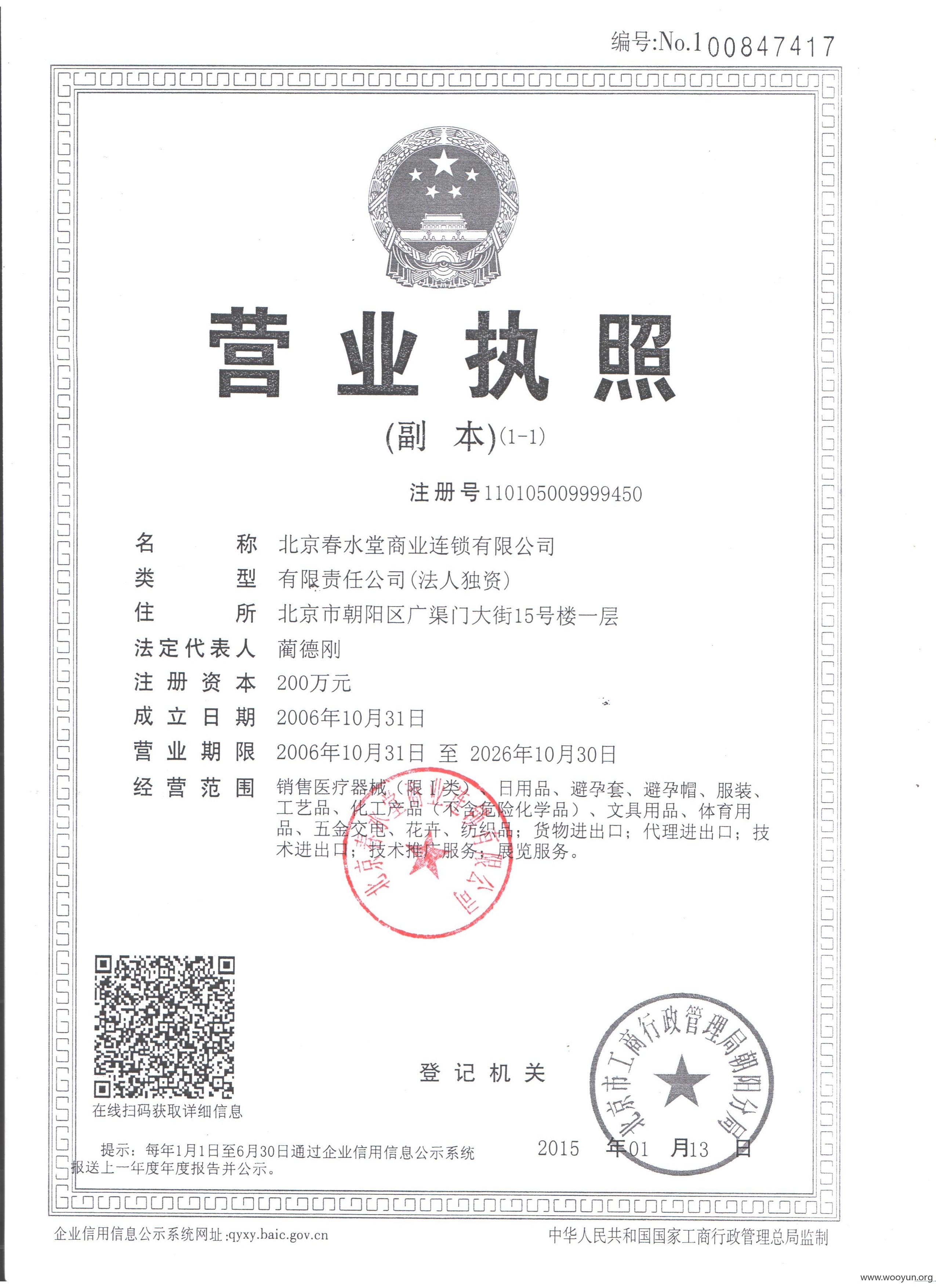

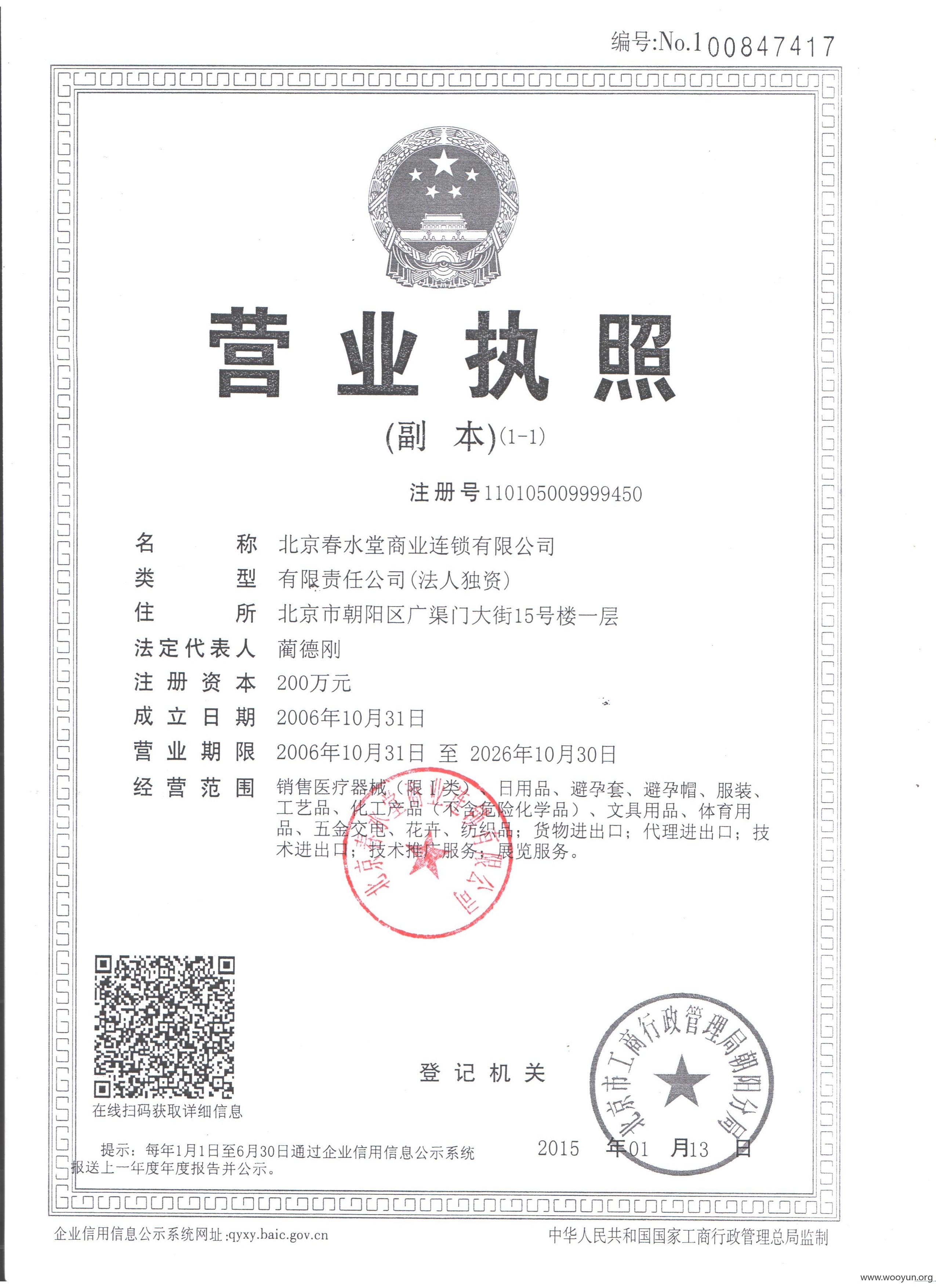

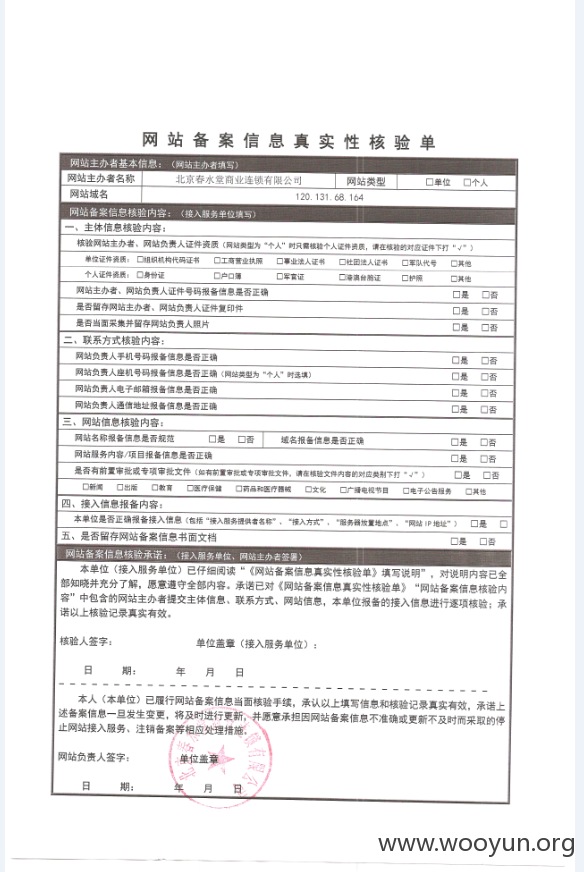

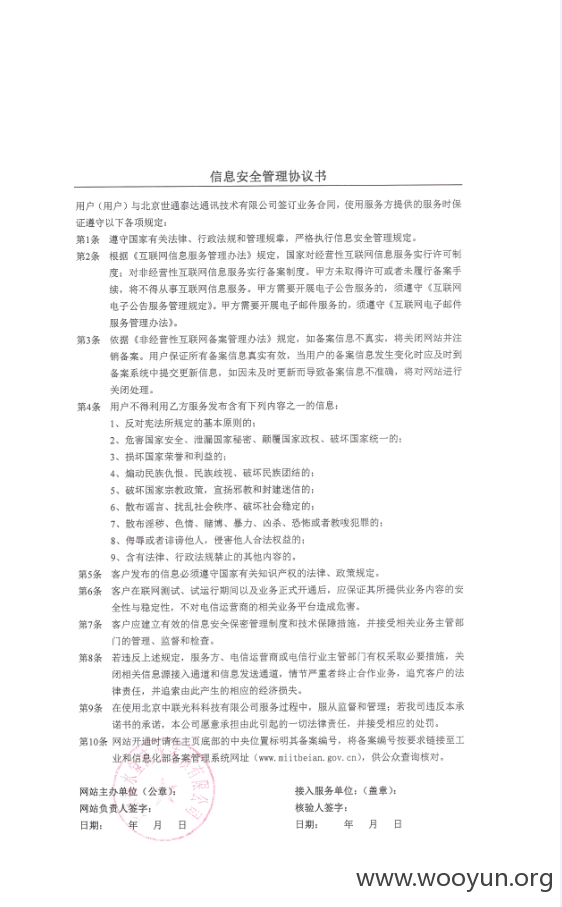

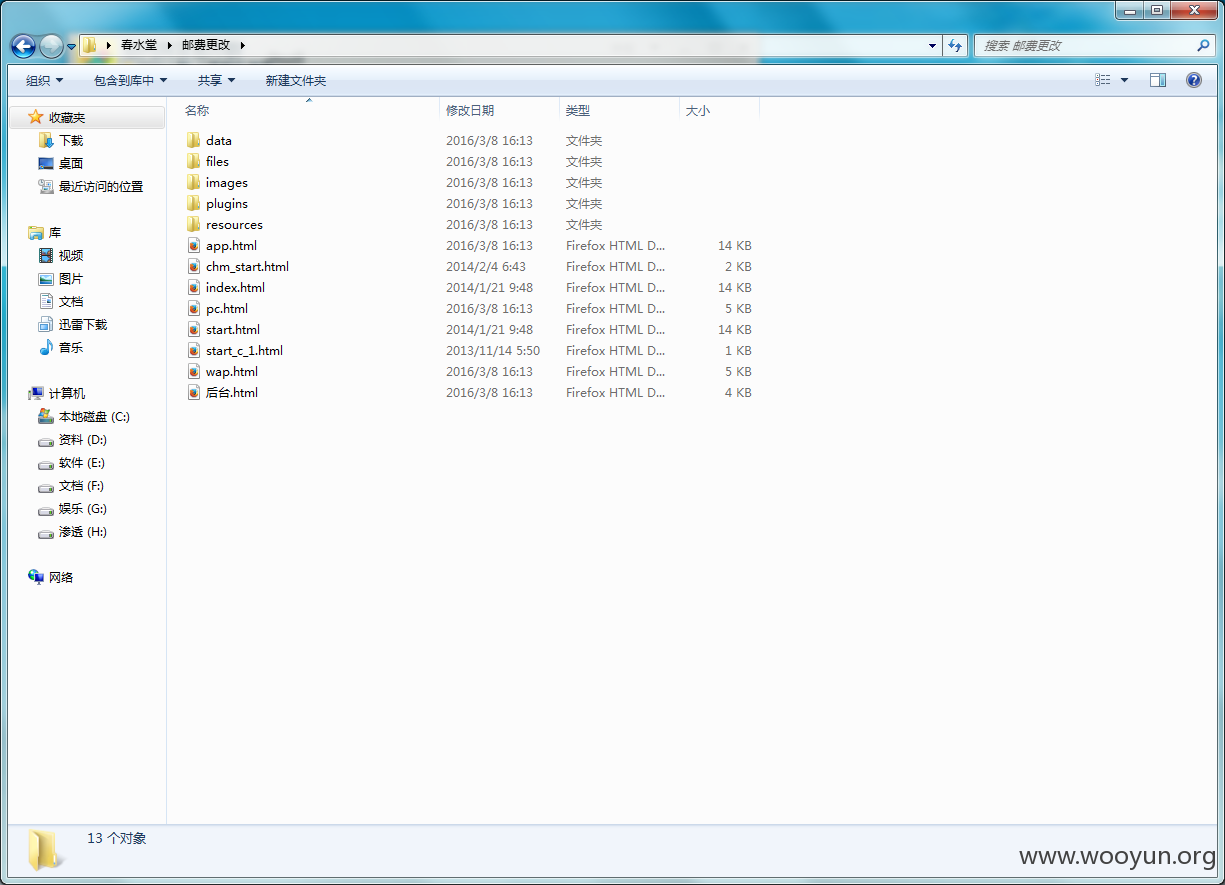

在禅道里面找到了一个IP备案信息

身份证都流出来了、唉

![HAA`)JP2KEOSJ@%VD~`Y]3A.png](https://img.wooyun.laolisafe.com/upload/201604/12175947e61726e907e8acc668bc95784f0555af.png)

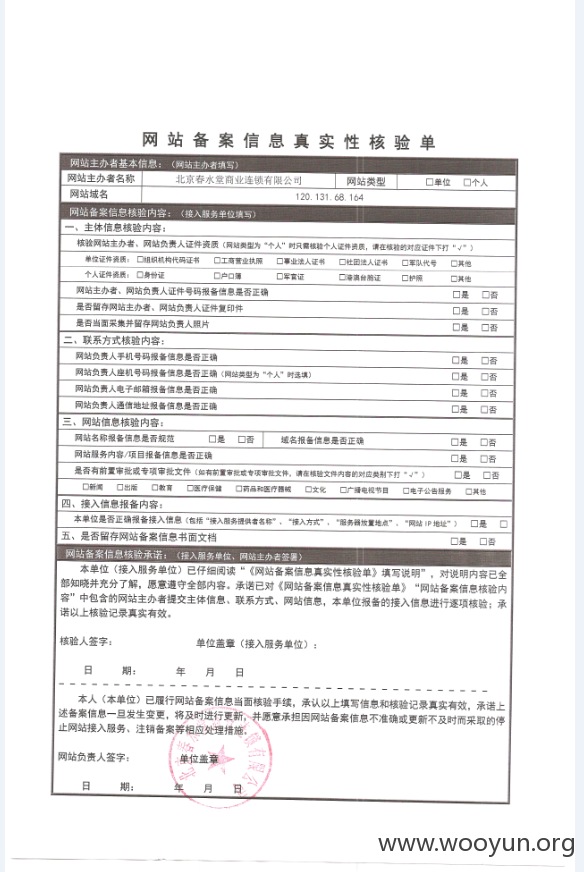

企业通讯录。我懒得往上贴了

拿到了验证码发送的机制

pptx上传不了。。无奈了

会员数据

这些会员是用来刷评论的,评论造假有意思吗?客户还能相信吗?

![94($]{35F9C~P`THFUW@402.png](https://img.wooyun.laolisafe.com/upload/201604/1218045851882952fd1c8e96d9bb9acf4d6f83b1.png)

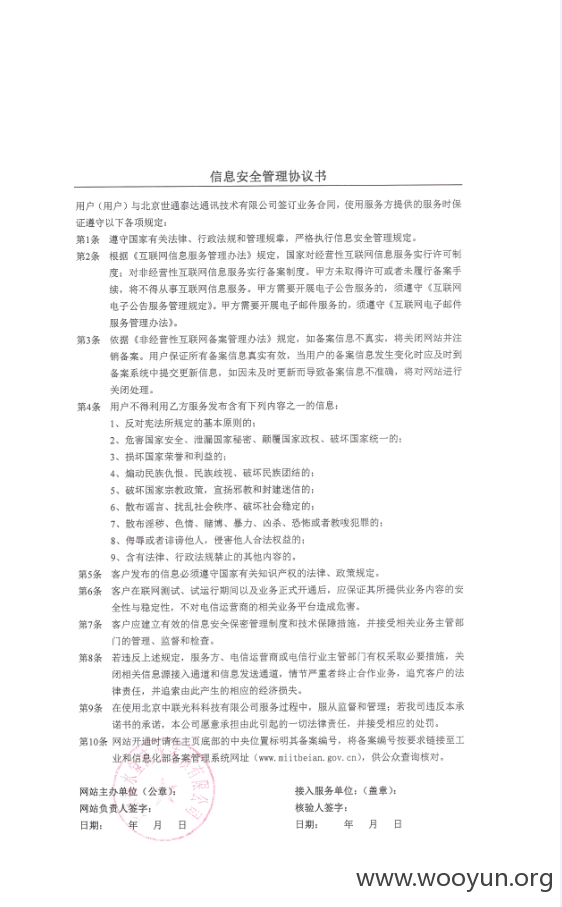

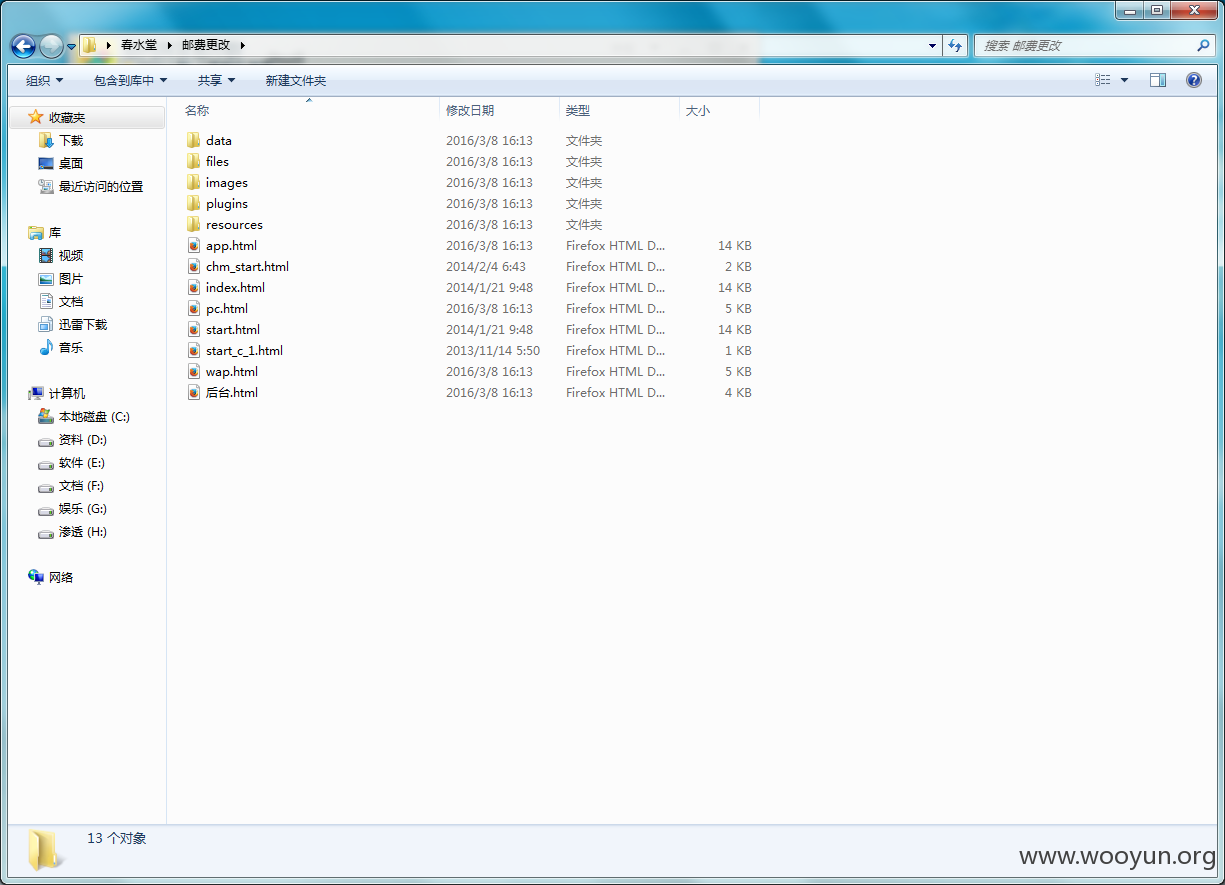

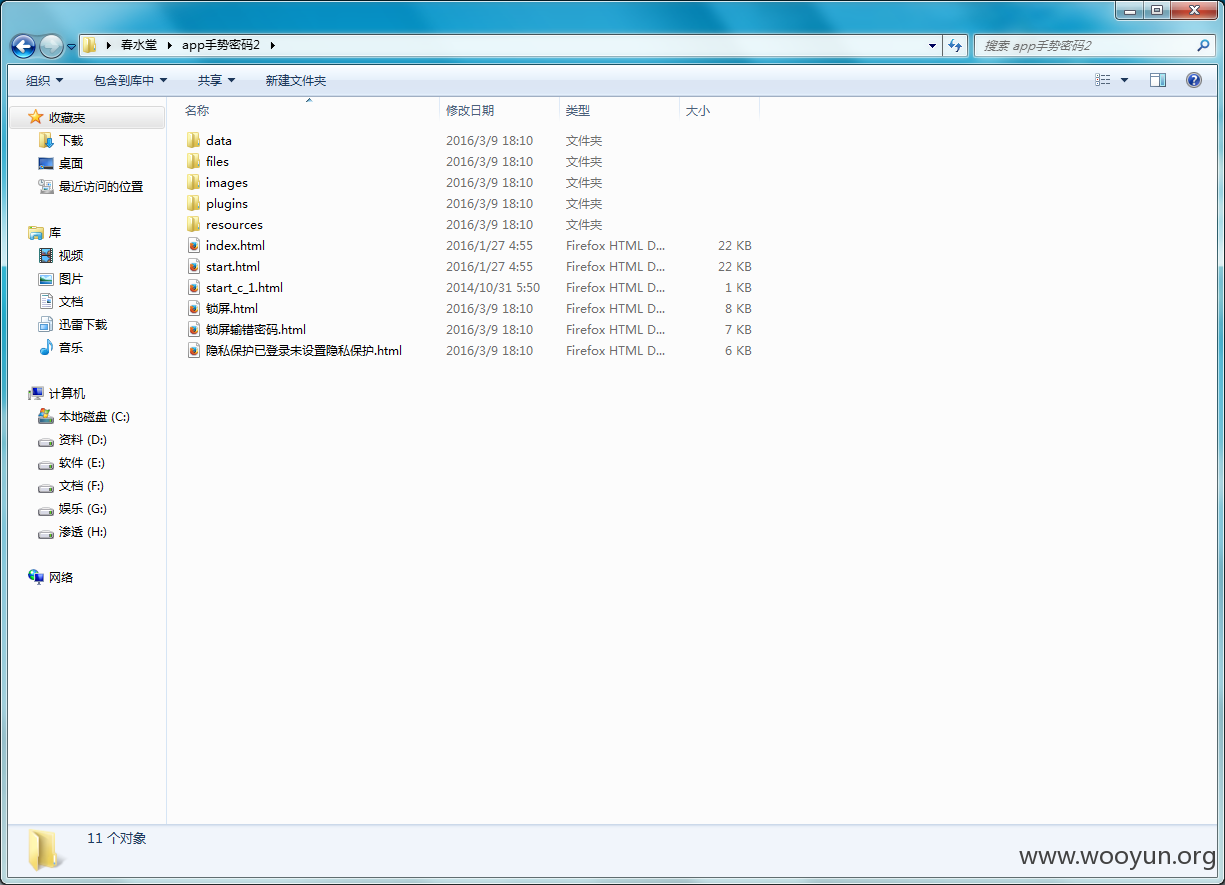

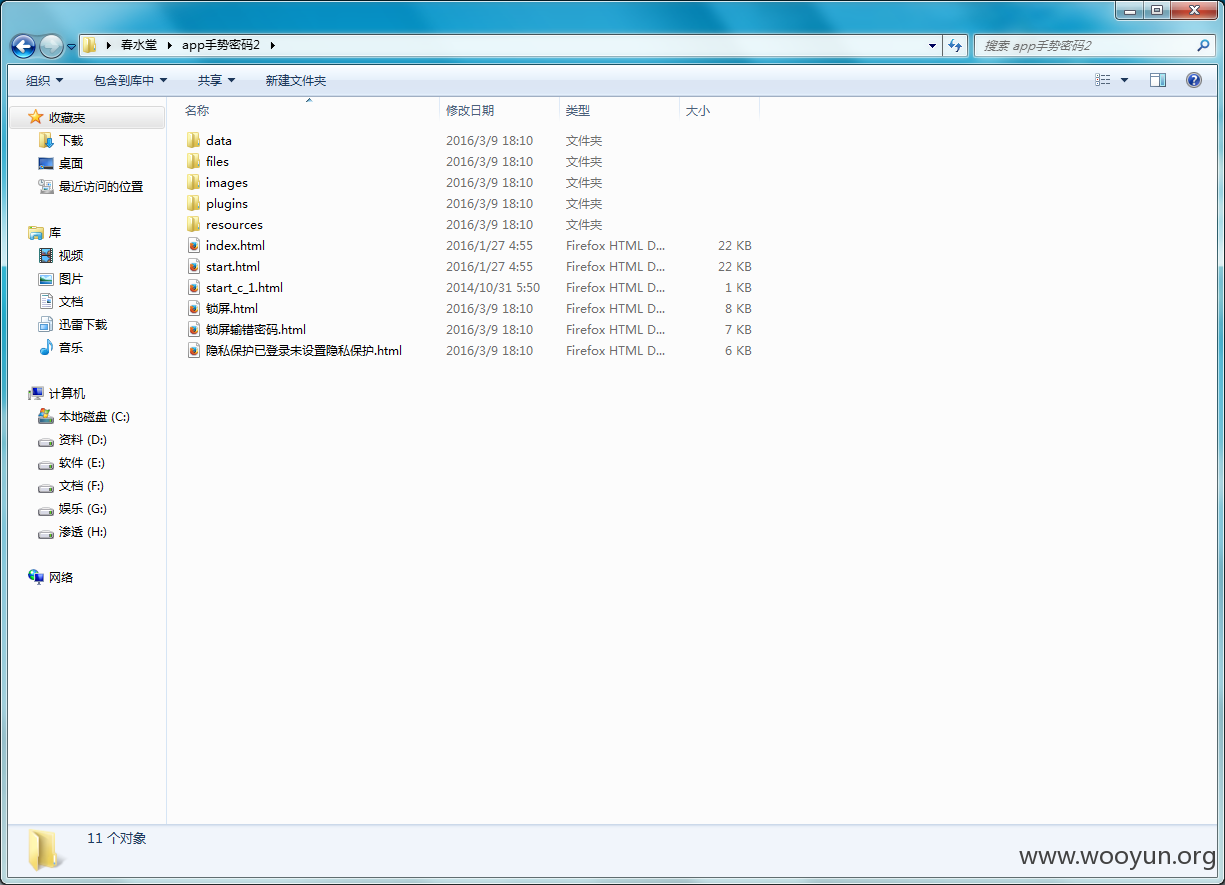

禅道里面找到了很多demo

我截图下吧

![DV4]8~$HI$U8ST7@3)`~H7R.png](https://img.wooyun.laolisafe.com/upload/201604/12180723b5874da7de0e4a7dbfa836e7418b3300.png)

这是员工姓名,直接后面添加@chunshuitang.com然后可以直接爆破进邮箱的。

还找到一份APP的检测报告

审核大大帮忙删除下没用的空白部分哈,麻烦啦

修复方案:

上次忽略,这次呢?不来波高rank和娃娃我就不高兴了

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-04-17 18:30

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无

![HAA`)JP2KEOSJ@%VD~`Y]3A.png](https://img.wooyun.laolisafe.com/upload/201604/12175947e61726e907e8acc668bc95784f0555af.png)

![94($]{35F9C~P`THFUW@402.png](https://img.wooyun.laolisafe.com/upload/201604/1218045851882952fd1c8e96d9bb9acf4d6f83b1.png)

![DV4]8~$HI$U8ST7@3)`~H7R.png](https://img.wooyun.laolisafe.com/upload/201604/12180723b5874da7de0e4a7dbfa836e7418b3300.png)