漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

针对钓鱼拦截马apk逆向分析(大量受害者)

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2016-04-19: 细节已通知厂商并且等待厂商处理中

2016-04-22: 厂商已经确认,细节仅向厂商公开

2016-05-02: 细节向核心白帽子及相关领域专家公开

2016-05-12: 细节向普通白帽子公开

2016-05-22: 细节向实习白帽子公开

2016-06-06: 细节向公众公开

简要描述:

最近电信诈骗,钓鱼是个热门,针对几个apk进行逆向分析。

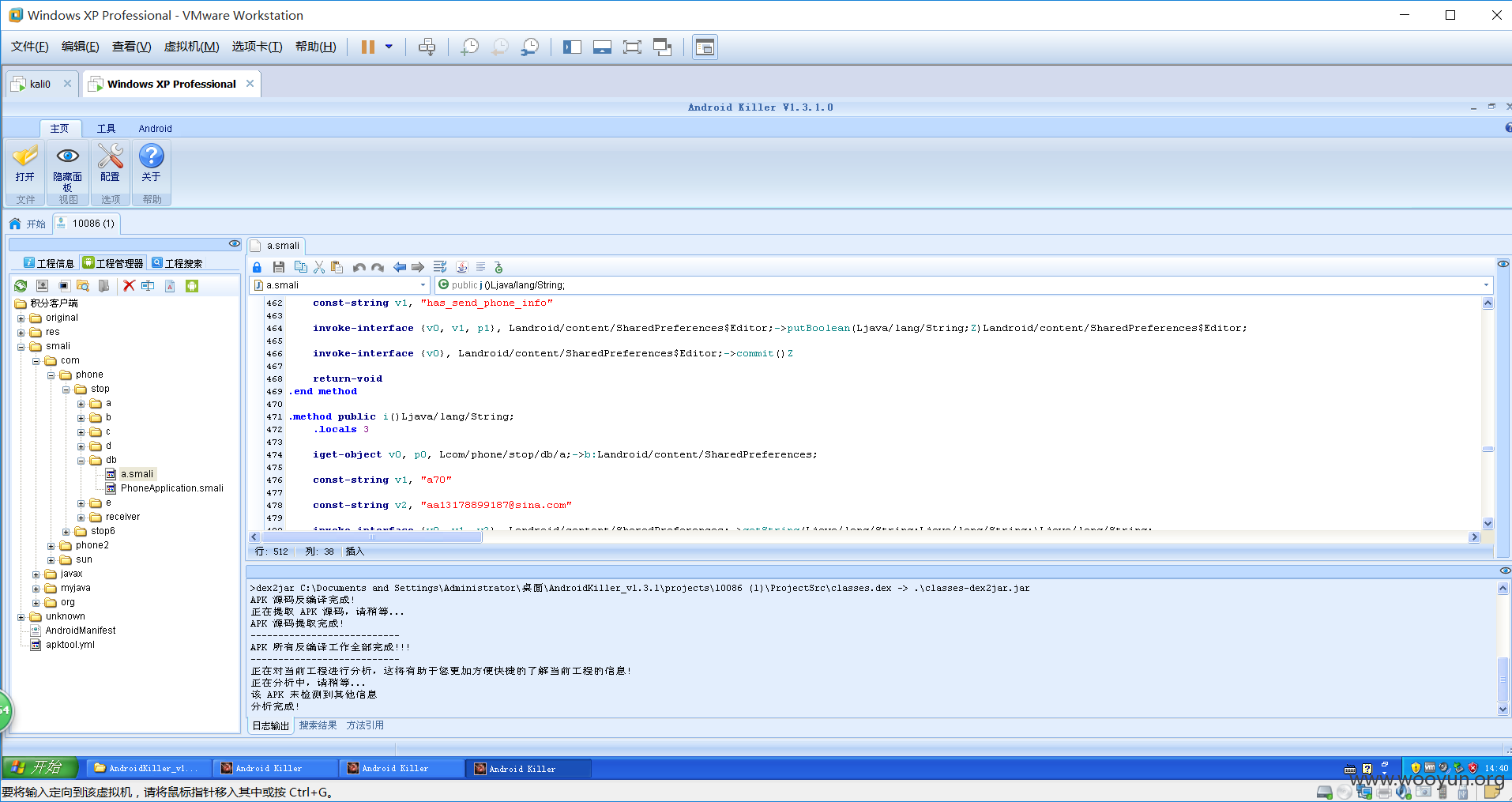

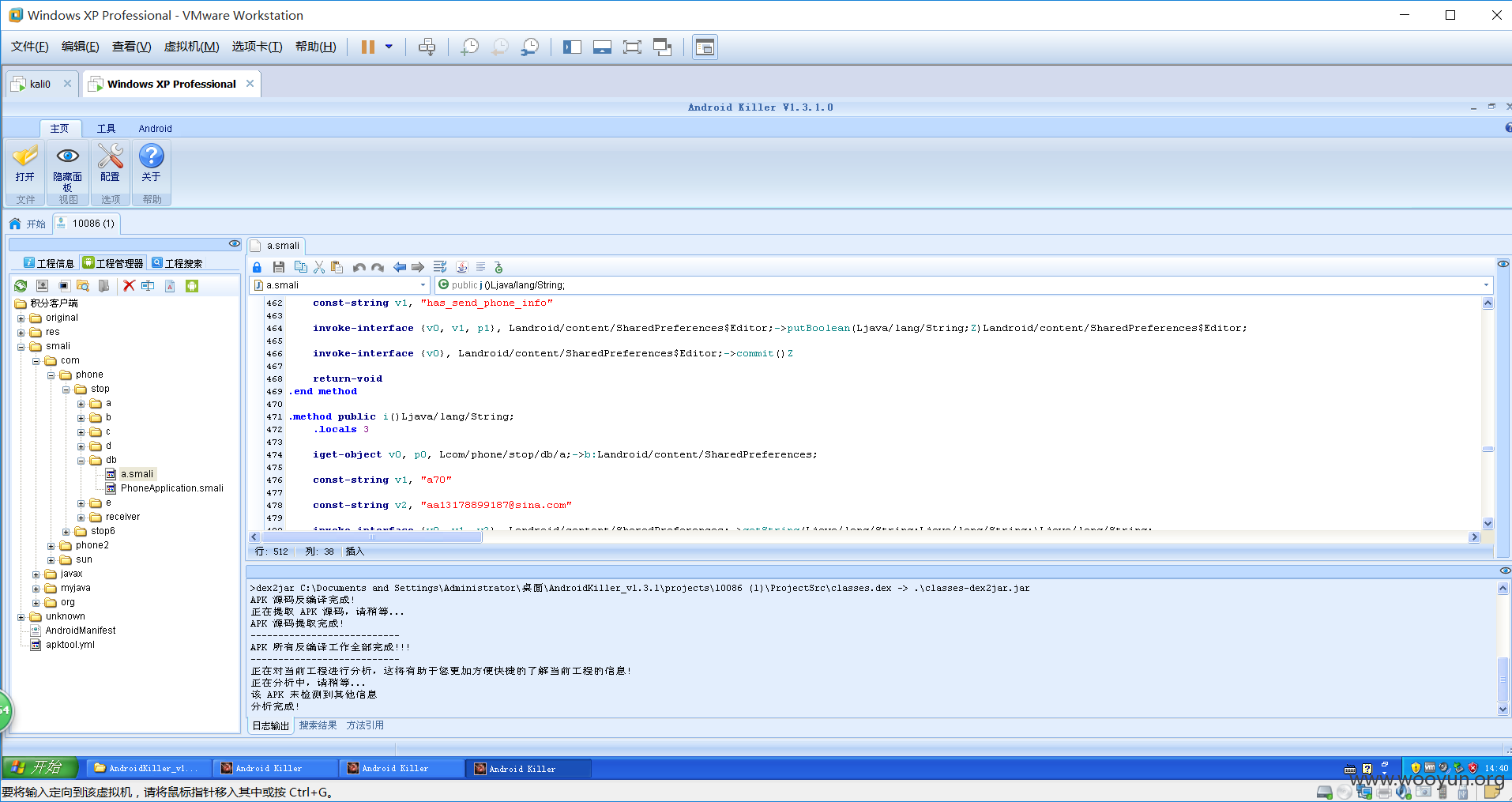

大致类型分为三种,第一;邮箱接收 不加密 第二:邮箱接收 加密 第三:手机接收

详细说明:

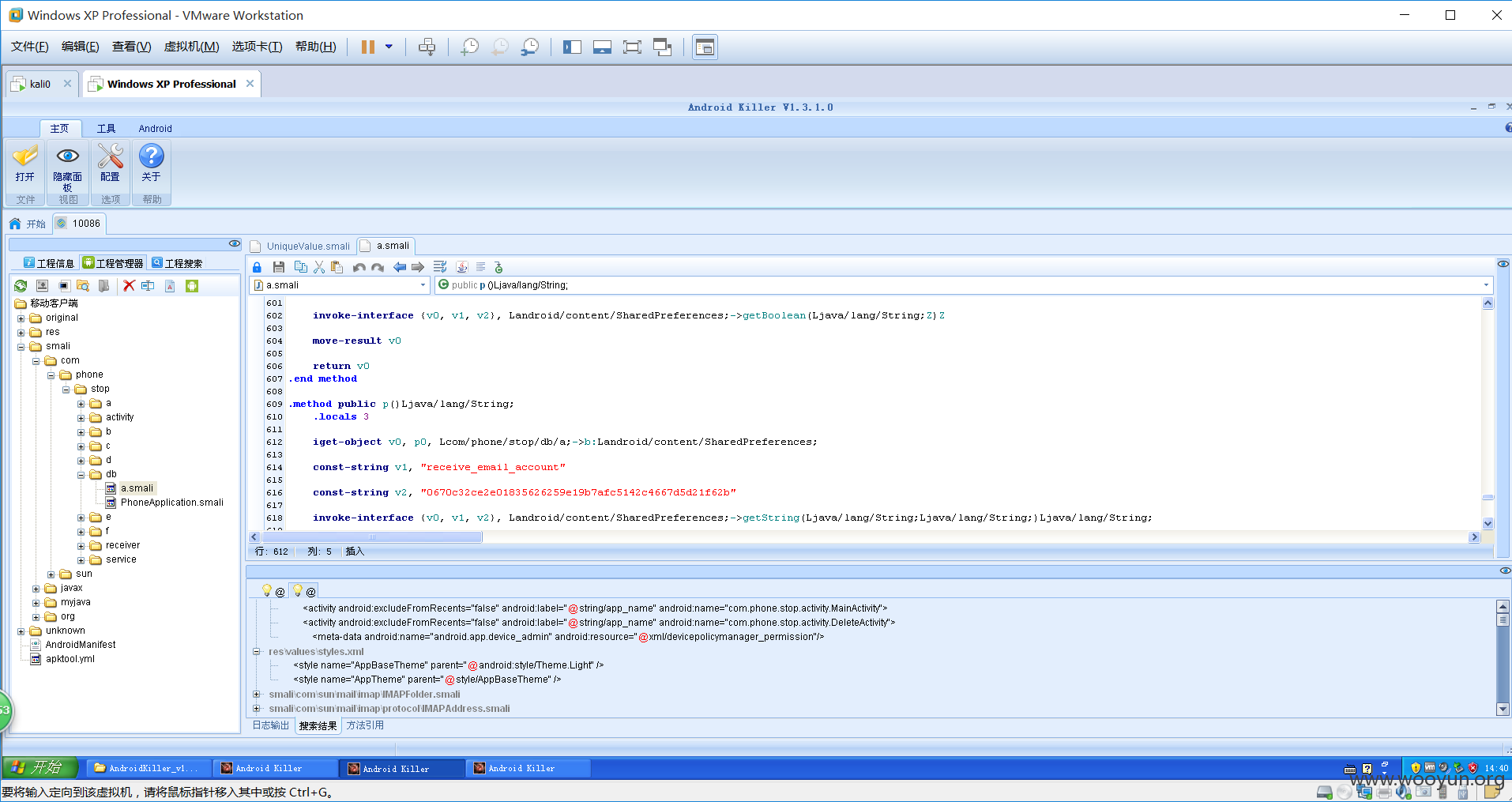

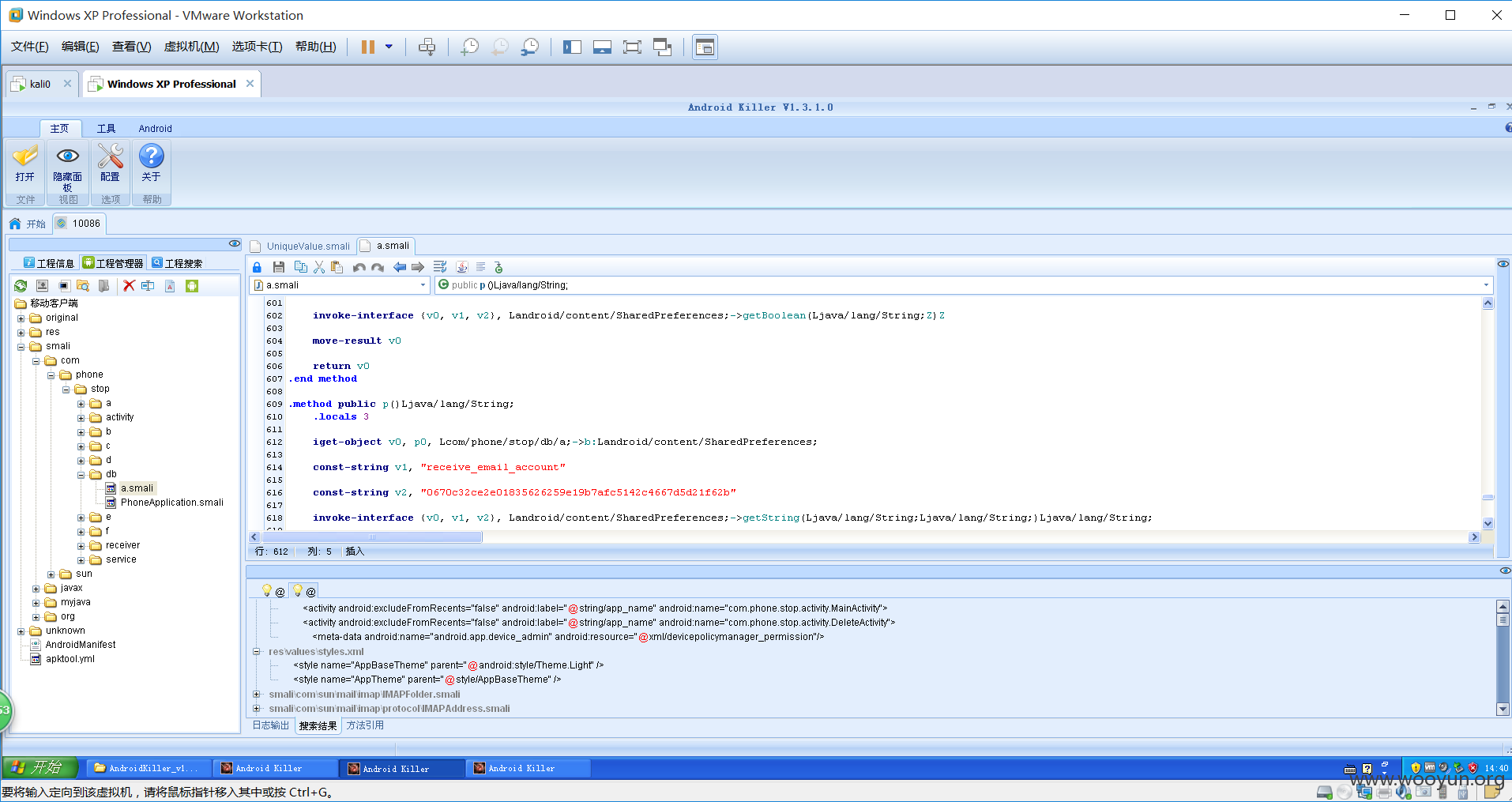

定位到10086 (1)\Project\smali\com\phone\stop\db\a.smali

几个apk都是在这个位置

有些加密的

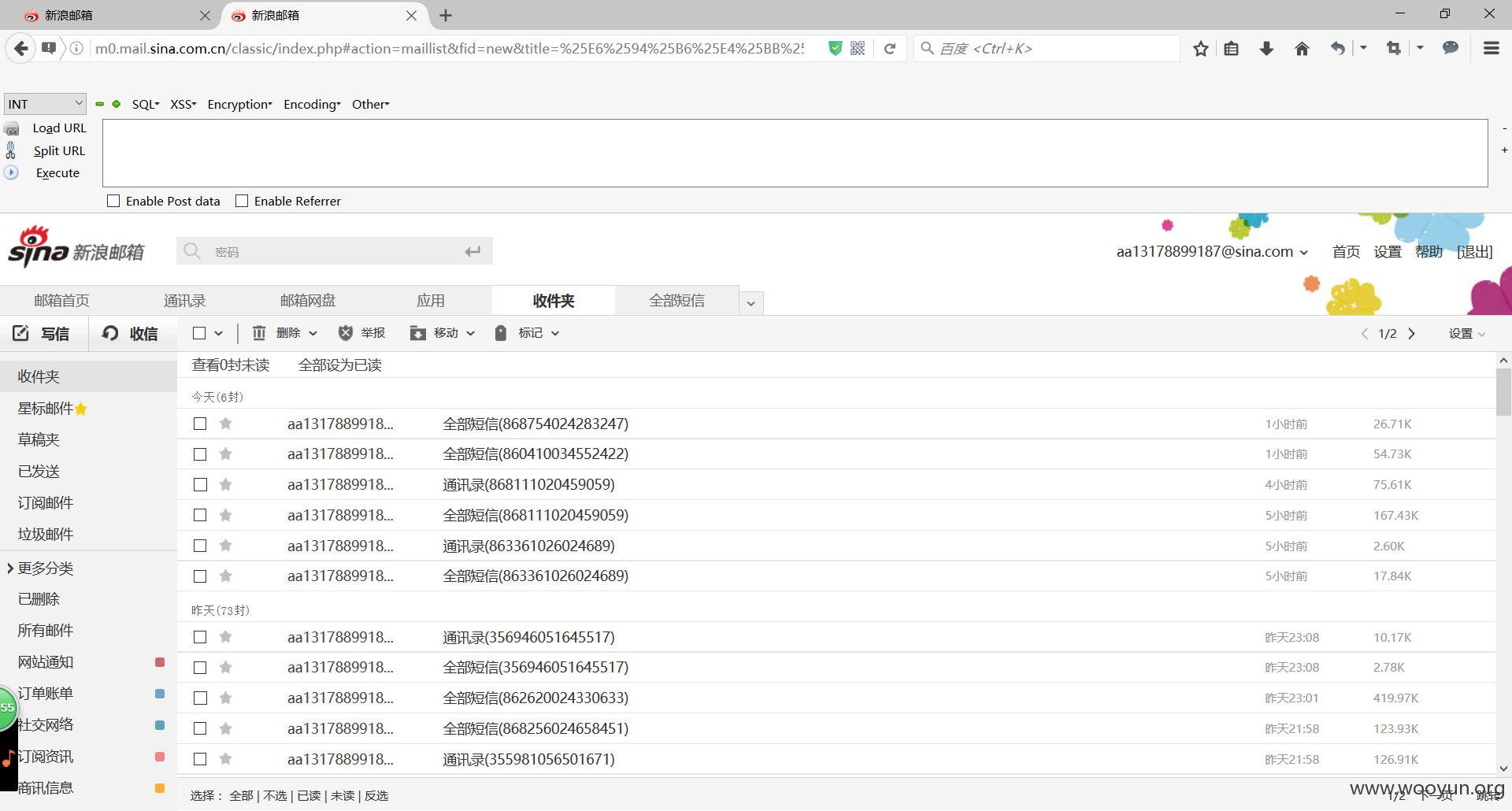

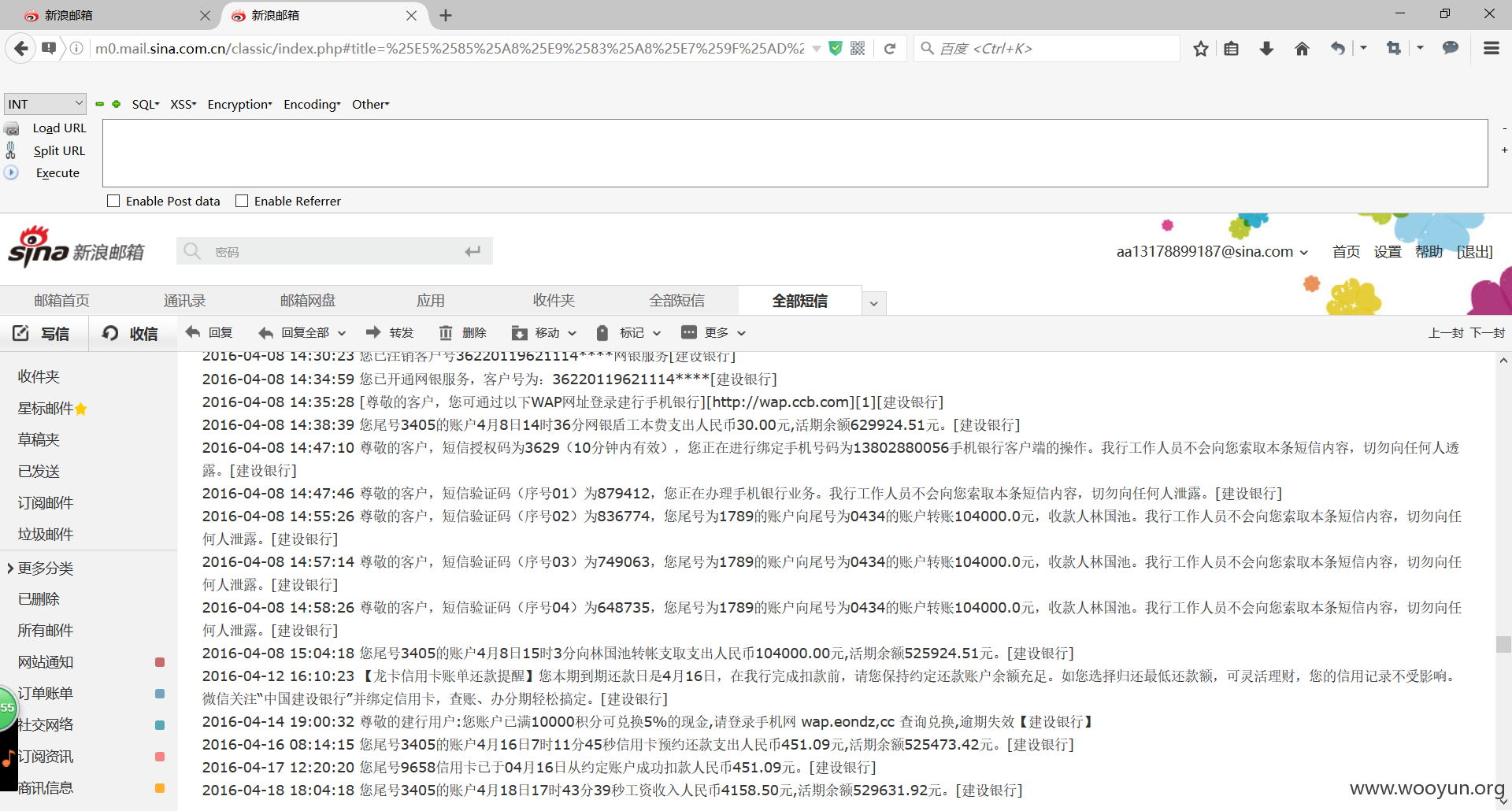

获得进行登陆

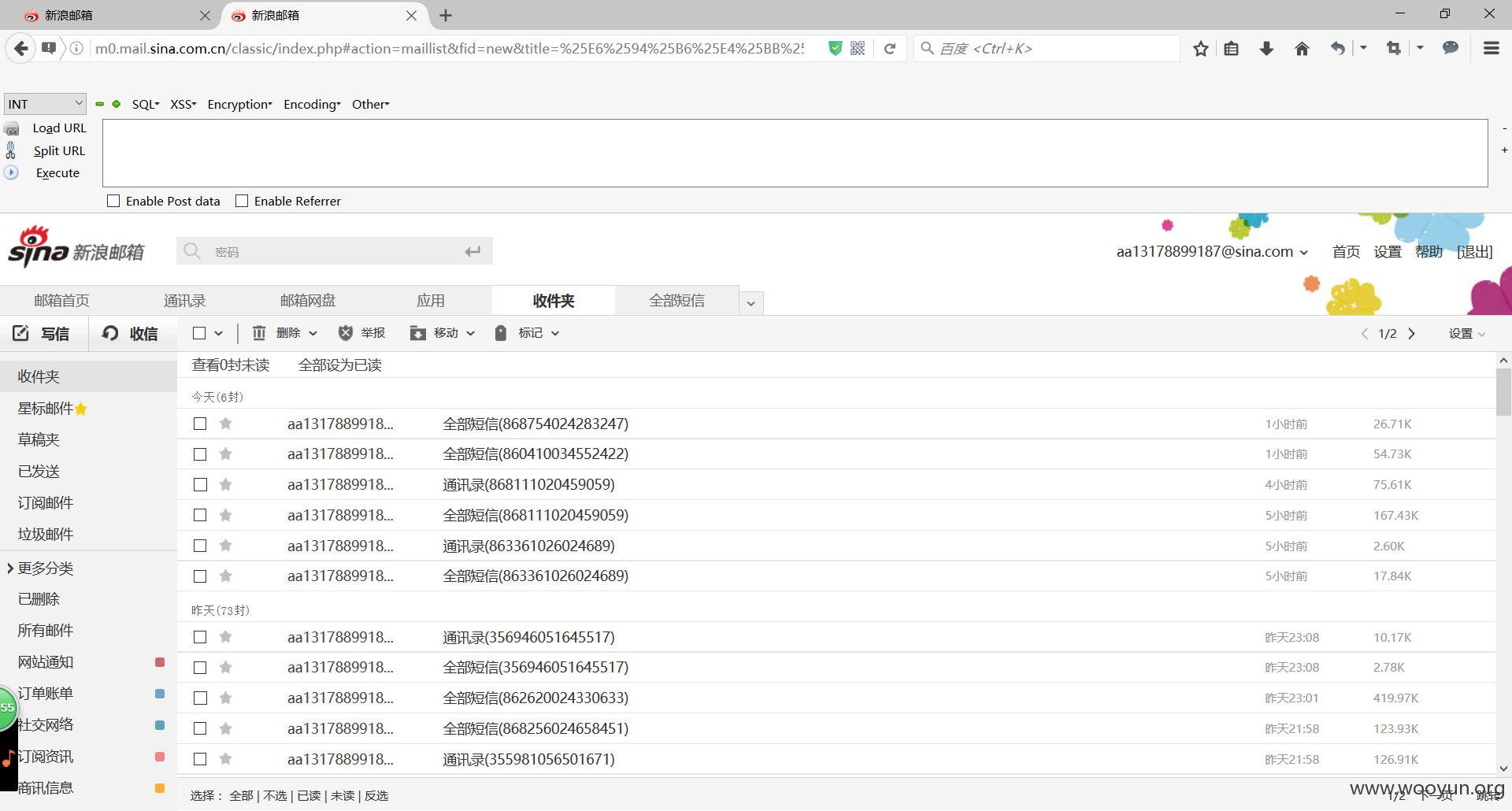

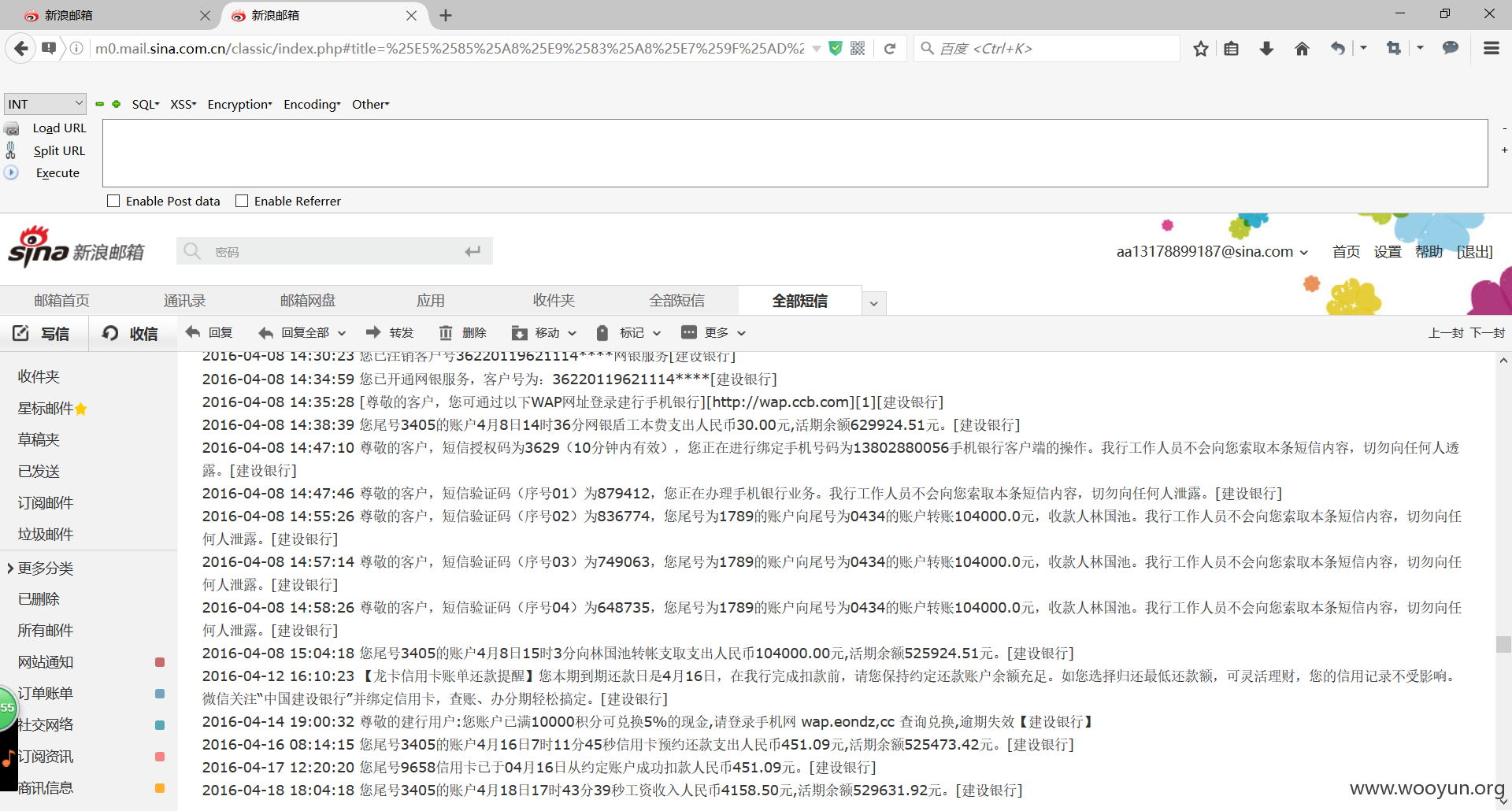

漏洞证明:

aa13178899187@**.**.**.** 123456qq

asdoiqpjvb@**.**.**.** qwe1314poi890bn

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-04-22 15:36

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无