漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-05-23: 细节已通知厂商并且等待厂商处理中

2016-05-24: 厂商已经确认,细节仅向厂商公开

2016-06-03: 细节向核心白帽子及相关领域专家公开

2016-06-13: 细节向普通白帽子公开

2016-06-23: 细节向实习白帽子公开

2016-07-08: 细节向公众公开

简要描述:

如题

详细说明:

前四处漏洞

**.**.**.**/outerpay/login;JSESSIONID=7f01f846-e0a9-4cfd-9414-f2330500e5a8

对外支付管理

**.**.**.**:8080/UCenter/login;JSESSIONID=57f9cdae-cea3-427a-b19f-aaacf4240891

用户中心管理

**.**.**.**:8081/order/login;JSESSIONID=d62fa2e2-58aa-4c59-99f8-a746077ebcfc

订单管理系统

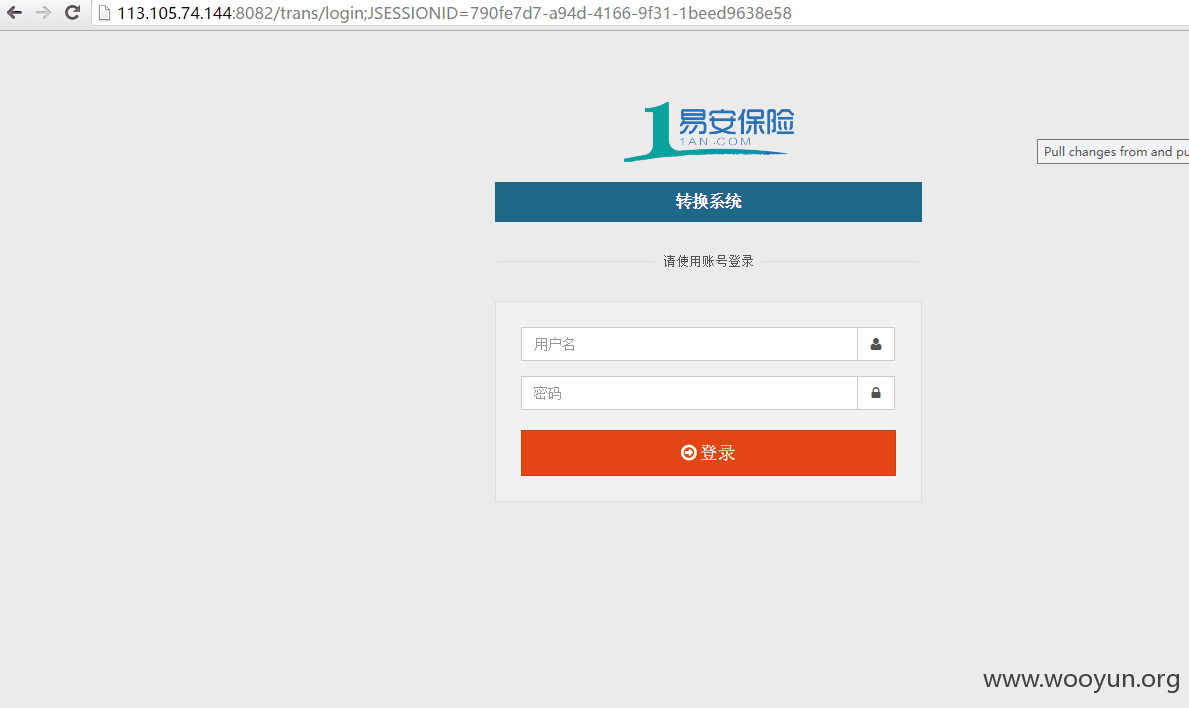

**.**.**.**:8082/trans/login;JSESSIONID=790fe7d7-a94d-4166-9f31-1beed9638e58

转换系统

**.**.**.**:8083/pm/login;JSESSIONID=17b738d5-3e8a-4736-8c5a-2732fd926aff 产品中心系统

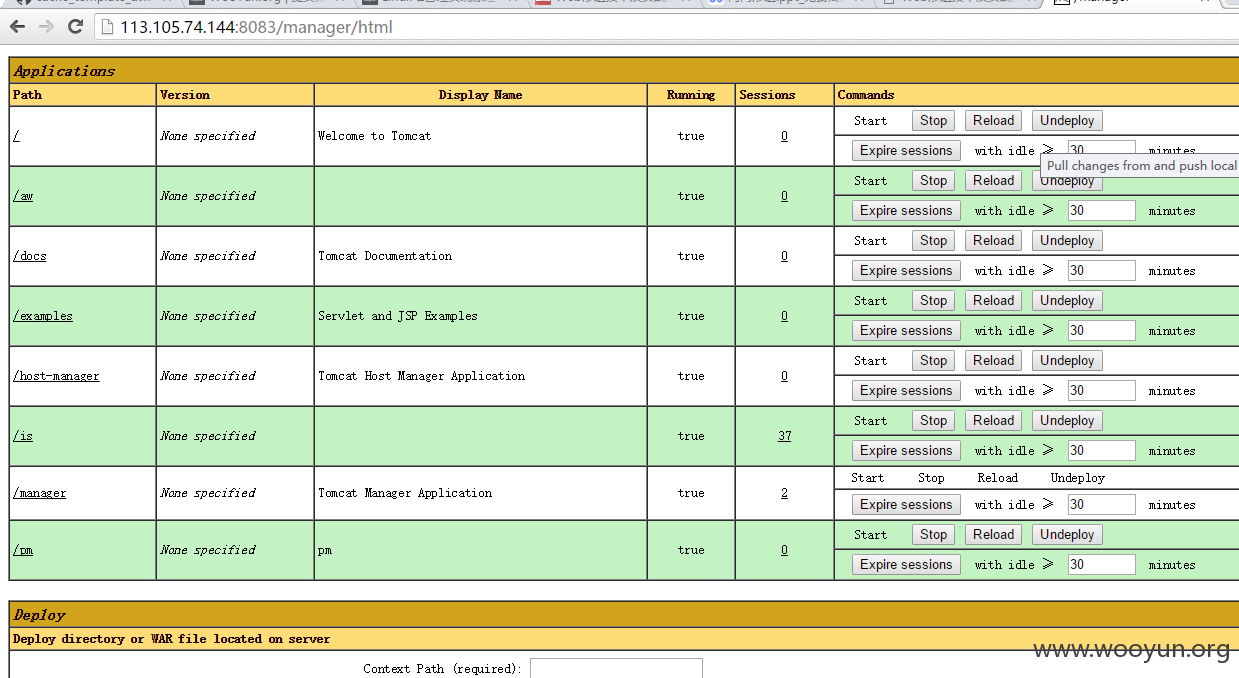

以上系统在/manager/html 页面密码都是弱口令 都是admin admin

马的位置

**.**.**.**/is/index.jsp

**.**.**.**:8080/is/index.jsp

**.**.**.**:8081/is/index.jsp

**.**.**.**:8082/is/index.jsp

**.**.**.**:8083/is/index.jsp

密码023

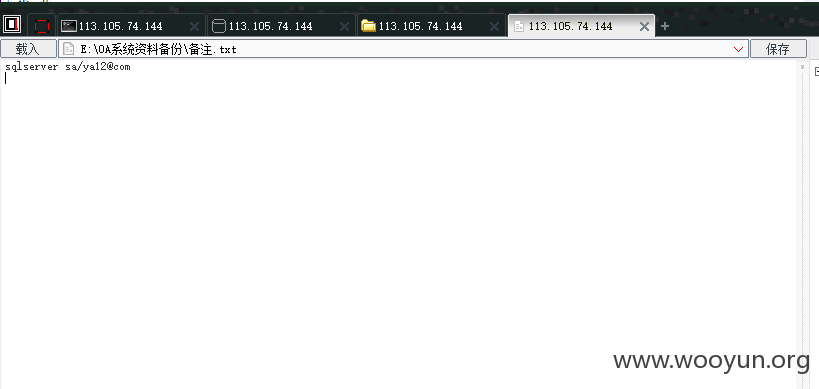

root 权限

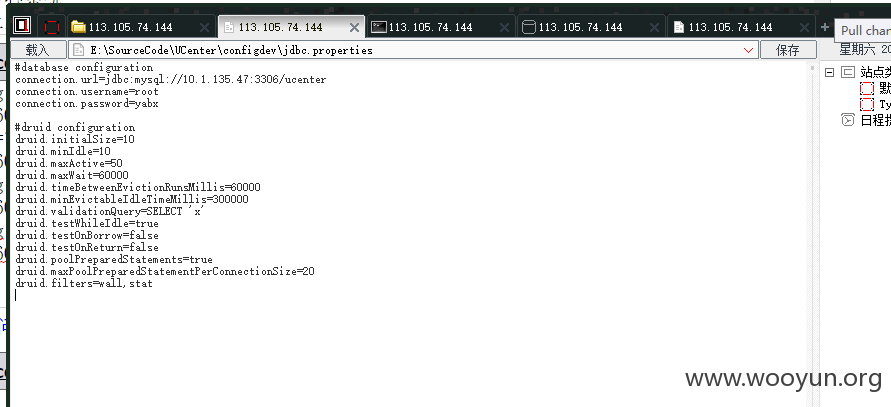

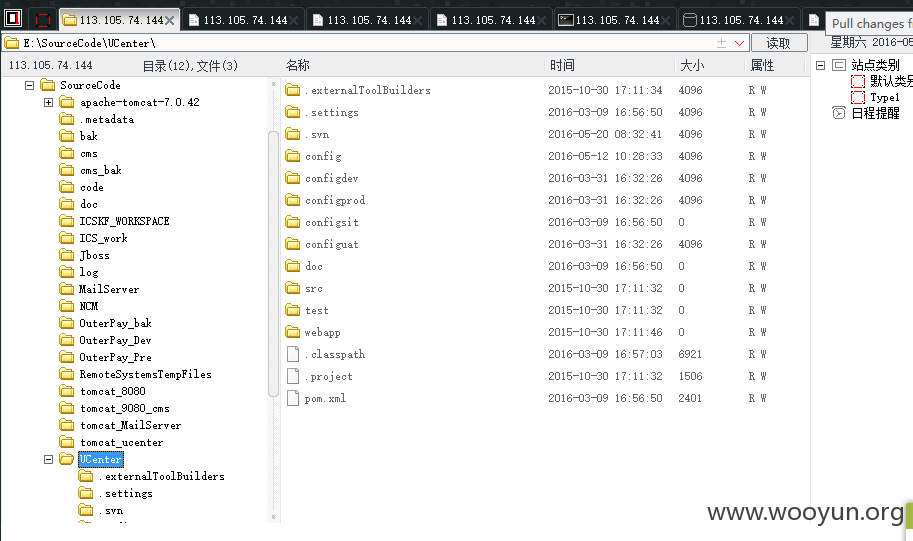

可以拿到大量源码 以及 数据库密码

漏洞后二处

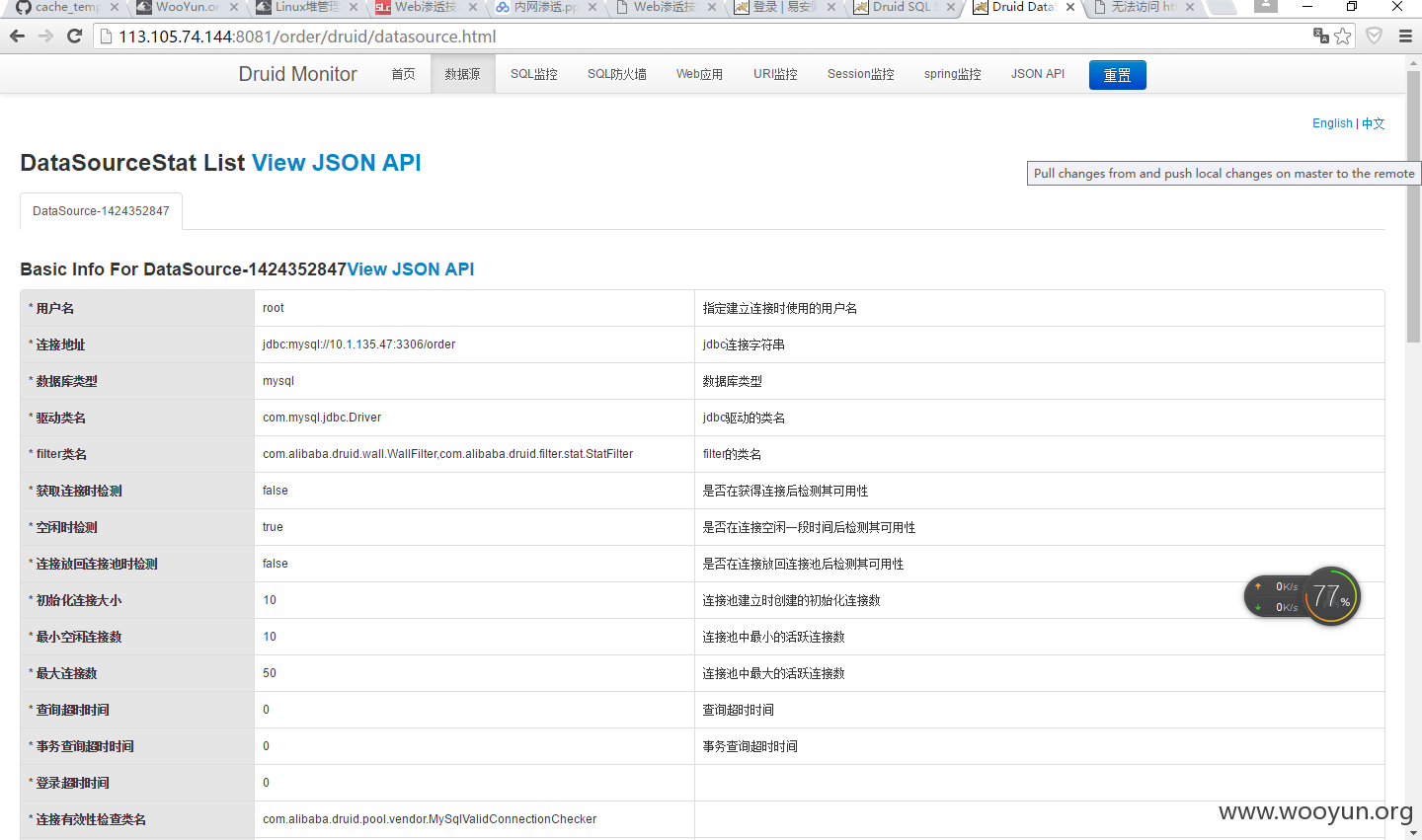

**.**.**.**:8081/order/druid/login.html

**.**.**.**:8080/UCenter/druid/index.html

admin admin

可看到大量监控信息

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-05-24 11:23

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向保险行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无