漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

bilibili点我链接我就能登陆你的账号

相关厂商:

漏洞作者:

提交时间:

2016-07-04 15:00

修复时间:

2016-07-04 17:51

公开时间:

2016-07-04 17:51

漏洞类型:

CSRF

危害等级:

高

自评Rank:

12

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-07-04: 细节已通知厂商并且等待厂商处理中

2016-07-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

- ( ゜- ゜)つロ 乾杯~

详细说明:

绑定微博的地方没有加token保护

导致可以csrf攻击,让别人点我链接,我的微博账号就和他的blibili账号绑定,然后我就可以登录他的bilibili账号了

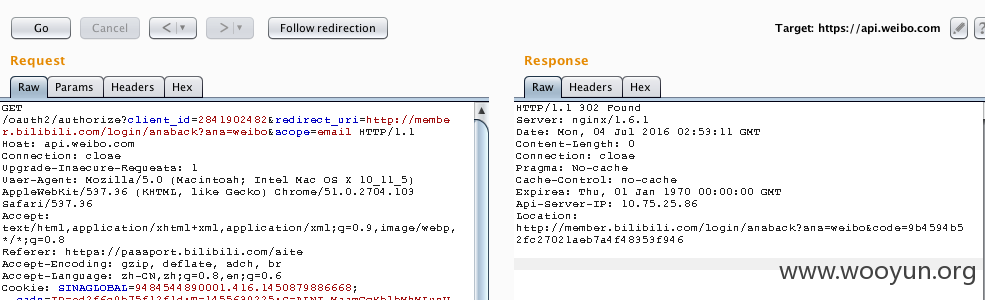

这个是请求微博oauth2授权

会直接被302跳转到Bilibili得绑定页面 且没有token防护,也没有referer检测

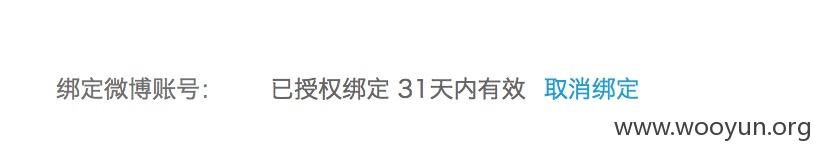

我把这条url发给了基友

然后他就被我绑定了微博

然后我就可以用我的微博账号登录他的bilibili了。。

漏洞证明:

修复方案:

肥皂呢!!!

版权声明:转载请注明来源 Chinalover@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-04 17:51

厂商回复:

那是你基友蠢好不啦 有CSRF token.只是你基友他输入了他的帐号密码

最新状态:

2016-07-04:复现了~ORZ...我联系下乌云补个rank...